Μια επίθεση στον κυβερνοχώρο είναι μια σκόπιμη και κακόβουλη προσπάθεια απόκτησης μη εξουσιοδοτημένης πρόσβασης σε ένα σύστημα υπολογιστή ή ένα δίκτυο μέσω υφιστάμενων τρωτών σημείων. Αυτό μπορεί να γίνει για την κλοπή ευαίσθητων πληροφοριών και τη διακοπή της κανονικής λειτουργίας.

Τον τελευταίο καιρό, το ransomware έχει γίνει το εργαλείο επιθέσεων στον κυβερνοχώρο μεταξύ των εγκληματιών του κυβερνοχώρου. Το ransomware συνήθως διαδίδεται μέσω ηλεκτρονικού ταχυδρομείου ηλεκτρονικού ψαρέματος, λήψεων μέσω οδήγησης, πειρατικού λογισμικού και πρωτοκόλλου απομακρυσμένου γραφείου, μεταξύ άλλων.

Μόλις ένας υπολογιστής έχει μολυνθεί με ransomware, το ransomware κρυπτογραφεί κρίσιμα αρχεία στον υπολογιστή. Οι χάκερ απαιτούν στη συνέχεια λύτρα για να επαναφέρουν τα κρυπτογραφημένα δεδομένα.

Οι κυβερνοεπιθέσεις μπορούν να θέσουν σε κίνδυνο την εθνική ασφάλεια μιας χώρας, να ακρωτηριάσουν τις επιχειρήσεις σε βασικούς τομείς μιας οικονομίας και να προκαλέσουν τεράστια ζημιά και σοβαρές οικονομικές απώλειες. Αυτό ακριβώς συνέβη με την κυβερνοεπίθεση ransomware WannaCry.

Στις 12 Μαΐου 2017, το ransomware που ονομάζεται WannaCry πιστεύεται ότι προέρχεται από τη Βόρεια Κορέα, εξαπλώθηκε σε όλο τον κόσμο και μόλυνε περισσότερα από 200.000 συστήματα υπολογιστών σε περισσότερες από 150 χώρες σε λιγότερο από δύο ημέρες. Το WannaCry στοχεύει συστήματα υπολογιστών με λειτουργικό σύστημα Windows. Εκμεταλλεύτηκε μια ευπάθεια στο πρωτόκολλο μπλοκ μηνυμάτων διακομιστή του λειτουργικού συστήματος.

Ένα από τα μεγαλύτερα θύματα της επίθεσης ήταν η Εθνική Υπηρεσία Υγείας του Ηνωμένου Βασιλείου (NHS). Πάνω από 70.000 από τις συσκευές τους, συμπεριλαμβανομένων των υπολογιστών, του θεάτρου, του διαγνωστικού εξοπλισμού και των σαρωτών μαγνητικής τομογραφίας, μολύνθηκαν. Οι γιατροί δεν μπορούσαν να έχουν πρόσβαση στα συστήματά τους ή στα αρχεία ασθενών που απαιτούνται για την παρακολούθηση ασθενών. Αυτή η επίθεση κόστισε στο NHS κοντά στα 100 εκατομμύρια δολάρια.

Αυτό είναι πόσο κακό μπορεί να γίνει ένα. Ωστόσο, τα πράγματα μπορεί να γίνουν πολύ χειρότερα, ειδικά με νέα και πιο επικίνδυνα Ransomware όπως το BlackCat, που αφήνει πίσω του ένα μονοπάτι γεμάτο θύματα.

Πίνακας περιεχομένων

BlackCat Ransomware

Το ransomware BlackCat, που αναφέρεται ως ALPHV από τους προγραμματιστές του, είναι κακόβουλο λογισμικό που, όταν μολύνει ένα σύστημα, διεισδύει και κρυπτογραφεί δεδομένα στο επηρεαζόμενο σύστημα. Η διήθηση περιλαμβάνει την αντιγραφή και τη μεταφορά δεδομένων που είναι αποθηκευμένα σε ένα σύστημα. Μόλις η BlackCat διεισδύσει και κρυπτογραφήσει κρίσιμα δεδομένα, ζητείται λύτρα που καταβάλλονται σε κρυπτονομίσματα. Τα θύματα BlackCat καλούνται να πληρώσουν τα λύτρα που ζητούνται για να αποκτήσουν ξανά πρόσβαση στα δεδομένα τους.

Το BlackCat δεν είναι ένα συνηθισμένο ransomware. Το BlackCat ήταν το πρώτο επιτυχημένο ransomware που γράφτηκε στο Rust, σε αντίθεση με άλλα ransomware που είναι συνήθως γραμμένα σε C, C++, C#, Java ή Python. Επιπλέον, η BlackCat ήταν επίσης η πρώτη οικογένεια ransomware που είχε έναν ιστότοπο στον καθαρό ιστό όπου διαρρέουν κλεμμένες πληροφορίες από τις επιθέσεις τους.

Μια άλλη βασική διαφορά από άλλα Ransomware είναι ότι το BlackCat λειτουργεί ως Ransomware ως υπηρεσία (RaaS). Το Raas είναι ένα επιχειρηματικό μοντέλο εγκλήματος στον κυβερνοχώρο όπου οι δημιουργοί ransomware νοικιάζουν ή πωλούν το ransomware τους ως υπηρεσία σε άλλα άτομα ή ομάδες.

Σε αυτό το μοντέλο, οι δημιουργοί ransomware παρέχουν όλα τα απαραίτητα εργαλεία και υποδομή σε άλλους για τη διανομή και την εκτέλεση επιθέσεων ransomware. Αυτό είναι σε αντάλλαγμα για ένα μερίδιο των κερδών τους που προέρχονται από πληρωμές ransomware.

Αυτό εξηγεί γιατί η BlackCat στοχεύει κυρίως οργανισμούς και επιχειρήσεις, καθώς είναι συνήθως πιο πρόθυμοι να πληρώσουν τα λύτρα σε σύγκριση με άτομα. Οργανισμοί και επιχειρήσεις πληρώνουν επίσης μεγαλύτερα λύτρα σε σύγκριση με τα άτομα. Η καθοδήγηση και η λήψη αποφάσεων από τον άνθρωπο σε επιθέσεις στον κυβερνοχώρο είναι γνωστοί ως φορείς Κυβερνοαπειλής (CTA).

Για να υποχρεώσει τα θύματα να πληρώσουν τα λύτρα, η BlackCat χρησιμοποιεί την «τεχνική του τριπλού εκβιασμού». Αυτό περιλαμβάνει αντιγραφή και μεταφορά των δεδομένων των θυμάτων και κρυπτογράφηση των δεδομένων στα συστήματά τους. Στη συνέχεια, τα θύματα καλούνται να πληρώσουν λύτρα για πρόσβαση στα κρυπτογραφημένα δεδομένα τους. Σε αντίθετη περίπτωση, τα δεδομένα τους διαρρέουν στο κοινό ή/και επιθέσεις άρνησης υπηρεσίας (DOS) που ξεκινούν στα συστήματά τους.

Τέλος, γίνεται επικοινωνία με όσους θα επηρεαστούν από τη διαρροή δεδομένων και ενημερώνονται ότι τα στοιχεία τους θα διαρρεύσουν. Αυτοί είναι συνήθως πελάτες, υπάλληλοι και άλλες θυγατρικές εταιρείες. Αυτό γίνεται για να πιέσουν τις οργανώσεις-θύματα να πληρώσουν λύτρα για να αποφευχθεί η απώλεια φήμης και οι αγωγές που προκύπτουν από διαρροή δεδομένων.

Πώς λειτουργεί το BlackCat Ransomware

Σύμφωνα με μια ειδοποίηση flash που κυκλοφόρησε από το FBI, το ransomware BlackCat χρησιμοποιεί προηγουμένως παραβιασμένα διαπιστευτήρια χρήστη για να αποκτήσει πρόσβαση στα συστήματα.

Μόλις εισέλθει επιτυχώς στο σύστημα, το BlackCat χρησιμοποιεί την πρόσβαση που έχει για να παραβιάσει τους λογαριασμούς χρήστη και διαχειριστή που είναι αποθηκευμένοι στον ενεργό κατάλογο. Αυτό του επιτρέπει να χρησιμοποιεί το Windows Task Scheduler για τη διαμόρφωση κακόβουλων αντικειμένων πολιτικής ομάδας (GPO) που επιτρέπουν στην BlackCat να αναπτύξει το ransomware του για την κρυπτογράφηση αρχείων σε ένα σύστημα.

Κατά τη διάρκεια μιας επίθεσης BlackCat, τα σενάρια PowerShell χρησιμοποιούνται μαζί με το Cobalt Strike για την απενεργοποίηση των λειτουργιών ασφαλείας στο δίκτυο ενός θύματος. Στη συνέχεια, η BlackCat κλέβει τα δεδομένα των θυμάτων από όπου είναι αποθηκευμένα, συμπεριλαμβανομένων των παρόχων cloud. Μόλις γίνει αυτό, ο παράγοντας απειλής στον κυβερνοχώρο που καθοδηγεί την επίθεση αναπτύσσει ransomware BlackCat για να κρυπτογραφήσει δεδομένα στο σύστημα του θύματος.

Στη συνέχεια, τα θύματα λαμβάνουν ένα σημείωμα λύτρων που τους ενημερώνει ότι τα συστήματά τους έχουν υποστεί επίθεση και σημαντικά αρχεία είναι κρυπτογραφημένα. Το λύτρο παρέχει επίσης οδηγίες για τον τρόπο πληρωμής των λύτρων.

Γιατί το BlackCat είναι πιο επικίνδυνο από το μέσο ransomware;

Το BlackCat είναι επικίνδυνο σε σύγκριση με το μέσο ransomware για διάφορους λόγους:

Είναι γραμμένο σε Rust

Η Rust είναι μια γλώσσα προγραμματισμού που είναι γρήγορη, ασφαλής και προσφέρει βελτιωμένη απόδοση και αποτελεσματική διαχείριση μνήμης. Χρησιμοποιώντας το Rust, το BlackCat αποκομίζει όλα αυτά τα οφέλη, καθιστώντας το ένα πολύ περίπλοκο και αποτελεσματικό ransomware με γρήγορη κρυπτογράφηση. Καθιστά επίσης δύσκολη την αντίστροφη μηχανική της BlackCat. Η Rust είναι μια γλώσσα πολλαπλών πλατφορμών που επιτρέπει στους παράγοντες απειλών να προσαρμόζουν εύκολα το BlackCat ώστε να στοχεύουν διαφορετικά λειτουργικά συστήματα, όπως τα Windows και το Linux, αυξάνοντας το εύρος των πιθανών θυμάτων τους.

Χρησιμοποιεί ένα επιχειρηματικό μοντέλο RaaS

Η χρήση του ransomware από την BlackCat ως μοντέλου υπηρεσίας επιτρέπει σε πολλούς παράγοντες απειλών να αναπτύξουν πολύπλοκο ransomware χωρίς να χρειάζεται να γνωρίζουν πώς να το δημιουργήσουν. Η BlackCat κάνει όλη τη βαρύτητα για τους παράγοντες απειλών, οι οποίοι απλώς πρέπει να το αναπτύξουν σε ένα ευάλωτο σύστημα. Αυτό διευκολύνει τις εξελιγμένες επιθέσεις ransomware για τους φορείς απειλών που ενδιαφέρονται να εκμεταλλευτούν ευάλωτα συστήματα.

Προσφέρει τεράστιες πληρωμές σε θυγατρικές

Με την BlackCat να χρησιμοποιεί ένα μοντέλο Raas, οι δημιουργοί κερδίζουν χρήματα παίρνοντας ένα κούρεμα από τα λύτρα που καταβάλλονται στους ηθοποιούς απειλών που το χρησιμοποιούν. Σε αντίθεση με άλλες οικογένειες Raas που λαμβάνουν έως και το 30% της πληρωμής λύτρων ενός ηθοποιού απειλών, η BlackCat επιτρέπει στους ηθοποιούς να κρατούν το 80% έως 90% των λύτρων που κάνουν. Αυτό αυξάνει την απήχηση της BlackCat για απειλές, επιτρέποντας στην BlackCat να κάνει περισσότερες θυγατρικές να την αναπτύξουν σε επιθέσεις στον κυβερνοχώρο.

Έχει μια δημόσια τοποθεσία διαρροής στον καθαρό ιστό

Σε αντίθεση με άλλα ransomware που διαρρέουν κλεμμένες πληροφορίες στον σκοτεινό ιστό, η BlackCat διαρρέει κλεμμένες πληροφορίες σε έναν ιστότοπο που είναι προσβάσιμος στον καθαρό ιστό. Με τη διαρροή κλεμμένων δεδομένων, περισσότεροι άνθρωποι μπορούν να έχουν πρόσβαση στα δεδομένα, αυξάνοντας τις επιπτώσεις μιας κυβερνοεπίθεσης και ασκώντας μεγαλύτερη πίεση στα θύματα να πληρώσουν τα λύτρα.

Η γλώσσα προγραμματισμού Rust έχει κάνει την BlackCat πολύ αποτελεσματική στην επίθεσή της. Χρησιμοποιώντας ένα μοντέλο Raas και προσφέροντας μια τεράστια πληρωμή, η BlackCat απευθύνεται σε περισσότερους παράγοντες απειλών που είναι πιο πιθανό να το αναπτύξουν σε επιθέσεις.

BlackCat Ransomware Infection Chain

Το BlackCat αποκτά αρχική πρόσβαση σε ένα σύστημα χρησιμοποιώντας παραβιασμένα διαπιστευτήρια ή εκμεταλλευόμενο τα τρωτά σημεία του Microsoft Exchange Server. Αφού αποκτήσουν πρόσβαση σε ένα σύστημα, οι κακόβουλοι παράγοντες καταργούν τις άμυνες ασφαλείας του συστήματος και συλλέγουν πληροφορίες για το δίκτυο του θύματος και αυξάνουν τα προνόμιά τους.

Στη συνέχεια, το ransomware BlackCat μετακινείται πλευρικά στο δίκτυο, αποκτώντας πρόσβαση σε όσο το δυνατόν περισσότερα συστήματα. Αυτό είναι χρήσιμο κατά τη διάρκεια της ζήτησης λύτρων. Όσο περισσότερα συστήματα δέχονται επίθεση, τόσο πιο πιθανό είναι το θύμα να πληρώσει τα λύτρα.

Στη συνέχεια, κακόβουλοι παράγοντες διεγείρουν τα δεδομένα του συστήματος που πρόκειται να χρησιμοποιηθούν για εκβιασμό. Μόλις εξιχνιαστούν κρίσιμα δεδομένα, τίθεται το στάδιο για την παράδοση του ωφέλιμου φορτίου BlackCat.

Κακόβουλοι ηθοποιοί παραδίδουν το BlackCat χρησιμοποιώντας το Rust. Η BlackCat σταματά πρώτα υπηρεσίες όπως αντίγραφα ασφαλείας, εφαρμογές προστασίας από ιούς, υπηρεσίες Διαδικτύου Windows και εικονικές μηχανές. Μόλις γίνει αυτό, η BlackCat κρυπτογραφεί τα αρχεία στο σύστημα και παραμορφώνει την εικόνα φόντου ενός συστήματος, αντικαθιστώντας την με τη σημείωση λύτρων.

Προστατέψτε από το BlackCat Ransomware

Αν και το BlackCat αποδεικνύεται πιο επικίνδυνο από άλλα ransomware που έχουμε δει στο παρελθόν, οι οργανισμοί μπορούν να προστατευτούν από το ransomware με διάφορους τρόπους:

Κρυπτογράφηση κρίσιμων δεδομένων

Μέρος της στρατηγικής εκβιασμού της Blackhat περιλαμβάνει την απειλή για διαρροή δεδομένων ενός θύματος. Με την κρυπτογράφηση κρίσιμων δεδομένων, ένας οργανισμός προσθέτει ένα επιπλέον επίπεδο προστασίας στα δεδομένα του, ακρωτηριάζοντας έτσι τις τεχνικές εκβιασμού που χρησιμοποιούνται από τους παράγοντες απειλών BlackHat. Ακόμα κι αν διαρρεύσει, δεν θα είναι σε μορφή αναγνώσιμη από τον άνθρωπο.

Να ενημερώνετε τακτικά τα συστήματα

Σε έρευνα που ανέλαβε η Microsoft, αποκαλύφθηκε ότι σε ορισμένες περιπτώσεις, η BlackCat εκμεταλλευόταν μη επιδιορθωμένους διακομιστές ανταλλαγής για να αποκτήσει πρόσβαση στα συστήματα ενός οργανισμού. Οι εταιρείες λογισμικού κυκλοφορούν τακτικά ενημερώσεις λογισμικού για την αντιμετώπιση τρωτών σημείων και ζητημάτων ασφάλειας που ενδέχεται να έχουν ανακαλυφθεί στα συστήματά τους. Για να είστε ασφαλείς, εγκαταστήστε ενημερώσεις κώδικα λογισμικού μόλις είναι διαθέσιμες.

Δημιουργία αντιγράφων ασφαλείας δεδομένων σε ασφαλή τοποθεσία

Οι οργανισμοί θα πρέπει να δίνουν προτεραιότητα στην τακτική δημιουργία αντιγράφων ασφαλείας δεδομένων και την αποθήκευση των δεδομένων σε ξεχωριστή και ασφαλή τοποθεσία εκτός σύνδεσης. Αυτό γίνεται για να διασφαλιστεί ότι ακόμη και σε περίπτωση κρυπτογράφησης κρίσιμων δεδομένων, μπορούν να επαναφερθούν από υπάρχοντα αντίγραφα ασφαλείας.

Εφαρμογή ελέγχου ταυτότητας πολλαπλών παραγόντων

Εκτός από τη χρήση ισχυρών κωδικών πρόσβασης σε ένα σύστημα, εφαρμόστε έλεγχο ταυτότητας πολλαπλών παραγόντων, ο οποίος απαιτεί πολλαπλά διαπιστευτήρια πριν εκχωρηθεί η πρόσβαση σε ένα σύστημα. Αυτό μπορεί να γίνει διαμορφώνοντας ένα σύστημα ώστε να δημιουργεί έναν κωδικό πρόσβασης μίας χρήσης που αποστέλλεται σε έναν συνδεδεμένο αριθμό τηλεφώνου ή email, ο οποίος απαιτείται για την πρόσβαση σε ένα σύστημα.

Παρακολούθηση δραστηριότητας σε ένα δίκτυο και αρχείων σε ένα σύστημα

Οι οργανισμοί θα πρέπει να παρακολουθούν συνεχώς τη δραστηριότητα στα δίκτυά τους για να εντοπίζουν και να ανταποκρίνονται σε ύποπτες δραστηριότητες στα δίκτυά τους όσο το δυνατόν γρηγορότερα. Οι δραστηριότητες σε ένα δίκτυο θα πρέπει επίσης να καταγράφονται και να εξετάζονται από ειδικούς σε θέματα ασφάλειας για τον εντοπισμό πιθανών απειλών. Τέλος, θα πρέπει να τεθούν σε εφαρμογή συστήματα για την παρακολούθηση του τρόπου πρόσβασης στα αρχεία ενός συστήματος, του ποιος έχει πρόσβαση σε αυτά και πώς χρησιμοποιούνται.

Με την κρυπτογράφηση κρίσιμων δεδομένων, διασφαλίζεται ότι τα συστήματα είναι ενημερωμένα, δημιουργούνται τακτικά αντίγραφα ασφαλείας δεδομένων, εφαρμόζουν έλεγχο ταυτότητας πολλαπλών παραγόντων και παρακολουθούν τη δραστηριότητα σε ένα σύστημα. Οι οργανισμοί μπορούν να είναι βήματα μπροστά και να αποτρέψουν επιθέσεις από την BlackCat.

Πόροι μάθησης: Ransomware

Για να μάθετε περισσότερα σχετικά με τις επιθέσεις στον κυβερνοχώρο και πώς να προστατευτείτε από επιθέσεις από ransomware όπως το BlackCat, συνιστούμε να παρακολουθήσετε ένα από αυτά τα μαθήματα ή να διαβάσετε τα βιβλία που προτείνονται παρακάτω:

#1. Εκπαίδευση Ευαισθητοποίησης για την Ασφάλεια

Αυτό είναι ένα καταπληκτικό μάθημα για όλους όσους ενδιαφέρονται να είναι ασφαλείς στο διαδίκτυο. Το μάθημα προσφέρεται από τον Δρ. Michael Biocchi, Πιστοποιημένο Επαγγελματία Ασφάλειας Πληροφοριακών Συστημάτων (CISSP).

Το μάθημα καλύπτει το phishing, την κοινωνική μηχανική, τη διαρροή δεδομένων, τους κωδικούς πρόσβασης, την ασφαλή περιήγηση και τις προσωπικές συσκευές και προσφέρει γενικές συμβουλές για το πώς να είστε ασφαλείς στο διαδίκτυο. Το μάθημα ενημερώνεται τακτικά και όλοι όσοι χρησιμοποιούν το Διαδίκτυο μπορούν να επωφεληθούν από αυτό.

#2. Εκπαίδευση Ευαισθητοποίησης για την Ασφάλεια, Ασφάλεια Διαδικτύου για Εργαζόμενους

Αυτό το μάθημα είναι προσαρμοσμένο σε καθημερινούς χρήστες του Διαδικτύου και στοχεύει να τους εκπαιδεύσει σχετικά με τις απειλές ασφαλείας που οι άνθρωποι συχνά αγνοούν και πώς να προστατευτούν από τις απειλές.

Το μάθημα που προσφέρεται από τον Roy Davis, πιστοποιημένο από το CISSP ειδικός σε θέματα ασφάλειας πληροφοριών, καλύπτει τη λογοδοσία χρηστών και συσκευών, phishing και άλλα κακόβουλα email, κοινωνική μηχανική, διαχείριση δεδομένων, ερωτήσεις κωδικού πρόσβασης και ασφάλειας, ασφαλή περιήγηση, κινητές συσκευές και Ransomware. Η ολοκλήρωση του μαθήματος λαμβάνει ένα πιστοποιητικό ολοκλήρωσης, το οποίο είναι αρκετό για να συμμορφώνεστε με τις πολιτικές ρύθμισης δεδομένων στους περισσότερους χώρους εργασίας.

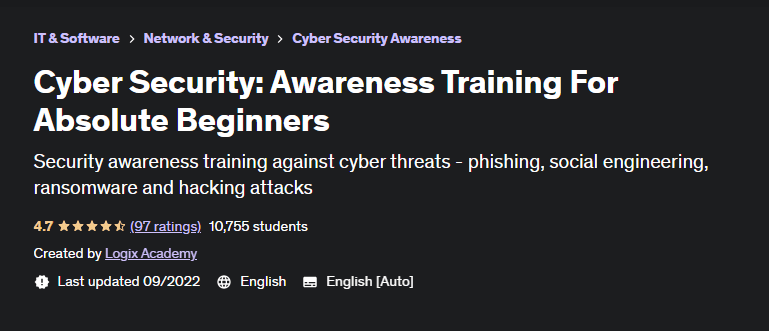

#3. Cyber Security: Εκπαίδευση ευαισθητοποίησης για απόλυτους αρχάριους

Αυτό είναι ένα μάθημα Udemy που προσφέρεται από τον Usman Ashraf από την Logix Academy, μια startup Training and Certifications. Ο Usman είναι πιστοποιημένος CISSP και έχει Ph.D. σε δίκτυα υπολογιστών και μεγάλη εμπειρία στον κλάδο και τη διδασκαλία.

Αυτό το μάθημα προσφέρει στους εκπαιδευόμενους μια βαθιά κατάδυση στην κοινωνική μηχανική, τους κωδικούς πρόσβασης, την ασφαλή διάθεση δεδομένων, τα εικονικά ιδιωτικά δίκτυα (VPN), το κακόβουλο λογισμικό, το ransomware και συμβουλές ασφαλούς περιήγησης και εξηγεί πώς χρησιμοποιούνται τα cookies για την παρακολούθηση ατόμων. Το μάθημα είναι μη τεχνικό.

#4. Αποκαλύφθηκε το Ransomware

Αυτό είναι ένα βιβλίο του Nihad A. Hassan, ενός ανεξάρτητου συμβούλου ασφάλειας πληροφοριών και ειδικού στην ασφάλεια στον κυβερνοχώρο και στην ψηφιακή εγκληματολογία. Το βιβλίο διδάσκει πώς να μετριάζουν και να χειρίζονται επιθέσεις ransomware και δίνει στους αναγνώστες μια εις βάθος ματιά στους διαφορετικούς τύπους ransomware που υπάρχουν, τις στρατηγικές διανομής τους και τις μεθόδους ανάκτησης.

Το βιβλίο καλύπτει επίσης τα βήματα που πρέπει να ακολουθήσετε σε περίπτωση μόλυνσης από ransomware. Αυτό περιλαμβάνει τον τρόπο πληρωμής λύτρων, τον τρόπο δημιουργίας αντιγράφων ασφαλείας και την επαναφορά των επηρεαζόμενων αρχείων και τον τρόπο αναζήτησης στο διαδίκτυο για εργαλεία αποκρυπτογράφησης για την αποκρυπτογράφηση μολυσμένων αρχείων. Καλύπτει επίσης τον τρόπο με τον οποίο οι οργανισμοί μπορούν να αναπτύξουν ένα σχέδιο απόκρισης συμβάντων ransomware για να ελαχιστοποιήσουν τη ζημιά του ransomware και να ανακτήσουν γρήγορα τις κανονικές λειτουργίες.

#5. Ransomware: Κατανοήστε. Αποτρέψει. Αναρρώνω

Σε αυτό το βιβλίο, ο Allan Liska, ανώτερος αρχιτέκτονας ασφαλείας και ειδικός ransomware στο Recorded Future, απαντά σε όλες τις δύσκολες ερωτήσεις που σχετίζονται με το Ransomware.

Το βιβλίο δίνει ένα ιστορικό πλαίσιο για το γιατί το ransomware έχει γίνει διαδεδομένο τα τελευταία χρόνια, πώς να σταματήσετε τις επιθέσεις ransomware, τα τρωτά σημεία που στοχεύουν κακόβουλοι παράγοντες χρησιμοποιώντας ransomware και έναν οδηγό για την επιβίωση μιας επίθεσης ransomware με ελάχιστη ζημιά. Επιπλέον, το βιβλίο απαντά στην πολύ σημαντική ερώτηση, πρέπει να πληρώσετε τα λύτρα; Αυτό το βιβλίο προσφέρει μια συναρπαστική εξερεύνηση του ransomware.

#6. Οδηγός προστασίας Ransomware

Για κάθε άτομο ή οργανισμό που θέλει να οπλιστεί ενάντια στο ransomware, αυτό το βιβλίο πρέπει να διαβαστεί. Σε αυτό το βιβλίο, ο Roger A. Grimes, ειδικός στην ασφάλεια και τη διείσδυση υπολογιστών, προσφέρει την τεράστια εμπειρία και τις γνώσεις του στον τομέα για να βοηθήσει ανθρώπους και οργανισμούς να προστατευτούν από ransomware.

Το βιβλίο προσφέρει ένα προσχέδιο δράσης για οργανισμούς που επιδιώκουν να διαμορφώσουν ισχυρές άμυνες έναντι ransomware. Διδάσκει επίσης πώς να ανιχνεύσετε μια επίθεση, να περιορίσετε γρήγορα τη ζημιά και να καθορίσετε εάν θα πληρώσετε τα λύτρα ή όχι. Προσφέρει επίσης ένα σχέδιο παιχνιδιού για να βοηθήσει τους οργανισμούς να περιορίσουν τη φήμη και τις οικονομικές ζημιές που προκαλούνται από σοβαρές παραβιάσεις της ασφάλειας.

Τέλος, διδάσκει πώς να δημιουργήσετε μια ασφαλή βάση για ασφάλιση κυβερνοασφάλειας και νομική προστασία για να μετριαστεί η αναστάτωση στις επιχειρήσεις και την καθημερινή ζωή.

Σημείωση του συγγραφέα

Το BlackCat είναι ένα επαναστατικό ransomware που είναι βέβαιο ότι θα αλλάξει το status quo όσον αφορά την ασφάλεια στον κυβερνοχώρο. Από τον Μάρτιο του 2022, η BlackCat είχε επιτεθεί με επιτυχία σε πάνω από 60 οργανισμούς και κατάφερε να κερδίσει την προσοχή του FBI. Η BlackCat είναι μια σοβαρή απειλή και κανένας οργανισμός δεν έχει την πολυτέλεια να την αγνοήσει.

Χρησιμοποιώντας μια σύγχρονη γλώσσα προγραμματισμού και μη συμβατικές μεθόδους επίθεσης, κρυπτογράφησης και εκβίασης λύτρων, η BlackCat άφησε τους ειδικούς σε θέματα ασφάλειας να παίζουν catchup. Ωστόσο, ο πόλεμος ενάντια σε αυτό το ransomware δεν έχει χαθεί.

Εφαρμόζοντας στρατηγικές που επισημαίνονται σε αυτό το άρθρο και ελαχιστοποιώντας την ευκαιρία για ανθρώπινο λάθος να αποκαλύψει συστήματα υπολογιστών, οι οργανισμοί μπορούν να παραμείνουν ένα βήμα μπροστά και να αποτρέψουν την καταστροφική επίθεση του ransomware BlackCat.