Ένα δημοφιλές ρητό στον χώρο της ασφάλειας στον κυβερνοχώρο είναι ότι εάν δοθεί αρκετός χρόνος, οποιοδήποτε σύστημα μπορεί να τεθεί σε κίνδυνο. Όσο τρομακτικό κι αν ακούγεται, η δήλωση υπογραμμίζει την πραγματική φύση της ασφάλειας στον κυβερνοχώρο.

Ακόμη και τα καλύτερα μέτρα ασφαλείας δεν είναι αλάνθαστα. Οι απειλές εξελίσσονται διαρκώς και διαμορφώνονται νέοι τρόποι επιθέσεων. Είναι ασφαλές να υποθέσουμε ότι μια επίθεση σε ένα σύστημα είναι αναπόφευκτη.

Επομένως, κάθε οργανισμός που επιθυμεί να προστατεύσει την ασφάλεια των συστημάτων του πρέπει να επενδύσει στον εντοπισμό απειλών ακόμη και πριν συμβεί μια επίθεση. Με τον έγκαιρο εντοπισμό των απειλών, οι οργανισμοί μπορούν να εφαρμόσουν γρήγορα μέτρα ελέγχου ζημιών για να ελαχιστοποιήσουν τον κίνδυνο και τον αντίκτυπο της επίθεσης και ακόμη και να σταματήσουν τους επιτιθέμενους προτού αναπτύξουν πλήρεις επιθέσεις.

Εκτός από τη διακοπή των επιθέσεων, η ανίχνευση απειλών μπορεί να ξεπλύνει κακόβουλους παράγοντες που ενδέχεται να κλέψουν δεδομένα, να συλλέξουν πληροφορίες που θα χρησιμοποιηθούν σε μελλοντικές επιθέσεις ή ακόμα και να αφήσουν κενά που μπορούν να αξιοποιηθούν στο μέλλον.

Ένας καλός τρόπος για τον εντοπισμό απειλών και τρωτών σημείων προτού τα εκμεταλλευτούν κακόβουλοι παράγοντες είναι η αναζήτηση απειλών.

Πίνακας περιεχομένων

Κυνήγι απειλών

Κάθε φορά που συμβαίνει μια επίθεση στον κυβερνοχώρο, όπως παραβίαση δεδομένων, επίθεση κακόβουλου λογισμικού ή ακόμα και επίθεση άρνησης υπηρεσίας, είναι συχνά το αποτέλεσμα των εισβολέων στον κυβερνοχώρο που παραμονεύουν σε ένα σύστημα για κάποιο χρονικό διάστημα. Αυτό μπορεί να διαρκέσει οπουδήποτε από μερικές ημέρες έως εβδομάδες ή και μήνες.

Όσο περισσότερο χρόνο περνούν οι εισβολείς απαρατήρητοι σε ένα δίκτυο, τόσο μεγαλύτερη ζημιά μπορούν να προκαλέσουν. Ως εκ τούτου, είναι απαραίτητο να εξαλειφθούν οι επιτιθέμενοι που μπορεί να κρύβονται σε ένα δίκτυο χωρίς ανίχνευση πριν ξεκινήσουν πραγματικά μια επίθεση. Εδώ μπαίνει το κυνήγι απειλών.

Το κυνήγι απειλών είναι ένα προληπτικό μέτρο ασφάλειας στον κυβερνοχώρο όπου οι ειδικοί σε θέματα ασφάλειας πραγματοποιούν διεξοδική αναζήτηση σε ένα δίκτυο για να ανακαλύψουν και να ξεριζώσουν πιθανές απειλές ή ευπάθειες που μπορεί να έχουν παρακάμψει τα υπάρχοντα μέτρα ασφαλείας.

Σε αντίθεση με τα μέτρα παθητικής ασφάλειας στον κυβερνοχώρο, όπως η αυτόματη ανίχνευση απειλών, το κυνήγι απειλών είναι μια ενεργή διαδικασία που περιλαμβάνει μια εις βάθος αναζήτηση των τελικών σημείων του δικτύου και των δεδομένων που είναι αποθηκευμένα σε ένα δίκτυο για την ανακάλυψη κακόβουλων ή ύποπτων δραστηριοτήτων που μπορεί να υποδηλώνουν μια απειλή που κρύβεται σε ένα δίκτυο.

Το κυνήγι απειλών υπερβαίνει την αναζήτηση αυτού που είναι γνωστό επίσης ότι εξαλείφει νέες και άγνωστες απειλές σε ένα δίκτυο ή απειλές που θα μπορούσαν να έχουν αποφύγει την άμυνα ενός δικτύου και δεν έχουν ακόμη αποκατασταθεί.

Εφαρμόζοντας ένα αποτελεσματικό κυνήγι απειλών, οι οργανισμοί μπορούν να βρουν και να σταματήσουν τους κακόβουλους παράγοντες προτού εκτελέσουν τις επιθέσεις τους, μειώνοντας έτσι τη ζημιά που προκαλείται και ασφαλίζοντας τα συστήματά τους.

Πώς λειτουργεί το κυνήγι απειλών

Για να είναι τόσο επιτυχημένο όσο και αποτελεσματικό, το κυνήγι απειλών βασίζεται σε μεγάλο βαθμό στη διαίσθηση, τη στρατηγική, την ηθική, την κριτική σκέψη και τις δεξιότητες επίλυσης προβλημάτων που διαθέτουν οι ειδικοί στην ασφάλεια στον κυβερνοχώρο. Αυτές οι μοναδικές ανθρώπινες δεξιότητες συμπληρώνουν ό,τι μπορεί να γίνει μέσω αυτοματοποιημένων συστημάτων ασφαλείας.

Για να διεξάγουν ένα κυνήγι απειλών, οι ειδικοί σε θέματα ασφάλειας ξεκινούν ορίζοντας και κατανοώντας το εύρος των δικτύων και των συστημάτων όπου θα εκτελέσουν το κυνήγι απειλών. Στη συνέχεια συλλέγονται και αναλύονται όλα τα σχετικά δεδομένα, όπως αρχεία καταγραφής και δεδομένα κίνησης.

Οι εσωτερικοί εμπειρογνώμονες ασφάλειας είναι ζωτικής σημασίας σε αυτά τα αρχικά βήματα, καθώς συνήθως έχουν σαφή κατανόηση των δικτύων και των συστημάτων που υπάρχουν.

Τα συγκεντρωμένα δεδομένα ασφαλείας αναλύονται χρησιμοποιώντας διάφορες τεχνικές για τον εντοπισμό ανωμαλιών, κρυφών κακόβουλων προγραμμάτων ή επιτιθέμενων, ύποπτων ή επικίνδυνων δραστηριοτήτων και απειλών που τα συστήματα ασφαλείας μπορεί να έχουν επισημάνει ως επιλυμένα αλλά δεν επιλύθηκαν στην πραγματικότητα.

Σε περίπτωση που εντοπιστεί μια απειλή, διερευνάται και αντιμετωπίζεται για να αποτραπεί η εκμετάλλευση από κακόβουλους παράγοντες. Σε περίπτωση που ανακαλυφθούν κακόβουλοι παράγοντες, διαγράφονται από το σύστημα και εφαρμόζονται μέτρα για περαιτέρω ασφάλεια και αποτροπή συμβιβασμού στο σύστημα.

Το κυνήγι απειλών παρέχει στους οργανισμούς την ευκαιρία να μάθουν για τα μέτρα ασφαλείας τους και να βελτιώσουν τα συστήματά τους για να τα ασφαλίσουν καλύτερα και να αποτρέψουν μελλοντικές επιθέσεις.

Σημασία του κυνηγιού απειλών

Μερικά από τα οφέλη του κυνηγιού απειλών περιλαμβάνουν:

Μειώστε τις ζημιές από μια πλήρη επίθεση στον κυβερνοχώρο

Το κυνήγι απειλών έχει το πλεονέκτημα ότι εντοπίζει και σταματά τους επιτιθέμενους στον κυβερνοχώρο που έχουν παραβιάσει ένα σύστημα προτού μπορέσουν να συγκεντρώσουν αρκετά ευαίσθητα δεδομένα για να πραγματοποιήσουν μια πιο θανατηφόρα επίθεση.

Η διακοπή των επιτιθέμενων στο ίχνος τους μειώνει τις ζημιές που θα είχαν προκληθεί λόγω παραβίασης δεδομένων. Με την προληπτική φύση του κυνηγιού απειλών, οι οργανισμοί μπορούν να ανταποκριθούν σε επιθέσεις πολύ πιο γρήγορα και ως εκ τούτου να μειώσουν τον κίνδυνο και τον αντίκτυπο των επιθέσεων στον κυβερνοχώρο.

Μειώστε τα ψευδώς θετικά

Κατά τη χρήση αυτοματοποιημένων εργαλείων κυβερνοασφάλειας, τα οποία έχουν διαμορφωθεί για να ανιχνεύουν και να εντοπίζουν απειλές χρησιμοποιώντας ένα σύνολο κανόνων, προκύπτουν περιπτώσεις όπου εγείρουν προειδοποιήσεις όπου δεν υπάρχουν πραγματικές απειλές. Αυτό μπορεί να οδηγήσει στην ανάπτυξη αντιμέτρων σε απειλές που δεν υπάρχουν.

Το κυνήγι απειλών που βασίζεται στον άνθρωπο, εξαλείφει τα ψευδώς θετικά στοιχεία, καθώς οι ειδικοί σε θέματα ασφάλειας μπορούν να διεξάγουν εις βάθος ανάλυση και να κάνουν κρίσεις εμπειρογνωμόνων σχετικά με την πραγματική φύση μιας αντιληπτής απειλής. Αυτό εξαλείφει τα ψευδώς θετικά.

Βοηθήστε τους ειδικούς σε θέματα ασφάλειας να κατανοήσουν τα συστήματα μιας εταιρείας

Μια πρόκληση που προκύπτει μετά την εγκατάσταση συστημάτων ασφαλείας είναι η επαλήθευση εάν είναι αποτελεσματικά ή όχι. Το κυνήγι απειλών μπορεί να απαντήσει σε αυτό το ερώτημα καθώς οι ειδικοί σε θέματα ασφάλειας διεξάγουν εις βάθος έρευνες και αναλύσεις για τον εντοπισμό και την εξάλειψη απειλών που μπορεί να έχουν διαφύγει από τα εγκατεστημένα μέτρα ασφαλείας.

Αυτό έχει επίσης το πλεονέκτημα ότι επιτρέπει στους εσωτερικούς εμπειρογνώμονες σε θέματα ασφάλειας να κατανοήσουν καλύτερα τα υπάρχοντα συστήματα, πώς λειτουργούν και πώς να τα ασφαλίζουν καλύτερα.

Διατηρεί ενημερωμένες τις ομάδες ασφαλείας

Η διεξαγωγή ενός κυνηγιού απειλών περιλαμβάνει τη χρήση της πιο πρόσφατης διαθέσιμης τεχνολογίας για τον εντοπισμό και τον μετριασμό των απειλών και των τρωτών σημείων πριν από την εκμετάλλευση τους.

Αυτό ωφελεί τη διατήρηση της ομάδας ασφαλείας ενός οργανισμού ενημερωμένη για το τοπίο απειλών και την ενεργό συμμετοχή τους στην ανακάλυψη άγνωστων τρωτών σημείων που μπορούν να αξιοποιηθούν.

Μια τέτοια προληπτική δραστηριότητα έχει ως αποτέλεσμα καλύτερα προετοιμασμένες ομάδες ασφαλείας που ενημερώνονται για νέες και αναδυόμενες απειλές, αποτρέποντας έτσι την έκπληξή τους από τους επιτιθέμενους.

Συντομεύει το χρόνο έρευνας

Το τακτικό κυνήγι απειλών δημιουργεί μια τράπεζα γνώσεων που μπορεί να αξιοποιηθεί για να επιταχύνει τη διαδικασία διερεύνησης μιας επίθεσης σε περίπτωση που συμβεί.

Το κυνήγι απειλών περιλαμβάνει σε βάθος μελέτη και ανάλυση συστημάτων και τρωτών σημείων που έχουν εντοπιστεί. Αυτό, με τη σειρά του, έχει ως αποτέλεσμα τη συσσώρευση γνώσης για ένα σύστημα και την ασφάλειά του.

Επομένως, σε περίπτωση επίθεσης, μια έρευνα μπορεί να αξιοποιήσει συγκεντρωμένα δεδομένα από προηγούμενα κυνήγια απειλών για να κάνει τη διαδικασία έρευνας πολύ πιο γρήγορη, επιτρέποντας σε έναν οργανισμό να ανταποκριθεί σε μια επίθεση καλύτερα και πιο γρήγορα.

Οι οργανισμοί επωφελούνται τρομερά κάνοντας τακτικά κυνήγια απειλών.

Threat Hunting εναντίον Threat Intelligence

Αν και σχετίζονται και χρησιμοποιούνται συχνά μαζί για την ενίσχυση της ασφάλειας στον κυβερνοχώρο ενός οργανισμού, η ευφυΐα απειλών και η αναζήτηση απειλών είναι ξεχωριστές έννοιες.

Η ευφυΐα απειλών περιλαμβάνει τη συλλογή και ανάλυση δεδομένων για αναδυόμενες και υπάρχουσες απειλές στον κυβερνοχώρο για την κατανόηση των τακτικών, τεχνικών, διαδικασιών, κινήτρων, στόχων και συμπεριφορών των παραγόντων απειλών πίσω από τις απειλές και τις επιθέσεις στον κυβερνοχώρο.

Στη συνέχεια, αυτές οι πληροφορίες κοινοποιούνται σε οργανισμούς για να τους βοηθήσουν στον εντοπισμό, την πρόληψη και τον μετριασμό των επιθέσεων στον κυβερνοχώρο.

Από την άλλη πλευρά, το κυνήγι απειλών είναι μια προληπτική διαδικασία αναζήτησης πιθανών απειλών και τρωτών σημείων που μπορεί να υπάρχουν σε ένα σύστημα για την αντιμετώπισή τους προτού τα εκμεταλλευτούν οι παράγοντες της απειλής. Αυτή η διαδικασία καθοδηγείται από ειδικούς σε θέματα ασφάλειας. Οι πληροφορίες πληροφοριών απειλών χρησιμοποιούνται από ειδικούς σε θέματα ασφάλειας που διεξάγουν κυνήγι απειλών.

Τύποι κυνηγιού απειλών

Υπάρχουν τρεις κύριοι τύποι κυνηγιού απειλής. Αυτό περιλαμβάνει:

#1. Δομημένο κυνήγι

Αυτό είναι ένα κυνήγι απειλής που βασίζεται σε δείκτη επίθεσης (IoA). Ένας δείκτης επίθεσης είναι η απόδειξη ότι ένα σύστημα έχει πρόσβαση αυτήν τη στιγμή από μη εξουσιοδοτημένους φορείς. Το IoA συμβαίνει πριν από μια παραβίαση δεδομένων.

Ως εκ τούτου, το δομημένο κυνήγι ευθυγραμμίζεται με τις τακτικές, τις τεχνικές και τις διαδικασίες (TTP) που εφαρμόζει ένας εισβολέας με στόχο την αναγνώριση του εισβολέα, το τι προσπαθούν να επιτύχουν και την απάντηση πριν προκαλέσουν οποιαδήποτε ζημιά.

#2. Μη δομημένο κυνήγι

Αυτός είναι ένας τύπος κυνηγιού απειλών που γίνεται με βάση έναν δείκτη συμβιβασμού (IoC). Ένας δείκτης συμβιβασμού είναι στοιχεία που αποδεικνύουν ότι υπήρξε παραβίαση της ασφάλειας και ότι ένα σύστημα είχε πρόσβαση από μη εξουσιοδοτημένους φορείς στο παρελθόν. Σε αυτό το είδος κυνηγιού απειλών, οι ειδικοί σε θέματα ασφάλειας αναζητούν μοτίβα σε ένα δίκτυο πριν και μετά τον εντοπισμό ενός δείκτη συμβιβασμού.

#3. Κατάσταση ή οντότητα

Πρόκειται για κυνήγι απειλών που βασίζονται στην εσωτερική αξιολόγηση κινδύνου ενός οργανισμού για τα συστήματά του και τα τρωτά σημεία που εντόπισαν. Οι ειδικοί ασφαλείας χρησιμοποιούν εξωτερικά διαθέσιμα και πιο πρόσφατα δεδομένα επιθέσεων για να αναζητήσουν παρόμοια μοτίβα και συμπεριφορές επίθεσης σε ένα σύστημα.

Βασικά στοιχεία του κυνηγιού απειλών

Ένα αποτελεσματικό κυνήγι απειλών περιλαμβάνει εις βάθος συλλογή και ανάλυση δεδομένων για τον εντοπισμό ύποπτων συμπεριφορών και προτύπων που μπορεί να υποδεικνύουν πιθανές απειλές σε ένα σύστημα.

Μόλις εντοπιστούν τέτοιες δραστηριότητες σε ένα σύστημα, πρέπει να διερευνηθούν πλήρως και να κατανοηθούν μέσω της χρήσης προηγμένων εργαλείων έρευνας ασφαλείας.

Η έρευνα θα πρέπει στη συνέχεια να αποφέρει στρατηγικές που μπορούν να εφαρμοστούν για την επίλυση των τρωτών σημείων που εντοπίστηκαν και τη μεσολάβηση των απειλών προτού μπορέσουν να γίνουν αντικείμενο εκμετάλλευσης από τους εισβολείς.

Ένα τελευταίο βασικό στοιχείο της διαδικασίας είναι η αναφορά των ευρημάτων του κυνηγιού απειλών και η παροχή συστάσεων που μπορούν να εφαρμοστούν για την καλύτερη ασφάλεια των συστημάτων ενός οργανισμού.

Βήματα στο κυνήγι απειλών

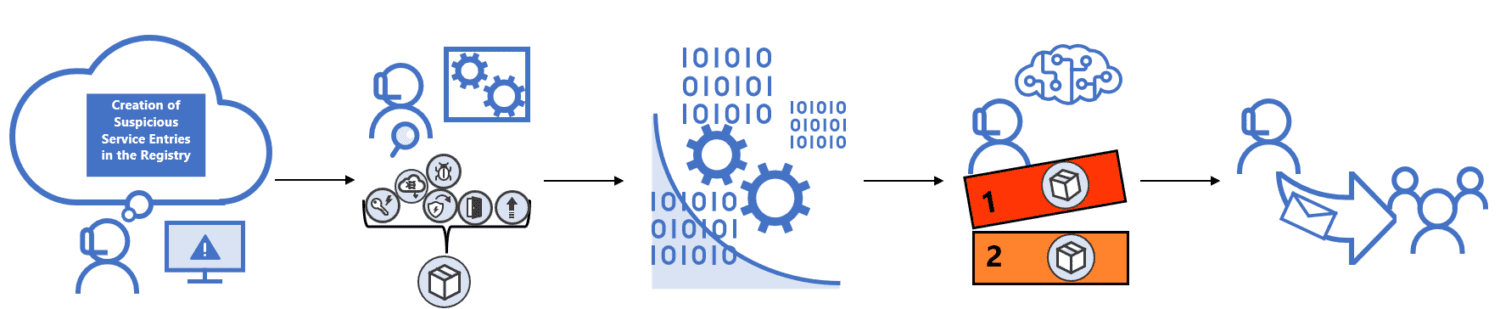

Πηγή εικόνας: Microsoft

Πηγή εικόνας: Microsoft

Ένα αποτελεσματικό κυνήγι απειλών περιλαμβάνει τα ακόλουθα βήματα:

#1. Διατύπωση υπόθεσης

Το κυνήγι απειλών στοχεύει στην αποκάλυψη άγνωστων απειλών ή τρωτών σημείων που μπορούν να αξιοποιηθούν από επιθέσεις. Δεδομένου ότι το κυνήγι απειλών στοχεύει να βρει το άγνωστο, το πρώτο βήμα είναι η διατύπωση μιας υπόθεσης που βασίζεται στη θέση ασφαλείας και στη γνώση των τρωτών σημείων στο σύστημα ενός οργανισμού.

Αυτή η υπόθεση δίνει στο κυνήγι της απειλής έναν προσανατολισμό και ένα θεμέλιο πάνω στο οποίο μπορούν να τεθούν οι στρατηγικές για την όλη άσκηση.

#2. Συλλογή και ανάλυση δεδομένων

Μόλις διατυπωθεί μια υπόθεση, το επόμενο βήμα είναι η συλλογή δεδομένων και ευφυΐας απειλών από αρχεία καταγραφής δικτύου, αναφορές πληροφοριών απειλών έως ιστορικά δεδομένα επιθέσεων, με στόχο την απόδειξη ή την απόρριψη της υπόθεσης. Μπορούν να χρησιμοποιηθούν εξειδικευμένα εργαλεία για τη συλλογή και ανάλυση δεδομένων.

#3. Προσδιορίστε τους ενεργοποιητές

Οι πυροδοτήσεις είναι ύποπτες περιπτώσεις που δικαιολογούν περαιτέρω και σε βάθος έρευνα. Οι πληροφορίες που λαμβάνονται από τη συλλογή και την ανάλυση δεδομένων μπορεί να αποδείξουν την αρχική υπόθεση, όπως η ύπαρξη μη εξουσιοδοτημένων φορέων σε ένα δίκτυο.

Κατά την ανάλυση των συλλεγόμενων δεδομένων, μπορεί να αποκαλυφθούν ύποπτες συμπεριφορές σε ένα σύστημα. Αυτές οι ύποπτες δραστηριότητες αποτελούν εναύσματα που πρέπει να διερευνηθούν περαιτέρω.

#4. Ερευνα

Μόλις αποκαλυφθούν οι σκανδαλισμοί σε ένα σύστημα, διερευνώνται για να κατανοηθεί η πλήρης φύση του κινδύνου, πώς μπορεί να συνέβη το περιστατικό, το κίνητρο των επιτιθέμενων και ο πιθανός αντίκτυπος της επίθεσης. Το αποτέλεσμα αυτού του σταδίου έρευνας ενημερώνει τα μέτρα που θα ληφθούν για την επίλυση των ακάλυπτων κινδύνων.

#5. Ανάλυση

Μόλις διερευνηθεί και κατανοηθεί πλήρως μια απειλή, εφαρμόζονται στρατηγικές για την επίλυση του κινδύνου, την πρόληψη μελλοντικών επιθέσεων και τη βελτίωση της ασφάλειας των υπαρχόντων συστημάτων για την αντιμετώπιση των πρόσφατα αποκαλυφθεισών ευπαθειών ή τεχνικών που μπορούν να εκμεταλλευτούν οι εισβολείς.

Μόλις ολοκληρωθούν όλα τα βήματα, η άσκηση και επαναλαμβάνεται για να αναζητηθούν περισσότερα τρωτά σημεία και να ασφαλιστούν καλύτερα τα συστήματα.

Προκλήσεις στο κυνήγι απειλών

Μερικές από τις κορυφαίες προκλήσεις που προκύπτουν σε ένα κυνήγι απειλών περιλαμβάνουν:

Έλλειψη εξειδικευμένου προσωπικού

Το κυνήγι απειλών είναι μια δραστηριότητα ασφάλειας που καθοδηγείται από τον άνθρωπο, και επομένως η αποτελεσματικότητά του συνδέεται σε μεγάλο βαθμό με τις δεξιότητες και την εμπειρία των κυνηγών απειλών που διεξάγουν τη δραστηριότητα.

Με περισσότερη εμπειρία και δεξιότητες, οι κυνηγοί απειλών μπορούν να εντοπίζουν τρωτά σημεία ή απειλές που παραβιάζουν τα παραδοσιακά συστήματα ασφαλείας ή άλλο προσωπικό ασφαλείας. Η απόκτηση και η διατήρηση ειδικών κυνηγών απειλών είναι τόσο δαπανηρή όσο και δύσκολη για τους οργανισμούς.

Δυσκολία στον εντοπισμό άγνωστων απειλών

Το κυνήγι απειλών είναι πολύ δύσκολο να διεξαχθεί γιατί απαιτεί τον εντοπισμό απειλών που έχουν αποφύγει τα παραδοσιακά συστήματα ασφαλείας. Επομένως, αυτές οι απειλές δεν έχουν γνωστές υπογραφές ή μοτίβα για εύκολη αναγνώριση, καθιστώντας το σύνολο πολύ δύσκολο.

Συλλογή ολοκληρωμένων δεδομένων

Το κυνήγι απειλών βασίζεται σε μεγάλο βαθμό στη συλλογή μεγάλων ποσοτήτων δεδομένων για συστήματα και απειλές για να καθοδηγήσει τον έλεγχο υποθέσεων και τη διερεύνηση των πυροδοτών.

Αυτή η συλλογή δεδομένων μπορεί να αποδειχθεί δύσκολη, καθώς μπορεί να απαιτεί προηγμένα εργαλεία τρίτων και υπάρχει επίσης κίνδυνος η άσκηση να μην συμμορφώνεται με τους κανονισμούς περί απορρήτου δεδομένων. Επιπλέον, οι ειδικοί θα πρέπει να εργαστούν με μεγάλο όγκο δεδομένων, κάτι που μπορεί να είναι δύσκολο να γίνει.

Ενημερωθείτε για πληροφορίες σχετικά με τις απειλές

Για να είναι επιτυχές και αποτελεσματικό ένα κυνήγι απειλών, οι ειδικοί που διεξάγουν την άσκηση πρέπει να έχουν ενημερωμένη πληροφορία απειλής και γνώση των τακτικών, των τεχνικών και των διαδικασιών που χρησιμοποιούν οι επιτιθέμενοι.

Χωρίς πρόσβαση σε πληροφορίες σχετικά με τις πιο πρόσφατες τακτικές, τεχνικές και διαδικασίες που χρησιμοποιούνται από επιθέσεις, ολόκληρη η διαδικασία κυνηγιού απειλών μπορεί να παρεμποδιστεί και να καταστεί αναποτελεσματική.

συμπέρασμα

Το κυνήγι απειλών είναι μια προληπτική διαδικασία που οι οργανισμοί θα πρέπει να εξετάσουν το ενδεχόμενο εφαρμογής για να ασφαλίσουν καλύτερα τα συστήματά τους.

Δεδομένου ότι οι εισβολείς εργάζονται όλο το εικοσιτετράωρο για να βρουν τρόπους εκμετάλλευσης τρωτών σημείων σε ένα σύστημα, είναι επωφελές για τους οργανισμούς να είναι προληπτικοί και να αναζητούν ευπάθειες και νέες απειλές προτού οι εισβολείς τις βρουν και τις εκμεταλλευτούν εις βάρος των οργανισμών.

Μπορείτε επίσης να εξερευνήσετε μερικά δωρεάν εργαλεία εγκληματολογικής έρευνας για ειδικούς σε θέματα ασφάλειας πληροφορικής.