Η χρήση ενός λειτουργικού συστήματος που βασίζεται σε Linux για την απόκρυψη της ταυτότητάς σας στο διαδίκτυο είναι αρκετά απλή και μπορείτε να τα κάνετε όλα χωρίς να πληρώσετε για μια υπηρεσία VPN όπως αυτές που είναι διαθέσιμες σήμερα.

Οι διανομές Kali Linux χρησιμοποιούνται για τη δοκιμή της ασφάλειας των δικτύων WiFi, των ιστότοπων και των διακομιστών, μεταξύ άλλων. Λειτουργικά συστήματα όπως το Debian και το Ubuntu χρησιμοποιούνται επίσης συνήθως για αυτούς τους σκοπούς.

ProxyChains και Βραχώδης κορυφή μπορεί να χρησιμοποιηθεί για την αλυσίδα πολλών διακομιστών μεσολάβησης και την παροχή ανωνυμίας, καθιστώντας πιο δύσκολο τον εντοπισμό της πραγματικής διεύθυνσης IP σας. Ως αποτέλεσμα, το ProxyChains κρύβει την αυθεντική σας διεύθυνση IP χρησιμοποιώντας πολλούς διακομιστές μεσολάβησης. Να θυμάστε ότι όσο περισσότερους διακομιστές μεσολάβησης χρησιμοποιείτε, τόσο πιο αργή θα γίνεται η σύνδεσή σας στο Διαδίκτυο.

Πίνακας περιεχομένων

Τι είναι τα ProxyChains;

Το Proxychains είναι ένα πρόγραμμα UNIX που μας επιτρέπει να κρύψουμε τη διεύθυνση IP μας ανακατευθύνοντας την κυκλοφορία του δικτύου. Δρομολογεί την κυκλοφορία TCP μας μέσω μιας ποικιλίας διακομιστή μεσολάβησης, συμπεριλαμβανομένων των TOR, ΚΑΛΤΣΕΣκαι HTTP.

- Τα εργαλεία αναγνώρισης TCP όπως το Nmap είναι συμβατά.

- Επιτρέπει την προώθηση οποιασδήποτε σύνδεσης TCP στο Διαδίκτυο μέσω μιας σειράς διαμορφώσιμων διακομιστών μεσολάβησης.

- Το δίκτυο Tor χρησιμοποιείται από προεπιλογή.

- Μέσα σε μια λίστα, είναι δυνατή η μίξη και η αντιστοίχιση διαφορετικών ειδών διακομιστή μεσολάβησης.

- Οι αλυσίδες μεσολάβησης μπορούν επίσης να χρησιμοποιηθούν για την αποφυγή τείχους προστασίας, εντοπισμού IDS και IPS.

Η σύνδεση με διακομιστή μεσολάβησης είναι απλή και μπορεί να επιτευχθεί από οποιονδήποτε, όπως αποδεικνύεται σε αυτό το άρθρο.

Αυτός ο οδηγός θα σας δείξει πώς να ρυθμίσετε τα Tor και Proxychains στο Linux για ανωνυμία.

Εγκατάσταση Tor & Proxychains στο Linux

Πρώτα, ενημερώστε το σύστημα Linux με τις ενημερώσεις κώδικα και τις πιο πρόσφατες εφαρμογές. Για αυτό ανοίγουμε ένα τερματικό και πληκτρολογούμε:

$ sudo apt update && sudo apt upgrade

Στη συνέχεια, ελέγξτε εάν τα Tor και Proxychains είναι προεγκατεστημένα ή όχι πληκτρολογώντας αυτές τις εντολές ξεχωριστά:

$ proxychains $ tor

Εάν δεν ήταν εγκατεστημένα, πληκτρολογήστε την ακόλουθη εντολή στο τερματικό:

$ sudo apt install proxychains tor -y

Λάβετε υπόψη ότι δεν εγκαθιστούμε το πρόγραμμα περιήγησης Tor. Εγκαθιστούμε την υπηρεσία tor, η οποία είναι μια υπηρεσία που εκτελείται τοπικά στην εικονική σας μηχανή ή στο λειτουργικό σας σύστημα και είναι στην πραγματικότητα δεσμευμένη σε μια συγκεκριμένη θύρα στον τοπικό κεντρικό υπολογιστή. Στην περίπτωσή μας, θα είναι 9050 και αυτή είναι η προεπιλογή με την υπηρεσία tor.

Για να ελέγξετε την κατάσταση του Tor:

┌──(root💀kali)-[/home/writer]

└─# service tor status

● tor.service - Anonymizing overlay network for TCP (multi-instance-master)

Loaded: loaded (/lib/systemd/system/tor.service; disabled; vendor preset: disabled)

Active: inactive (dead)

Για να ξεκινήσετε την υπηρεσία tor:

$ service tor start

Για να σταματήσετε την υπηρεσία tor:

$ service tor stop

Ρύθμιση παραμέτρων ProxyChains

Αρχικά, εντοπίστε τον κατάλογο του ProxyChains χρησιμοποιώντας αυτήν την εντολή:

┌──(root💀kali)-[~] └─# locate proxychains /etc/proxychains4.conf /etc/alternatives/proxychains /etc/alternatives/proxychains.1.gz /usr/bin/proxychains /usr/bin/proxychains4 /usr/lib/x86_64-linux-gnu/libproxychains.so.4 /usr/share/applications/kali-proxychains.desktop /usr/share/doc/libproxychains4 /usr/share/doc/proxychains4

Αυτό είναι το αρχείο διαμόρφωσής μας.

/etc/proxychains4.conf

Με βάση το παραπάνω αποτέλεσμα, μπορούμε να παρατηρήσουμε ότι το αρχείο διαμόρφωσης ProxyChain βρίσκεται στο /etc/.

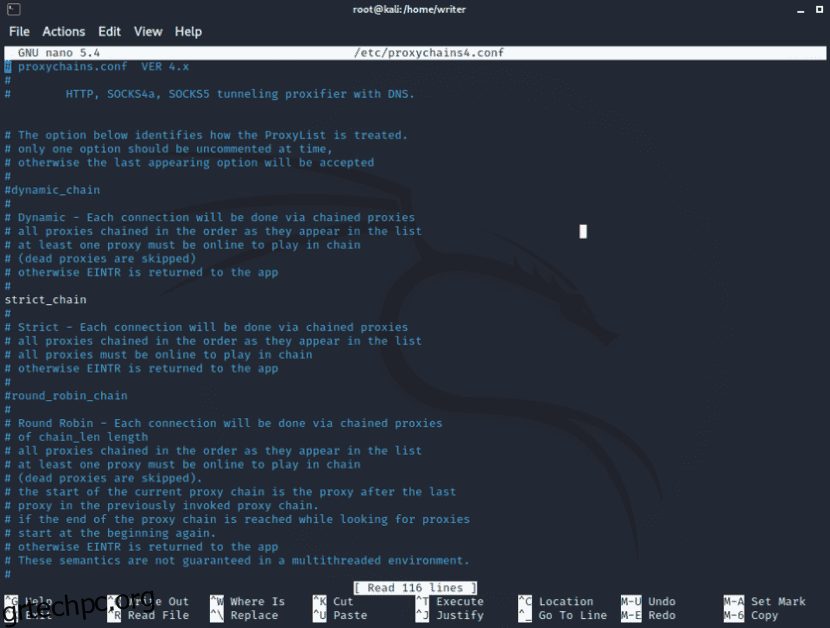

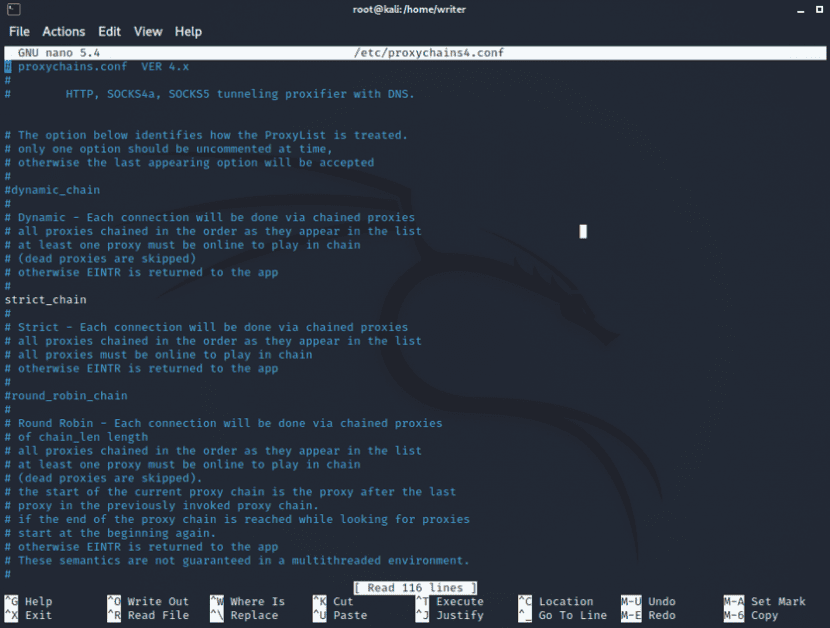

Πρέπει να κάνουμε κάποιες προσαρμογές στα αρχεία διαμόρφωσης του ProxyChains. Ανοίξτε το αρχείο διαμόρφωσης στο αγαπημένο σας πρόγραμμα επεξεργασίας κειμένου όπως το leafpad, το vim ή το nano.

Εδώ χρησιμοποιώ nano editor.

nano /etc/proxychains.conf

Ανοίγει το αρχείο διαμόρφωσης. Τώρα πρέπει να σχολιάσετε και να σχολιάσετε μερικές γραμμές για να ρυθμίσετε τις αλυσίδες διακομιστή μεσολάβησης.

Θα παρατηρήσετε το “#” στη διαμόρφωση, που σημαίνει σχόλια στη γλώσσα bash. Μπορείτε να κάνετε κύλιση προς τα κάτω και να κάνετε τις ρυθμίσεις χρησιμοποιώντας τα πλήκτρα βέλους.

#1. Η δυναμική αλυσίδα πρέπει να αφαιρεθεί από το σχόλιο παρατήρησης. Το μόνο που έχετε να κάνετε είναι να αφαιρέσετε ένα # μπροστά από το dynamic_chain.

dynamic_chain # # Dynamic - Each connection will be done via chained proxies # all proxies chained in the order as they appear in the list # at least one proxy must be online to play in chain # (dead proxies are skipped) # otherwise EINTR is returned to the app

#2. Βάλτε το σχόλιο μπροστά από το random_chain και το strict_chain. Απλώς προσθέστε # μπροστά από αυτά.

#random_chain # # Random - Each connection will be done via random proxy # (or proxy chain, see chain_len) from the list. # this option is good to test your IDS :)

#3. Ο μέγιστος αριθμός φορών που περιλαμβάνει την αποσύνδεση του διακομιστή μεσολάβησης-DNS, ελέγξτε ξανά ότι δεν έχει σχολιαστεί. Θα αποφύγετε τυχόν διαρροές DNS που μπορεί να αποκαλύψουν την πραγματική σας διεύθυνση IP με αυτόν τον τρόπο.

# Proxy DNS requests - no leak for DNS data proxy_dns

#4. Προσθέστε socks5 127.0.0.1 9050 στη λίστα μεσολάβησης την τελευταία γραμμή.

[ProxyList] # add proxy here ... # meanwile # defaults set to "tor" socks4 127.0.0.1 9050 socks5 127.0.0.1 9050

Εδώ socks4 proxy θα δοθεί ήδη. Πρέπει να προσθέσετε τον διακομιστή μεσολάβησης socks5 όπως φαίνεται παραπάνω. Και τέλος, αποθηκεύστε το αρχείο ρυθμίσεων και βγείτε από το τερματικό.

Χρήση ProxyChains

Αρχικά, πρέπει να ξεκινήσετε την υπηρεσία Tor για να χρησιμοποιήσετε το ProxyChains.

┌──(root💀kali)-[/home/writer] └─# service tor start

Αφού ξεκινήσει η υπηρεσία tor, μπορείτε να χρησιμοποιήσετε το ProxyChains για περιήγηση και για ανώνυμη σάρωση και απαρίθμηση. Μπορείτε επίσης να χρησιμοποιήσετε το εργαλείο Nmap ή sqlmap με το ProxyChain για ανώνυμη σάρωση και αναζήτηση εκμεταλλεύσεων. Είναι υπέροχο, σωστά;

Για να χρησιμοποιήσετε το ProxyChains, απλώς πληκτρολογήστε την εντολή ProxyChains σε ένα τερματικό, ακολουθούμενη από το όνομα της εφαρμογής που θέλετε να χρησιμοποιήσετε. Η μορφή έχει ως εξής:

┌──(writer㉿kali)-[~] └─$ proxychains firefox www.flippa.com

Για να χρησιμοποιήσετε το Nmap:

$ proxychains nmap -targetaddress

Για να χρησιμοποιήσετε το sqlmap:

$ proxychains python sqlmap -u target

Μπορείτε επίσης να δοκιμάσετε για exploits ανώνυμα όπως

$ proxychains python sqlmap -u http://www.targetaddress/products.php?product=3

Κυριολεκτικά, κάθε εργαλείο αναγνώρισης TCP μπορεί να χρησιμοποιηθεί με ProxyChains.

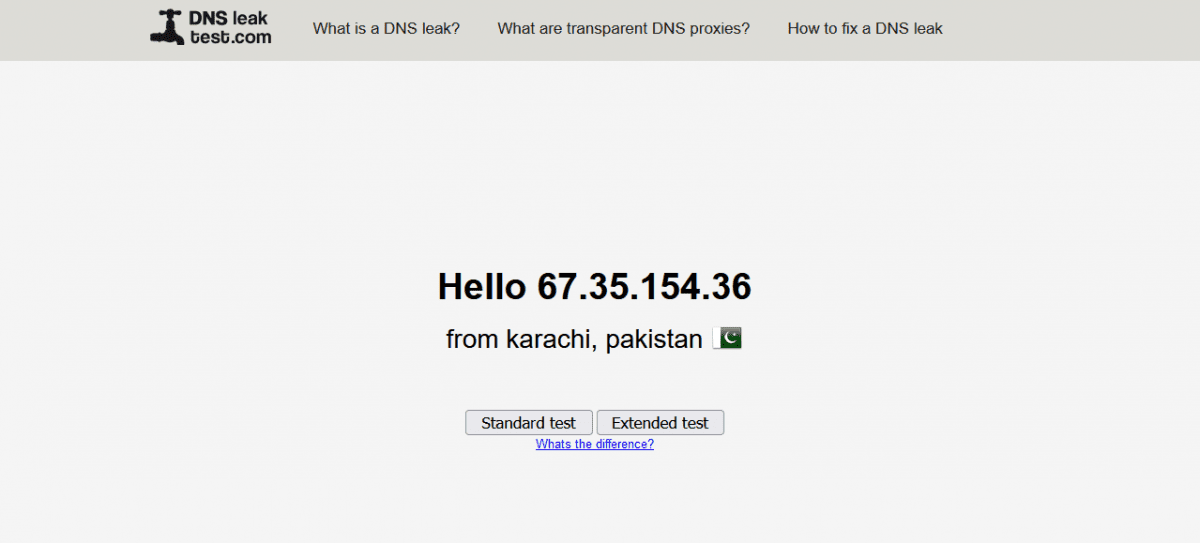

Για την τελική επιβεβαίωση ότι το ProxyChains λειτουργεί σωστά ή όχι, απλώς μεταβείτε στο dnsleaktest.com και ελέγξτε τη διεύθυνση IP και τις διαρροές DNS.

Μετά την εκτέλεση του ProxyChains, θα παρατηρήσετε ότι ο Firefox έχει φορτωθεί με διαφορετική γλώσσα. Τώρα, ας εκτελέσουμε μια δοκιμή διαρροής DNS χρησιμοποιώντας μια εντολή:

$ proxychains firefox dnsleaktest.com

Όπως μπορείτε να δείτε, η τοποθεσία μου έχει μετατοπιστεί από την ΙΝΔΙΑ στο ΠΑΚΙΣΤΑΝ και τα καλά νέα είναι ότι το ProxyChains αλλάζει συνεχώς τη διεύθυνση IP μου με δυναμικό τρόπο, διασφαλίζοντας τη διατήρηση της ανωνυμίας μου.

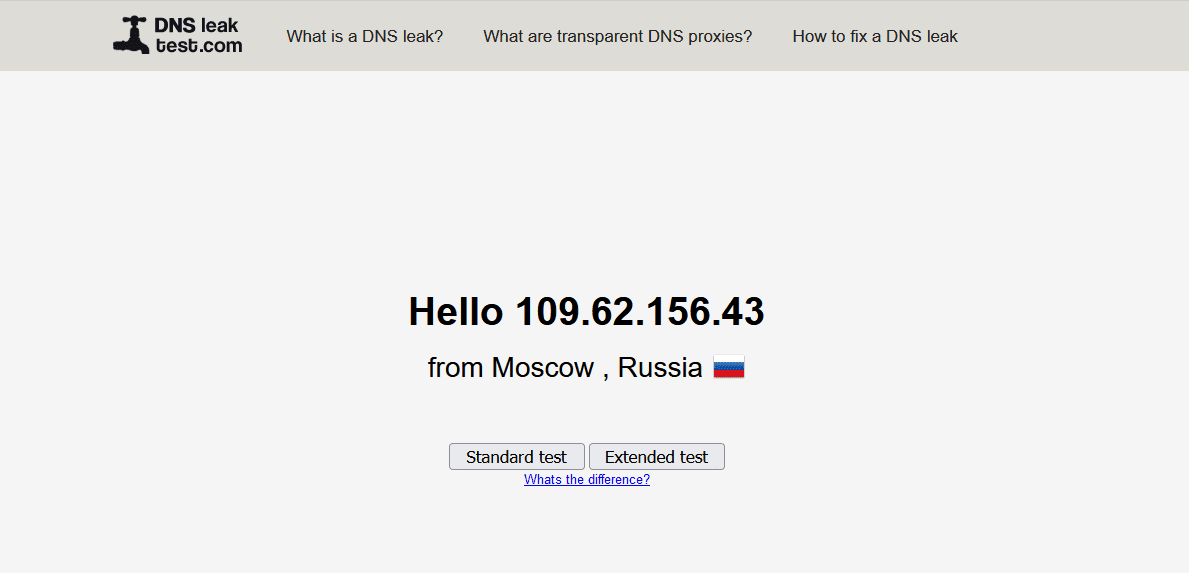

Εάν θέλετε να δείτε ένα νέο αποτέλεσμα, απλώς κλείστε τον Firefox, καθαρίστε το τερματικό, επανεκκινήστε την υπηρεσία Tor και εκκινήστε ξανά το ProxyChains. Στη δοκιμή διαρροής DNS, θα δείτε μια ποικιλία αποτελεσμάτων, όπως φαίνεται παρακάτω.

Και πάλι μπορείτε να δείτε ότι η τοποθεσία μου έχει μετατοπιστεί από το Πακιστάν στη Ρωσία. Έτσι λειτουργούν τα δυναμικά chain proxies. Αυξάνει τις πιθανότητες για περισσότερη ανωνυμία κατά το hacking.

Συμπέρασμα 👨💻

Μάθαμε πώς να παραμένουμε ανώνυμοι στο Διαδίκτυο και να προστατεύουμε το διαδικτυακό μας απόρρητο κατά τη διεκδίκηση. Τα ProxyChains μπορούν επίσης να χρησιμοποιηθούν σε συνδυασμό με εργαλεία ασφαλείας όπως το Nmap και το Burpsuite και χρησιμοποιούνται συχνά για την αποφυγή αναγνώρισης IDS, IPS και τείχους προστασίας.

Εναλλακτικά, εάν ψάχνετε για μια γρήγορη και εύκολη λύση εγκατάστασης, μπορείτε να εξετάσετε το ενδεχόμενο να χρησιμοποιήσετε ένα VPN που ανωνυμοποιεί την κυκλοφορία από το κουτί.