Οι απειλές για την κυβερνοασφάλεια έχουν πολλαπλασιαστεί σήμερα. Η απομακρυσμένη εργασία, οι συσκευές IoT, τα εικονικά δίκτυα και οι υπολογιστές αιχμής παρουσιάζουν διάφορες προκλήσεις ασφαλείας. Και η τρέχουσα αρχιτεκτονική ασφαλείας σας ενδέχεται να μην αντιμετωπίσει με επιτυχία αυτά τα ζητήματα. Εισέρχεται στο Cybersecurity Mesh Architecture, μια νέα προσέγγιση για την ενίσχυση της θέσης ασφαλείας του οργανισμού σας.

Τι είναι το Cybersecurity Mesh Architecture, ποια οφέλη προσφέρει και πώς μπορείτε να το εφαρμόσετε; Ας ανακαλύψουμε.

Πίνακας περιεχομένων

Αρχιτεκτονική Πλέγματος Κυβερνοασφάλειας

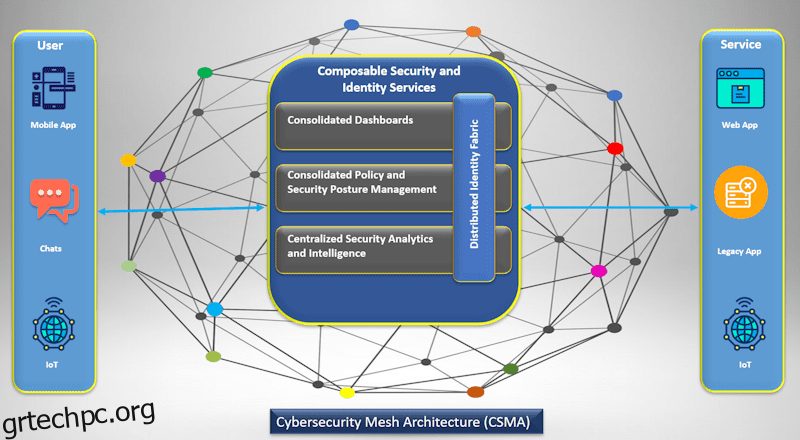

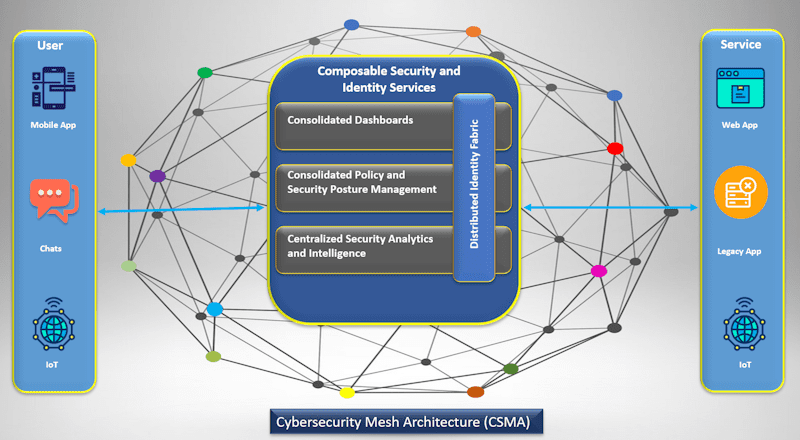

Το Cybersecurity Mesh Architecture (CSMA) είναι ένα πλαίσιο ασφαλείας που προτείνεται από τη Gartner για να βοηθήσει τους οργανισμούς να υιοθετήσουν μια συνθετική, ευέλικτη και επεκτάσιμη προσέγγιση για την προστασία των υποδομών πληροφορικής τους από κακούς παράγοντες.

Πηγή εικόνας: OpenText

Πηγή εικόνας: OpenText

Η αρχιτεκτονική πλέγματος κυβερνοασφάλειας λειτουργεί υιοθετώντας κατανεμημένους, συνθέτους ελέγχους ασφαλείας, συγκεντρώνοντας δεδομένα και έλεγχο για την επίτευξη μεγαλύτερης συνεργασίας μεταξύ των εργαλείων ασφαλείας που εφαρμόζετε.

Κατά συνέπεια, οι οργανισμοί αυξάνουν τις δυνατότητές τους να ανιχνεύουν συμβάντα ασφαλείας, να βελτιώνουν τις απαντήσεις τους σε απειλές και να έχουν μια συνεπή πολιτική, στάση και διαχείριση βιβλίων.

Επιπλέον, το CSMA δίνει τη δυνατότητα στις εταιρείες να έχουν προσαρμοστικό και λεπτομερή έλεγχο πρόσβασης για να προστατεύουν καλύτερα τα περιουσιακά τους στοιχεία πληροφορικής.

Θεμελιώδη στρώματα του CSMA

Το Cybersecurity Mesh Architecture (CSMA) προσφέρει ένα πλαίσιο ασφαλείας που είναι επεκτάσιμο, διαλειτουργικό και συνθέσιμο, επιτρέποντας σε διάφορους ελέγχους και εργαλεία ασφάλειας να συνεργάζονται απρόσκοπτα.

Τα τέσσερα θεμελιώδη στρώματα της αρχιτεκτονικής δικτύων ασφάλειας στον κυβερνοχώρο ορίζουν βασικούς στόχους και λειτουργίες ασφάλειας.

#1. Αναλύσεις ασφαλείας και νοημοσύνη

Το πρώτο επίπεδο αρχιτεκτονικής πλέγματος κυβερνοασφάλειας, ανάλυσης ασφάλειας και νοημοσύνης, συλλέγει και αναλύει δεδομένα από διαφορετικές λύσεις ασφάλειας σε έναν οργανισμό.

Το CSMA διαθέτει κεντρική διαχείριση, ώστε οι οργανισμοί να μπορούν να συλλέγουν, να συγκεντρώνουν και να αναλύουν τεράστια δεδομένα από ένα κεντρικό μέρος.

Η διαχείριση πληροφοριών ασφαλείας και συμβάντων (SIEM) των εταιρειών μπορεί να αναλύσει αυτά τα δεδομένα και να ενεργοποιήσει τις κατάλληλες απαντήσεις για τον μετριασμό των απειλών.

#2. Κατανεμημένο ύφασμα ταυτότητας

Το στρώμα κατανεμημένου υφάσματος ταυτότητας λειτουργεί σε αποκεντρωμένη διαχείριση ταυτότητας, υπηρεσίες καταλόγου, προσαρμοστική πρόσβαση, επαλήθευση ταυτότητας και διαχείριση δικαιωμάτων.

Αυτά τα εργαλεία λένε ποιος μπορεί να έχει πρόσβαση σε δεδομένα και πού πρέπει να χρησιμοποιούνται και να τροποποιούνται τα δεδομένα, ενώ βοηθούν τις ομάδες ασφαλείας σας να κάνουν διαφοροποίηση μεταξύ κακόβουλων παραγόντων και γνήσιων χρηστών.

Με λίγα λόγια, αυτό το επίπεδο εστιάζει στην παροχή ταυτότητας και διαχείρισης πρόσβασης που είναι ζωτικής σημασίας για την ασφάλεια μηδενικής εμπιστοσύνης.

#3. Ενοποιημένη Πολιτική και Διαχείριση Στάσης

Εάν πρέπει να επιβάλλετε την κεντρική σας πολιτική ασφαλείας σε διαφορετικά περιβάλλοντα, πρέπει να μεταφράσετε την πολιτική σας σε διαμορφώσεις και κανόνες για κάθε περιβάλλον ή εργαλείο ασφαλείας.

Το ενοποιημένο επίπεδο διαχείρισης πολιτικής και στάσης αναλύει την πολιτική σας σε κανόνες και ρυθμίσεις διαμόρφωσης που απαιτούνται για ένα συγκεκριμένο εργαλείο ή περιβάλλον ασφαλείας. Επιπλέον, μπορεί να προσφέρει υπηρεσίες εξουσιοδότησης δυναμικού χρόνου εκτέλεσης.

#4. Συγκεντρωτικοί πίνακες ελέγχου

Πρέπει να κάνετε εναλλαγή μεταξύ διαφορετικών πινάκων εργαλείων εάν ο οργανισμός σας έχει εφαρμόσει αποσυνδεδεμένες λύσεις ασφαλείας. Κάτι τέτοιο μπορεί να εμποδίσει τις λειτουργίες ασφαλείας.

Αυτό το επίπεδο προσφέρει έναν πίνακα εργαλείων με ένα παράθυρο για την προβολή και τη διαχείριση του οικοσυστήματος ασφαλείας του οργανισμού σας.

Κατά συνέπεια, η ομάδα ασφαλείας σας μπορεί να ανιχνεύει, να ερευνά και να αντιμετωπίζει πιο αποτελεσματικά συμβάντα ασφαλείας.

Γιατί οι οργανισμοί χρειάζονται CSMA

Το 98% των μεγάλων εταιρειών χρησιμοποιούν ή σχεδιάζουν να χρησιμοποιήσουν τουλάχιστον δύο υποδομές cloud και το 31% χρησιμοποιεί ήδη τέσσερις ή περισσότερες υποδομές cloud.

Τούτου λεχθέντος, οι οργανισμοί σήμερα δεν μπορούν να λειτουργήσουν σωστά χωρίς να διαθέτουν πόρους έξω από τις καλά φυλασσόμενες εγκαταστάσεις τους.

Οι συσκευές που χρησιμοποιούν, από εργαλεία IoT έως WAN, λειτουργούν εντός και εκτός των φυσικών τους εγκαταστάσεων.

Κατά συνέπεια, οι οργανισμοί θα πρέπει να βρουν τρόπους να επεκτείνουν τους ελέγχους ασφαλείας σε συσκευές και εργαλεία πέρα από τις φυσικές τους τοποθεσίες. Αυτό απαιτείται για την προστασία των δικτύων και των συσκευών των οργανισμών από διαφορετικούς τύπους επιθέσεων ransomware, κατανεμημένων επιθέσεων άρνησης υπηρεσίας (DDoS), επιθέσεις phishing και διάφορες άλλες απειλές ασφαλείας.

Το πλέγμα κυβερνοασφάλειας μπορεί να βοηθήσει τον οργανισμό σας να αντιμετωπίσει μια σειρά επιθέσεων. Επιτρέπει στην ομάδα ασφαλείας σας να διαχειρίζεται ορατές και κρυφές απειλές cloud. Αυτή η μέθοδος είναι ιδανική για τη διαφύλαξη διάσπαρτων ψηφιακών στοιχείων πληροφορικής που βρίσκονται στο cloud και στις εγκαταστάσεις.

Η εφαρμογή της αρχιτεκτονικής πλέγματος κυβερνοασφάλειας διασφαλίζει ότι οι πολιτικές και οι πρακτικές ασφαλείας επιβάλλονται για κάθε εργαλείο και περιβάλλον ασφαλείας που χρησιμοποιεί η εταιρεία σας.

Όλες οι λύσεις ασφαλείας στον οργανισμό σας θα συνεργάζονται μεταξύ τους για να παρέχουν στον οργανισμό σας ανώτερη τεχνολογία πληροφοριών και απόκρισης απειλών.

Με έναν μόνο πίνακα εργαλείων, οι επαγγελματίες της κυβερνοασφάλειας μπορούν να δουν ολόκληρο το οικοσύστημα ασφαλείας του οργανισμού σας.

Βασικά χαρακτηριστικά του Cybersecurity Mesh

Τα ακόλουθα είναι τα βασικά χαρακτηριστικά του πλέγματος κυβερνοασφάλειας:

- Όταν εφαρμόζετε το CSMA, τα στοιχεία ελέγχου ασφαλείας επεκτείνουν την προστασία πέρα από τη φυσική σας τοποθεσία.

- Το CSMA εργάζεται για την προστασία μεμονωμένων συσκευών και ταυτοτήτων αντί να προστατεύει μόνο το εταιρικό σας δίκτυο. Αυτή η προσέγγιση ελαχιστοποιεί τις απειλές από μη εξουσιοδοτημένη πρόσβαση σε συσκευές εργασίας και παραβιασμένα διαπιστευτήρια.

- Η αρχιτεκτονική πλέγματος κυβερνοασφάλειας προσφέρει δυναμική και προσαρμοστική ασφάλεια. Καθώς το τοπίο ασφαλείας αλλάζει, η CSMA θα προσαρμόσει τα εργαλεία ασφαλείας με βάση τις πληροφορίες συμφραζομένων και την αξιολόγηση κινδύνου για τον μετριασμό των εξελισσόμενων απειλών για την ασφάλεια.

- Το CSMA προσφέρει μια επεκτάσιμη, ευέλικτη προσέγγιση στην ασφάλεια στον κυβερνοχώρο. Με την εφαρμογή CSMA, μπορείτε να κλιμακώσετε γρήγορα τις αναπτύξεις και τις ενσωματώσεις εργαλείων ασφαλείας για να παρέχετε στην εταιρεία σας μια ισχυρότερη θέση ασφαλείας για να ανταποκριθεί στις προκλήσεις ασφαλείας του μεταβαλλόμενου ψηφιακού περιβάλλοντος.

- Η αρχιτεκτονική πλέγματος κυβερνοασφάλειας προωθεί τη διαλειτουργικότητα μεταξύ διαφορετικών επιμέρους εργαλείων και υπηρεσιών ασφάλειας. Αυτό εξασφαλίζει απρόσκοπτη συνεργασία και επικοινωνία μεταξύ των εργαλείων ασφαλείας για καλύτερη ασφάλεια.

Οι οργανισμοί μπορούν να ενισχύσουν την ασφάλεια με την αρχιτεκτονική δικτύων ασφάλειας στον κυβερνοχώρο, αντιμετωπίζοντας προκλήσεις από κατανεμημένα συστήματα, υπηρεσίες cloud, IoT και απειλές στον κυβερνοχώρο.

Πλεονεκτήματα του CSMA

Τα ακόλουθα είναι τα υποσχόμενα οφέλη από την εφαρμογή της αρχιτεκτονικής πλέγματος στον κυβερνοχώρο.

Ολοκληρωμένη ασφάλεια

Η αρχιτεκτονική πλέγματος κυβερνοασφάλειας (CSMA) είναι μια ευέλικτη προσέγγιση ασφάλειας που καλύπτει τις ανάγκες των σύγχρονων περιβαλλόντων πληροφορικής. Είναι προσαρμοσμένο για να προστατεύει κάθε τελικό σημείο και ο αποκεντρωμένος σχεδιασμός του καλύπτει συσκευές πέρα από το κεντρικό δίκτυο.

Το CSMA μπορεί να προσαρμοστεί γρήγορα στις μεταβαλλόμενες απειλές ενσωματώνοντας απρόσκοπτα διάφορα εργαλεία και προωθώντας τη διαλειτουργικότητα.

Είναι επεκτάσιμο, ανταποκρίνεται στις αυξανόμενες οργανωτικές ανάγκες και λαμβάνει προληπτική στάση στην πρόβλεψη πιθανών κινδύνων.

Το CSMA διασφαλίζει μια συνεπή, ολοκληρωμένη στάση ασφαλείας που συμβαδίζει με τις τρέχουσες προκλήσεις και τις αναδυόμενες απειλές, καθιστώντας το μια ολιστική και ενοποιημένη προσέγγιση για την ασφάλεια στον κυβερνοχώρο.

Επεκτασιμότητα

Το Cybersecurity Mesh Architecture (CSMA) επιτρέπει την απρόσκοπτη ενσωμάτωση νέων λύσεων ασφαλείας στην εταιρεία σας.

Καθώς τα συστήματα πληροφορικής επεκτείνονται, τα οποία μπορούν να περιλαμβάνουν απομακρυσμένες πλατφόρμες και πλατφόρμες που βασίζονται σε cloud, η CSMA διατηρεί σταθερή ασφάλεια.

Το πλέγμα Κυβερνοασφάλειας είναι μια μακροπρόθεσμη λύση. Και εξελίσσεται με τις μεταβαλλόμενες ανάγκες του οργανισμού σας και τις αναδυόμενες απειλές.

Η προσαρμοστικότητά του διασφαλίζει ότι η εταιρική ασφάλεια παραμένει ισχυρή, ταιριάζοντας με το εξελισσόμενο τοπίο πληροφορικής.

Ενισχυμένη συνεργασία

Το Cybersecurity Mesh Architecture (CSMA) ενισχύει την επικοινωνία μεταξύ των συστημάτων ασφαλείας ενός οργανισμού. Αυτό βελτιώνει τον εντοπισμό απειλών και την ταχύτητα απόκρισης.

Με τη σύνδεση διαφορετικών εργαλείων ασφαλείας, η CSMA ανταποκρίνεται στις απειλές και τις προλαμβάνει ενεργά, διασφαλίζοντας μια ισχυρότερη και πιο προληπτική άμυνα.

Βελτιωμένη αποτελεσματικότητα

Το Cybersecurity Mesh Architecture (CSMA) εκσυγχρονίζει την ασφάλεια ενώνοντας διάφορα εργαλεία. Αυτό εμποδίζει το προσωπικό ασφαλείας να αλλάζει συνεχώς μεταξύ πλατφορμών, βελτιώνοντας την αποτελεσματικότητα.

Με αυτό το κεντρικό σύστημα, οι ομάδες μπορούν να αναπτύξουν καλύτερα λύσεις και να διαθέσουν πόρους σε ζωτικής σημασίας προκλήσεις ασφάλειας, ενισχύοντας την άμυνα του οργανισμού.

Καλύτερη διαχείριση ταυτότητας και πρόσβασης

Η αρχιτεκτονική πλέγματος κυβερνοασφάλειας ενισχύει τη Διαχείριση Ταυτότητας και Πρόσβασης (IAM) ευθυγραμμιζόμενη με το μοντέλο Zero Trust, επιτρέποντας κλιμακούμενες και προσαρμόσιμες πολιτικές ελέγχου πρόσβασης.

Διευκολύνει τη μικροτμηματοποίηση για λεπτομερή έλεγχο πρόσβασης, αποκεντρώνει τις αποφάσεις πρόσβασης και ενδυναμώνει την προσαρμοστική πρόσβαση με παρακολούθηση σε πραγματικό χρόνο.

Επιπλέον, η ανθεκτικότητα και οι δυνατότητες ολοκλήρωσής του ενισχύουν την ικανότητα του IAM να προστατεύει τους πόρους και να διαχειρίζεται αποτελεσματικά τις ταυτότητες των χρηστών, δημιουργώντας ένα ισχυρό πλαίσιο ασφαλείας για σύγχρονους οργανισμούς.

Εύκολη Υλοποίηση

Το CSMA παρέχει ένα πλαίσιο για γρήγορη ανάπτυξη λύσεων ασφαλείας. Η ευέλικτη σχεδίασή του προσαρμόζεται στις μεταβαλλόμενες απαιτήσεις των επιχειρήσεων και της ασφάλειας. Αυτό διασφαλίζει ότι η εταιρεία σας θα έχει πάντα αποτελεσματικές απαντήσεις σε γνωστές και άγνωστες απειλές.

Οικονομική Λύση

Το Cybersecurity Mesh είναι οικονομικά αποδοτικό λόγω της επεκτασιμότητας και της συμβατότητάς του με τα υπάρχοντα συστήματα.

Επενδύετε με βάση τις τρέχουσες ανάγκες ασφαλείας σας και καθώς ο οργανισμός σας αναπτύσσεται, μπορείτε να επεκτείνετε το πλέγμα ασφάλειας στον κυβερνοχώρο χωρίς σημαντικό κόστος.

Αυτό το καθιστά μια οικονομική επιλογή τόσο για βραχυπρόθεσμες όσο και για μακροπρόθεσμες απαιτήσεις ασφάλειας.

Πώς να εφαρμόσετε το CSMA

Ακολουθεί ο τρόπος με τον οποίο μπορείτε να εφαρμόσετε αρχιτεκτονική πλέγματος κυβερνοασφάλειας στην εταιρεία σας.

#1. Αξιολογήστε την επιφάνεια επίθεσης σας

Αρχικά, πρέπει να εξετάσετε το υπάρχον σύστημά σας για να εντοπίσετε αδύναμα σημεία ασφάλειας.

Κάντε μια λίστα με κάθε περιουσιακό στοιχείο του οργανισμού σας, από τις υπολογιστικές δυνατότητες έως τα αποθηκευμένα δεδομένα. Στη συνέχεια, ταξινομήστε κάθε περιουσιακό στοιχείο με βάση τη σημασία του και τη σοβαρότητα των κινδύνων του.

Αυτή η ενδελεχής αξιολόγηση της επιφάνειας επίθεσης σας εξασφαλίζει εστιασμένη προσπάθεια όπου χρειάζεται περισσότερο.

#2. Αγορά εργαλείων ασφαλείας

Αφού προσδιορίσετε την επιφάνεια επίθεσης, το επόμενο βήμα είναι να επενδύσετε σε αξιόπιστες στοίβες και εργαλεία τεχνολογίας ασφαλείας.

Πιθανότατα θα επιλέξετε από τα παρακάτω εργαλεία για να βελτιώσετε την ασφάλεια των περιουσιακών σας στοιχείων.

Εργαλεία Ασφάλειας Πληροφοριών

Αυτά τα εργαλεία διασφαλίζουν ότι τα ευαίσθητα δεδομένα στην εταιρεία σας είναι κρυμμένα από τα αδιάκριτα βλέμματα.

Ίσως χρειαστεί να έχετε ένα σύστημα διαχείρισης ασφάλειας πληροφοριών. Και επενδύστε σε λύσεις ασφάλειας δεδομένων και λύσεις ασφάλειας email για την προστασία των δεδομένων στην εταιρεία σας.

Εργαλεία ελέγχου ταυτότητας

Πρέπει να εφαρμόσετε διάφορα εργαλεία ελέγχου ταυτότητας στην εταιρεία σας για να διασφαλίσετε ότι μόνο πιστοποιημένοι και εξουσιοδοτημένοι χρήστες έχουν πρόσβαση στην υποδομή πληροφορικής σας.

Συνήθως, οι εταιρείες απαιτούν διαχειριστές κωδικών πρόσβασης και έλεγχο ταυτότητας πολλαπλών παραγόντων για τη διασφάλιση της ασφάλειας σε επίπεδο εφαρμογής.

Μπορείτε να εξερευνήσετε αυτές τις δημοφιλείς πλατφόρμες ελέγχου ταυτότητας για να επιλέξετε τη σωστή λύση για την εταιρεία σας.

Διαβάστε περισσότερα: JWT εναντίον OAuth: Ποιο είναι καλό για την απόλυτη ασφάλεια Ιστού

Λύσεις Ασφάλειας Δικτύων

Η ασφάλεια του δικτύου απαιτεί συνεπή επιτήρηση του δικτύου. Μέσω της συνεχούς παρακολούθησης, οι ειδικοί σε θέματα ασφάλειας μπορούν να εντοπίσουν αδυναμίες και πιθανές απειλές, ανοίγοντας το δρόμο για προληπτική δράση.

Οι ειδικοί ασφαλείας μπορούν να αναπτύξουν εργαλεία όπως το SIEM (Security Information and Event Management) και το NDR (Network Detection and Response).

Η παρατήρηση των εισερχόμενων και εξερχόμενων πακέτων δεδομένων είναι ζωτικής σημασίας για τον εντοπισμό της επιβλαβούς κίνησης και την έναρξη των απαραίτητων αμυντικών μέτρων.

Οι λύσεις SIEM προειδοποιούν για παρατυπίες, όπως μη εξουσιοδοτημένες εισβολές ή επαναλαμβανόμενες ανεπιτυχείς προσπάθειες σύνδεσης.

Εργαλεία ασφάλειας τελικού σημείου

Η ασφάλεια του τελικού σημείου είναι υψίστης σημασίας σήμερα, καθώς οι εταιρείες διαθέτουν ευρέως διανεμημένα περιουσιακά στοιχεία.

Σύμφωνα με Έρευνα του Ινστιτούτου Ponemonτο 68% των εταιρειών έχουν βιώσει μία ή περισσότερες επιθέσεις τελικού σημείου που έθεσαν σε κίνδυνο υποδομές πληροφορικής και/ή στοιχεία δεδομένων.

Η προσέγγιση του πλέγματος ασφάλειας στον κυβερνοχώρο θα απαιτήσει την εφαρμογή εργαλείων ανίχνευσης και απόκρισης τελικού σημείου (EDR) για την ενίσχυση της ασφάλειας τελικού σημείου.

Λύσεις αντιγράφων ασφαλείας και αποκατάστασης καταστροφών

Μετά από απροσδόκητες παραβιάσεις ασφάλειας, ένα σύστημα δημιουργίας αντιγράφων ασφαλείας και ανάκτησης από καταστροφές είναι ζωτικής σημασίας για την ανάκτηση ζωτικής σημασίας επιχειρηματικών δεδομένων.

Σε συνεργασία, οι ομάδες ασφάλειας και ανάπτυξης της επιχείρησής σας θα επινοήσουν ένα σχέδιο δημιουργίας αντιγράφων ασφαλείας και ανάκτησης από καταστροφές, αξιοποιώντας τις καλύτερες λύσεις δημιουργίας αντιγράφων ασφαλείας δεδομένων και εργαλεία ανάκτησης από καταστροφές.

#3. Εστίαση στη Διαλειτουργικότητα

Κατά την εφαρμογή μιας αρχιτεκτονικής πλέγματος κυβερνοασφάλειας, η προτεραιότητα της διαλειτουργικότητας περιλαμβάνει τη διασφάλιση ότι διαφορετικά εργαλεία και συστήματα ασφαλείας μπορούν να επικοινωνούν και να συνεργάζονται απρόσκοπτα.

Οι οργανισμοί μπορούν να ενσωματώσουν διάφορες λύσεις ασφαλείας, είτε εντός εγκατάστασης είτε βασισμένες σε cloud, τυποποιώντας πρωτόκολλα, μορφές δεδομένων και διεπαφές.

Αυτή η διασυνδεδεμένη εγκατάσταση απλοποιεί τις λειτουργίες ασφαλείας και προσφέρει μια πιο ολοκληρωμένη άμυνα, καθώς οι πληροφορίες από διάφορες πηγές συνεργάζονται για τον εντοπισμό, τον μετριασμό και την αντιμετώπιση απειλών.

#4. Αποκέντρωση της Διαχείρισης Ταυτοποίησης

Για να βεβαιωθείτε ότι μόνο εξουσιοδοτημένοι χρήστες έχουν πρόσβαση στο εταιρικό σας δίκτυο, είναι σημαντικό να υπάρχει ένα αποκεντρωμένο σύστημα διαχείρισης ταυτότητας.

Η εφαρμογή πρωτοκόλλων ελέγχου ταυτότητας, η ασφάλεια δικτύου μηδενικής εμπιστοσύνης, η προστασία ταυτότητας και άλλα μέτρα μπορούν να βοηθήσουν στη δημιουργία ενός ισχυρού συστήματος ασφαλείας πέρα από την περιμετρική ασφάλεια στο πλέγμα ασφάλειας στον κυβερνοχώρο.

#5. Συγκεντρώστε τη Διαχείριση Πολιτικής Ασφαλείας

Κατά την εφαρμογή ενός δικτύου ασφάλειας στον κυβερνοχώρο, η κεντρική διαχείριση της πολιτικής ασφάλειας σημαίνει ενοποίηση των κανόνων και των πρωτοκόλλων από διάφορα εργαλεία και τελικά σημεία σε ένα ενοποιημένο σύστημα ή πλατφόρμα.

Αυτή η ενοποιημένη προσέγγιση επιτρέπει τη συνεπή επιβολή της πολιτικής σε ολόκληρο τον οργανισμό, ανεξάρτητα από την αποκεντρωμένη φύση του πλέγματος.

Με τον εξορθολογισμό των ενημερώσεων, των ελέγχων και των τροποποιήσεων σε ένα μέρος, μπορείτε να εξασφαλίσετε ομοιομορφία στα μέτρα ασφαλείας.

Ως αποτέλεσμα, η ομάδα ασφαλείας σας μπορεί να ανταποκριθεί γρήγορα σε εξελισσόμενες απειλές και να μειώσει τις πιθανές ευπάθειες που προκύπτουν από διαφορετικές εφαρμογές πολιτικής.

#6. Ενίσχυση της Περιμετρικής Ασφάλειας

Σε ένα πλέγμα κυβερνοασφάλειας, η ενίσχυση της περιμετρικής ασφάλειας περιλαμβάνει την ενίσχυση της άμυνας γύρω από μεμονωμένα τελικά σημεία και όχι μόνο στο εταιρικό δίκτυο.

Αυτό σημαίνει τον εξοπλισμό κάθε συσκευής, εφαρμογής ή πηγής δεδομένων με τα πρωτόκολλα ασφαλείας της, τα οποία συχνά υποστηρίζονται από τείχη προστασίας, συστήματα ανίχνευσης και πρόληψης εισβολών, προηγμένη κρυπτογράφηση κ.λπ.

Εφαρμόζοντας μια αρχή «μηδενικής εμπιστοσύνης», όπου κάθε αίτημα πρόσβασης επαληθεύεται ανεξάρτητα από την πηγή του, και ενσωματώνοντας συνεχή παρακολούθηση και έγκαιρες ενημερώσεις, το πλέγμα διασφαλίζει μια ενισχυμένη περιμετρική ασφάλεια προσαρμοσμένη στην αποκεντρωμένη φύση των σύγχρονων περιβαλλόντων πληροφορικής.

Προκλήσεις Εφαρμογής CSMA

Η εφαρμογή ενός πλέγματος κυβερνοασφάλειας, αν και συμφέρει από πολλές απόψεις, συνοδεύεται από ένα σύνολο προκλήσεων:

- Η δημιουργία και η διαχείριση ενός αποκεντρωμένου συστήματος ασφαλείας μπορεί να είναι περίπλοκη, ειδικά σε επεκτατικά περιβάλλοντα.

- Η συγχώνευση παλαιότερων συστημάτων με νέες τεχνολογίες στο πλαίσιο του πλέγματος μπορεί να οδηγήσει σε προβλήματα συμβατότητας.

- Η προσέγγιση του πλέγματος μπορεί να απαιτεί εξειδικευμένες δεξιότητες, δημιουργώντας μια πιθανή έλλειψη επαγγελματιών που είναι εξοικειωμένοι με αυτήν τη ρύθμιση.

- Η διασφάλιση ομοιόμορφης εφαρμογής πολιτικής σε ένα κατανεμημένο πλαίσιο μπορεί να είναι μια αποθαρρυντική εργασία.

- Διαφορετικές λύσεις ασφάλειας ενδέχεται να μην συνεργάζονται άψογα, οδηγώντας σε πιθανά κενά ασφαλείας.

Παρά αυτές τις προκλήσεις, οι οργανισμοί μπορούν να εφαρμόσουν με επιτυχία ένα πλέγμα κυβερνοασφάλειας και να αξιοποιήσουν τα οφέλη του με προσεκτικό σχεδιασμό, επαρκή εκπαίδευση και συνεχή παρακολούθηση.

συμπέρασμα

Η αρχιτεκτονική πλέγματος κυβερνοασφάλειας είναι το πιο προσαρμόσιμο, πρακτικό πλαίσιο για την επέκταση της ασφάλειας στους κατανεμημένους πόρους πληροφορικής σας με ένα ενοποιημένο σύνολο τεχνολογιών.

Η CSMA κάνει διακριτές λύσεις ασφάλειας να συνεργάζονται για να προσφέρουν ανώτερη ασφάλεια σε πόρους πληροφορικής που βρίσκονται on-prem και στο cloud. Επομένως, δεν υπάρχει λόγος για τον οποίο ο οργανισμός σας δεν πρέπει να υιοθετήσει το CSMA.

Επιπλέον, θα πρέπει να διασφαλίσετε ότι όλοι στην εταιρεία σας ακολουθούν τις βέλτιστες πρακτικές για την ασφάλεια στον κυβερνοχώρο για την αποτροπή απειλών κατά της ασφάλειας.