Παρόλο που τα συστήματα που βασίζονται στο Linux θεωρούνται συχνά αδιαπέραστα, εξακολουθούν να υπάρχουν κίνδυνοι που πρέπει να ληφθούν σοβαρά υπόψη.

Rootkits, ιοί, ransomware και πολλά άλλα επιβλαβή προγράμματα μπορούν συχνά να επιτεθούν και να προκαλέσουν προβλήματα σε διακομιστές Linux.

Ανεξάρτητα από το λειτουργικό σύστημα, η λήψη μέτρων ασφαλείας είναι απαραίτητη για τους διακομιστές. Μεγάλες μάρκες και οργανισμοί έχουν λάβει τα μέτρα ασφαλείας στα χέρια τους και έχουν αναπτύξει εργαλεία που όχι μόνο εντοπίζουν ελαττώματα και κακόβουλο λογισμικό αλλά και τα διορθώνουν και λαμβάνουν προληπτικά μέτρα.

Ευτυχώς, υπάρχουν εργαλεία διαθέσιμα σε χαμηλή τιμή ή δωρεάν που μπορούν να βοηθήσουν σε αυτή τη διαδικασία. Μπορούν να εντοπίσουν ελαττώματα σε διαφορετικά τμήματα ενός διακομιστή που βασίζεται σε Linux.

Πίνακας περιεχομένων

Λύνης

Λύνης είναι ένα διάσημο εργαλείο ασφαλείας και μια προτιμώμενη επιλογή για ειδικούς στο Linux. Λειτουργεί επίσης σε συστήματα που βασίζονται σε Unix και macOS. Είναι μια εφαρμογή λογισμικού ανοιχτού κώδικα που χρησιμοποιείται από το 2007 με άδεια GPL.

Το Lynis είναι σε θέση να ανιχνεύει τρύπες ασφαλείας και ελαττώματα διαμόρφωσης. Αλλά πηγαίνει πέρα από αυτό: αντί να αποκαλύπτει απλώς τα τρωτά σημεία, προτείνει διορθωτικές ενέργειες. Γι’ αυτό, για να λάβετε λεπτομερείς αναφορές ελέγχου, είναι απαραίτητο να το εκτελέσετε στο κεντρικό σύστημα.

Η εγκατάσταση δεν είναι απαραίτητη για τη χρήση του Lynis. Μπορείτε να το εξαγάγετε από ένα πακέτο λήψης ή ένα tarball και να το εκτελέσετε. Μπορείτε επίσης να το λάβετε από έναν κλώνο Git για να έχετε πρόσβαση στην πλήρη τεκμηρίωση και τον πηγαίο κώδικα.

Το Lynis δημιουργήθηκε από τον αρχικό συγγραφέα του Rkhunter, Michael Boelen. Διαθέτει δύο τύπους υπηρεσιών που βασίζονται σε ιδιώτες και επιχειρήσεις. Σε κάθε περίπτωση, έχει εξαιρετική απόδοση.

Chkrootkit

Όπως ίσως έχετε ήδη μαντέψει, το chkrootkit είναι ένα εργαλείο για τον έλεγχο της ύπαρξης rootkit. Τα Rootkits είναι ένας τύπος κακόβουλου λογισμικού που μπορεί να δώσει πρόσβαση στον διακομιστή σε μη εξουσιοδοτημένο χρήστη. Εάν εκτελείτε διακομιστή που βασίζεται σε Linux, τα rootkits μπορεί να είναι πρόβλημα.

Το chkrootkit είναι ένα από τα πιο χρησιμοποιούμενα προγράμματα που βασίζονται σε Unix και μπορούν να ανιχνεύσουν rootkits. Χρησιμοποιεί «strings» και «grep» (εντολές εργαλείου Linux) για τον εντοπισμό προβλημάτων.

Μπορεί να χρησιμοποιηθεί είτε από εναλλακτικό κατάλογο είτε από δίσκο διάσωσης, σε περίπτωση που θέλετε να επαληθεύσει ένα ήδη παραβιασμένο σύστημα. Τα διάφορα στοιχεία του Chkrootkit φροντίζουν για την αναζήτηση διαγραμμένων καταχωρήσεων στα αρχεία “wtmp” και “lastlog”, την εύρεση εγγραφών sniffer ή αρχείων διαμόρφωσης rootkit και τον έλεγχο για κρυφές καταχωρήσεις στο “/proc” ή κλήσεις στο πρόγραμμα “readdir”.

Για να χρησιμοποιήσετε το chkrootkit, θα πρέπει να λάβετε την πιο πρόσφατη έκδοση από έναν διακομιστή, να εξαγάγετε τα αρχεία προέλευσης, να τα μεταγλωττίσετε και είστε έτοιμοι.

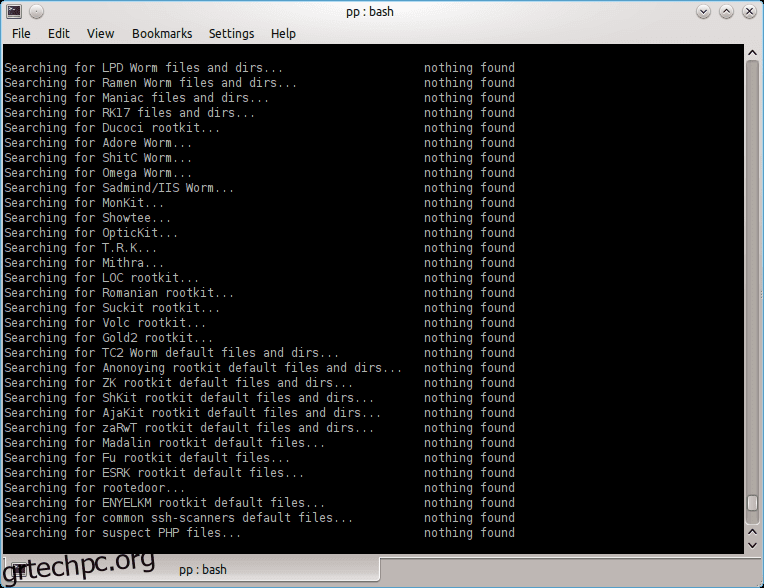

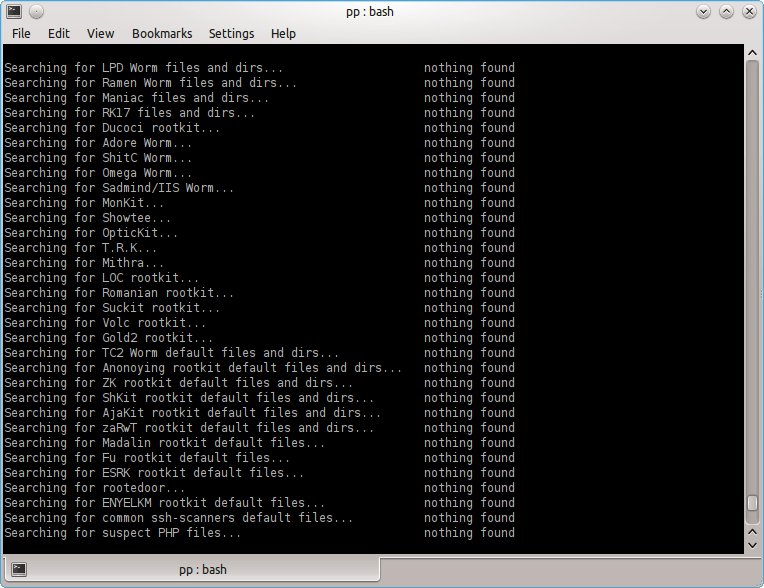

Rkhunter

Ο προγραμματιστής Micheal Boelen ήταν το πρόσωπο πίσω από τη δημιουργία Rkhunter (Rootkit Hunter) το 2003. Είναι ένα κατάλληλο εργαλείο για συστήματα POSIX και μπορεί να βοηθήσει στον εντοπισμό rootkit και άλλων τρωτών σημείων. Το Rkhunter διέρχεται διεξοδικά αρχεία (είτε κρυφά είτε ορατά), προεπιλεγμένους καταλόγους, λειτουργικές μονάδες πυρήνα και εσφαλμένα διαμορφωμένα δικαιώματα.

Μετά από έναν τακτικό έλεγχο, τα συγκρίνει με τα ασφαλή και σωστά αρχεία βάσεων δεδομένων και αναζητά ύποπτα προγράμματα. Δεδομένου ότι το πρόγραμμα είναι γραμμένο στο Bash, δεν μπορεί να τρέξει μόνο σε μηχανές Linux αλλά και σε σχεδόν οποιαδήποτε έκδοση του Unix.

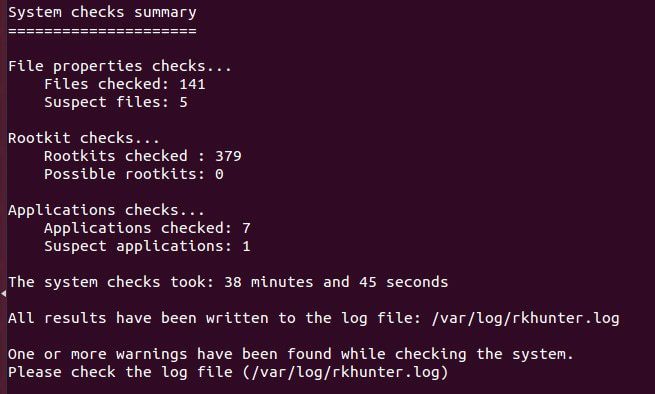

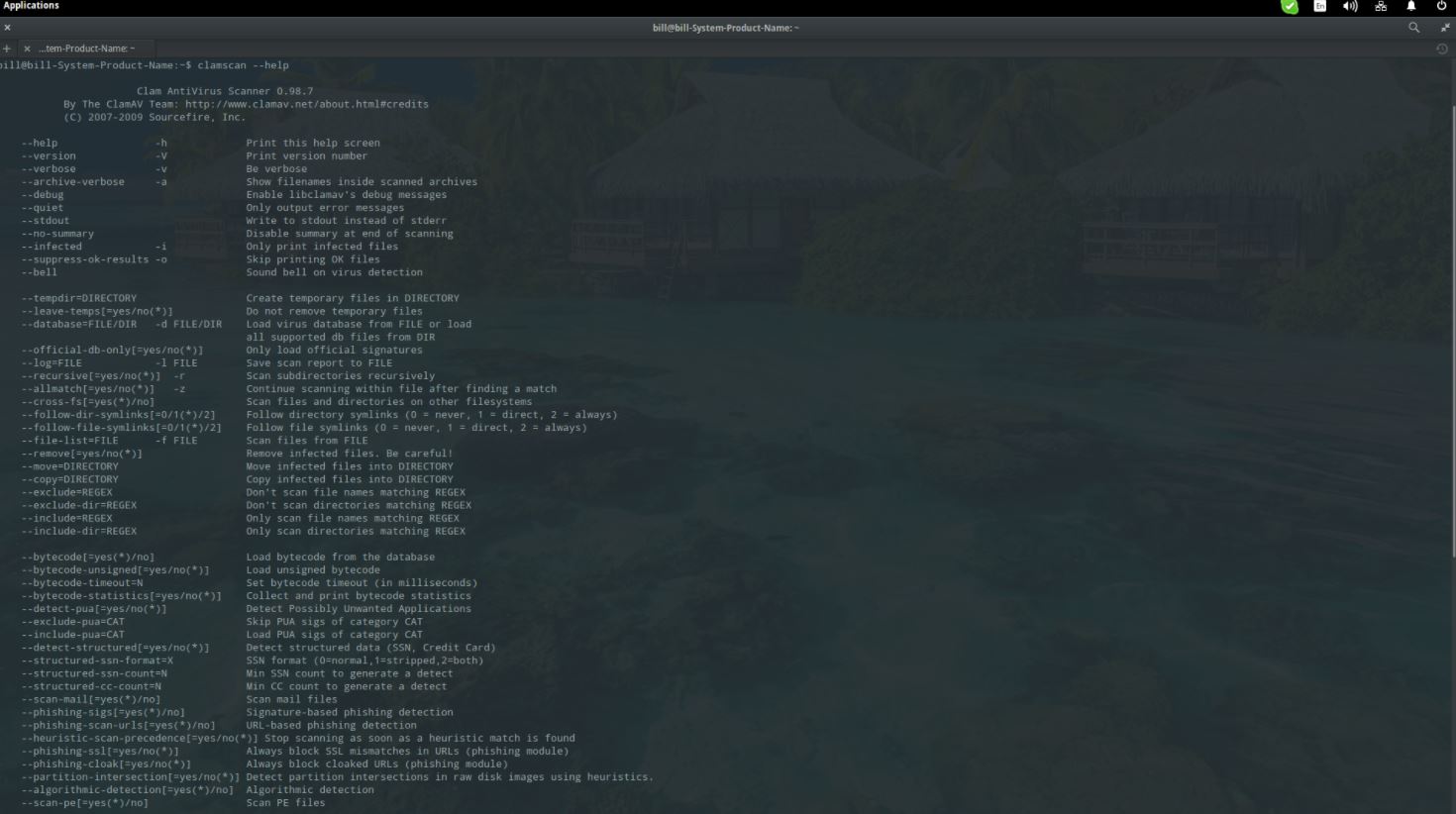

ClamAV

Γραμμένο σε C++, ClamAV είναι ένα antivirus ανοιχτού κώδικα που μπορεί να βοηθήσει στον εντοπισμό ιών, trojans και πολλών άλλων τύπων κακόβουλου λογισμικού. Είναι ένα εντελώς δωρεάν εργαλείο, γι’ αυτό πολλοί άνθρωποι το χρησιμοποιούν για να σαρώσουν τις προσωπικές τους πληροφορίες, συμπεριλαμβανομένων των email, για κάθε είδους κακόβουλα αρχεία. Λειτουργεί επίσης σημαντικά ως σαρωτής από την πλευρά του διακομιστή.

Το εργαλείο αναπτύχθηκε αρχικά, ειδικά για το Unix. Ωστόσο, έχει εκδόσεις τρίτων που μπορούν να χρησιμοποιηθούν σε Linux, BSD, AIX, macOS, OSF, OpenVMS και Solaris. Το Clam AV κάνει μια αυτόματη και τακτική ενημέρωση της βάσης δεδομένων του, προκειμένου να μπορεί να ανιχνεύει ακόμη και τις πιο πρόσφατες απειλές. Επιτρέπει τη σάρωση γραμμής εντολών και διαθέτει έναν κλιμακούμενο δαίμονα πολλαπλών νημάτων για τη βελτίωση της ταχύτητας σάρωσης.

Μπορεί να περάσει από διάφορα είδη αρχείων για να εντοπίσει τρωτά σημεία. Υποστηρίζει όλα τα είδη συμπιεσμένων αρχείων, συμπεριλαμβανομένων των RAR, Zip, Gzip, Tar, Cabinet, OLE2, CHM, μορφή SIS, BinHex και σχεδόν κάθε τύπο συστήματος email.

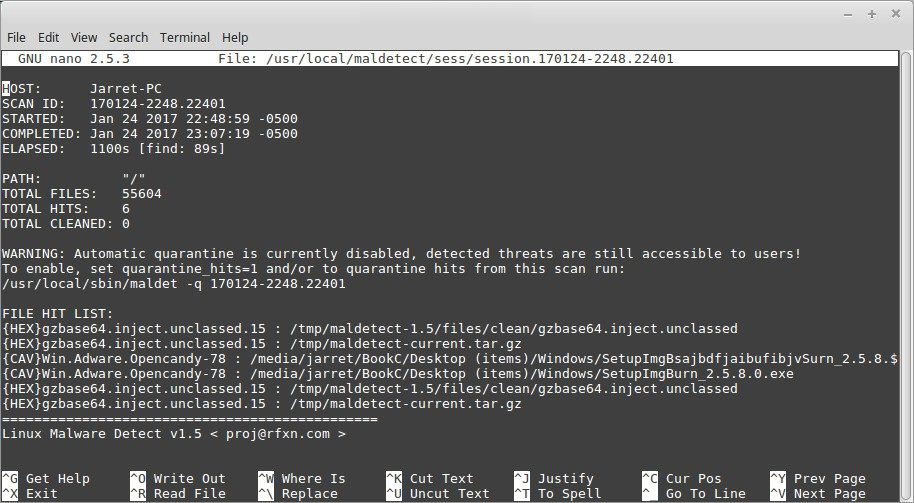

LMD

Ανίχνευση κακόβουλου λογισμικού Linux –ή LMD, για συντομία– είναι ένα άλλο διάσημο antivirus για συστήματα Linux, ειδικά σχεδιασμένο γύρω από τις απειλές που βρίσκονται συνήθως σε περιβάλλοντα που φιλοξενούνται. Όπως πολλά άλλα εργαλεία που μπορούν να ανιχνεύσουν κακόβουλο λογισμικό και rootkits, το LMD χρησιμοποιεί μια βάση δεδομένων υπογραφής για να βρει τυχόν κακόβουλο κώδικα που εκτελείται και να τον τερματίσει γρήγορα.

Η LMD δεν περιορίζεται στη δική της βάση δεδομένων υπογραφών. Μπορεί να αξιοποιήσει τις βάσεις δεδομένων ClamAV και Team Cymru για να βρει ακόμα περισσότερους ιούς. Για να συμπληρώσει τη βάση δεδομένων του, το LMD συλλαμβάνει δεδομένα απειλών από συστήματα ανίχνευσης εισβολών άκρων δικτύου. Με αυτόν τον τρόπο, είναι σε θέση να δημιουργήσει νέες υπογραφές για κακόβουλο λογισμικό που χρησιμοποιείται ενεργά σε επιθέσεις.

Το LMD μπορεί να χρησιμοποιηθεί μέσω της γραμμής εντολών “maldet”. Το εργαλείο είναι ειδικά κατασκευασμένο για πλατφόρμες Linux και μπορεί εύκολα να πραγματοποιήσει αναζήτηση μέσω διακομιστών Linux.

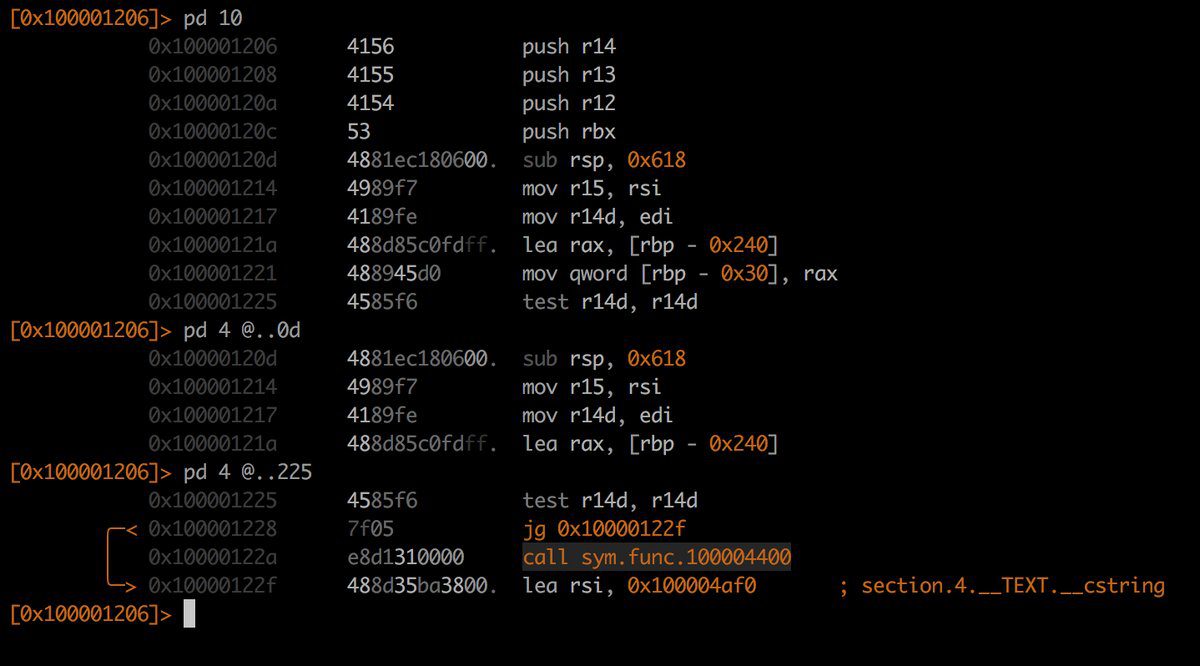

Radare2

Radare2 Το (R2) είναι ένα πλαίσιο για την ανάλυση δυαδικών αρχείων και την πραγματοποίηση αντίστροφης μηχανικής με εξαιρετικές ικανότητες ανίχνευσης. Μπορεί να ανιχνεύσει δυαδικά αρχεία με κακή μορφή, δίνοντας στον χρήστη τα εργαλεία για να τα διαχειριστεί, εξουδετερώνοντας πιθανές απειλές. Χρησιμοποιεί sdb, η οποία είναι μια βάση δεδομένων NoSQL. Οι ερευνητές ασφάλειας λογισμικού και οι προγραμματιστές λογισμικού προτιμούν αυτό το εργαλείο για την εξαιρετική του ικανότητα παρουσίασης δεδομένων.

Ένα από τα εξαιρετικά χαρακτηριστικά του Radare2 είναι ότι ο χρήστης δεν αναγκάζεται να χρησιμοποιήσει τη γραμμή εντολών για να ολοκληρώσει εργασίες όπως στατική/δυναμική ανάλυση και εκμετάλλευση λογισμικού. Συνιστάται για κάθε είδους έρευνα σε δυαδικά δεδομένα.

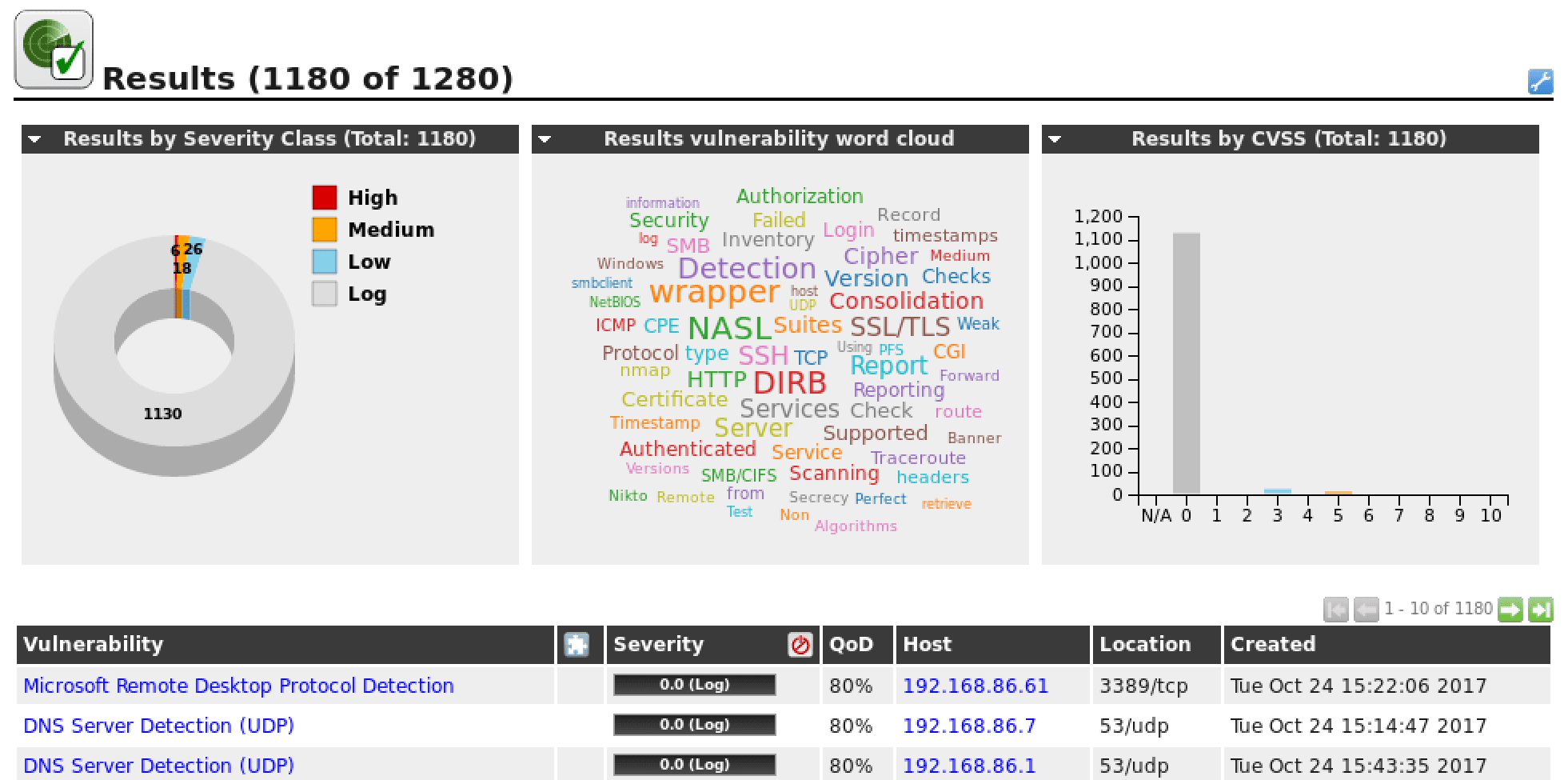

OpenVAS

Ανοίξτε το σύστημα αξιολόγησης ευπάθειας ή OpenVAS, είναι ένα φιλοξενούμενο σύστημα για τη σάρωση των τρωτών σημείων και τη διαχείρισή τους. Έχει σχεδιαστεί για επιχειρήσεις όλων των μεγεθών, βοηθώντας τους να εντοπίζουν ζητήματα ασφάλειας που κρύβονται στις υποδομές τους. Αρχικά, το προϊόν ήταν γνωστό ως GNessUs, μέχρι που ο σημερινός ιδιοκτήτης του, η Greenbone Networks, άλλαξε το όνομά του σε OpenVAS.

Από την έκδοση 4.0, το OpenVAS επιτρέπει τη συνεχή ενημέρωση –συνήθως σε περιόδους μικρότερες από 24 ώρες– της βάσης Δοκιμών Ευπάθειας Δικτύου (NVT). Τον Ιούνιο του 2016, είχε περισσότερα από 47.000 NVT.

Οι ειδικοί ασφαλείας χρησιμοποιούν το OpenVAS λόγω της ικανότητάς του να σαρώνει γρήγορα. Διαθέτει επίσης εξαιρετική δυνατότητα διαμόρφωσης. Τα προγράμματα OpenVAS μπορούν να χρησιμοποιηθούν από μια αυτόνομη εικονική μηχανή για την πραγματοποίηση ασφαλούς έρευνας για κακόβουλο λογισμικό. Ο πηγαίος κώδικας του είναι διαθέσιμος με άδεια GNU GPL. Πολλά άλλα εργαλεία ανίχνευσης ευπάθειας εξαρτώνται από το OpenVAS – γι’ αυτό θεωρείται απαραίτητο πρόγραμμα σε πλατφόρμες που βασίζονται στο Linux.

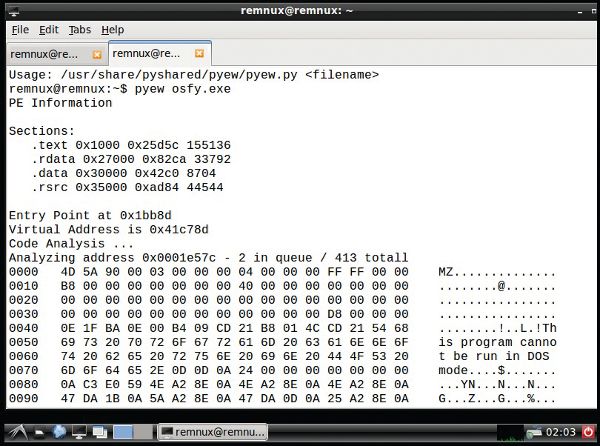

REMnux

REMnux χρησιμοποιεί μεθόδους αντίστροφης μηχανικής για την ανάλυση κακόβουλου λογισμικού. Μπορεί να εντοπίσει πολλά ζητήματα που βασίζονται σε πρόγραμμα περιήγησης, κρυμμένα σε αποσπάσματα κώδικα με ασαφή JavaScript και σε μικροεφαρμογές Flash. Είναι επίσης ικανό να σαρώνει αρχεία PDF και να εκτελεί εγκληματολογία μνήμης. Το εργαλείο βοηθά στον εντοπισμό κακόβουλων προγραμμάτων μέσα σε φακέλους και αρχεία που δεν μπορούν να σαρωθούν εύκολα με άλλα προγράμματα ανίχνευσης ιών.

Είναι αποτελεσματικό λόγω των δυνατοτήτων αποκωδικοποίησης και αντίστροφης μηχανικής του. Μπορεί να προσδιορίσει τις ιδιότητες ύποπτων προγραμμάτων και επειδή είναι ελαφρύ, είναι πολύ μη ανιχνεύσιμο από έξυπνα κακόβουλα προγράμματα. Μπορεί να χρησιμοποιηθεί τόσο σε Linux όσο και σε Windows και η λειτουργικότητά του μπορεί να βελτιωθεί με τη βοήθεια άλλων εργαλείων σάρωσης.

Τίγρη

Το 1992, το Texas A&M University άρχισε να εργάζεται Τίγρη να αυξήσουν την ασφάλεια των υπολογιστών της πανεπιστημιούπολης τους. Τώρα, είναι ένα δημοφιλές πρόγραμμα για πλατφόρμες που μοιάζουν με Unix. Ένα μοναδικό πράγμα σχετικά με το εργαλείο είναι ότι δεν είναι μόνο ένα εργαλείο ελέγχου ασφαλείας αλλά και ένα σύστημα ανίχνευσης εισβολής.

Το εργαλείο είναι δωρεάν για χρήση με άδεια GPL. Εξαρτάται από τα εργαλεία POSIX και μαζί μπορούν να δημιουργήσουν ένα τέλειο πλαίσιο που μπορεί να αυξήσει σημαντικά την ασφάλεια του διακομιστή σας. Το Tiger είναι εξ ολοκλήρου γραμμένο σε γλώσσα κελύφους – αυτός είναι ένας από τους λόγους για την αποτελεσματικότητά του. Είναι κατάλληλο για τον έλεγχο της κατάστασης και της διαμόρφωσης του συστήματος και η πολλαπλή χρήση του το καθιστά πολύ δημοφιλές μεταξύ των ανθρώπων που χρησιμοποιούν εργαλεία POSIX.

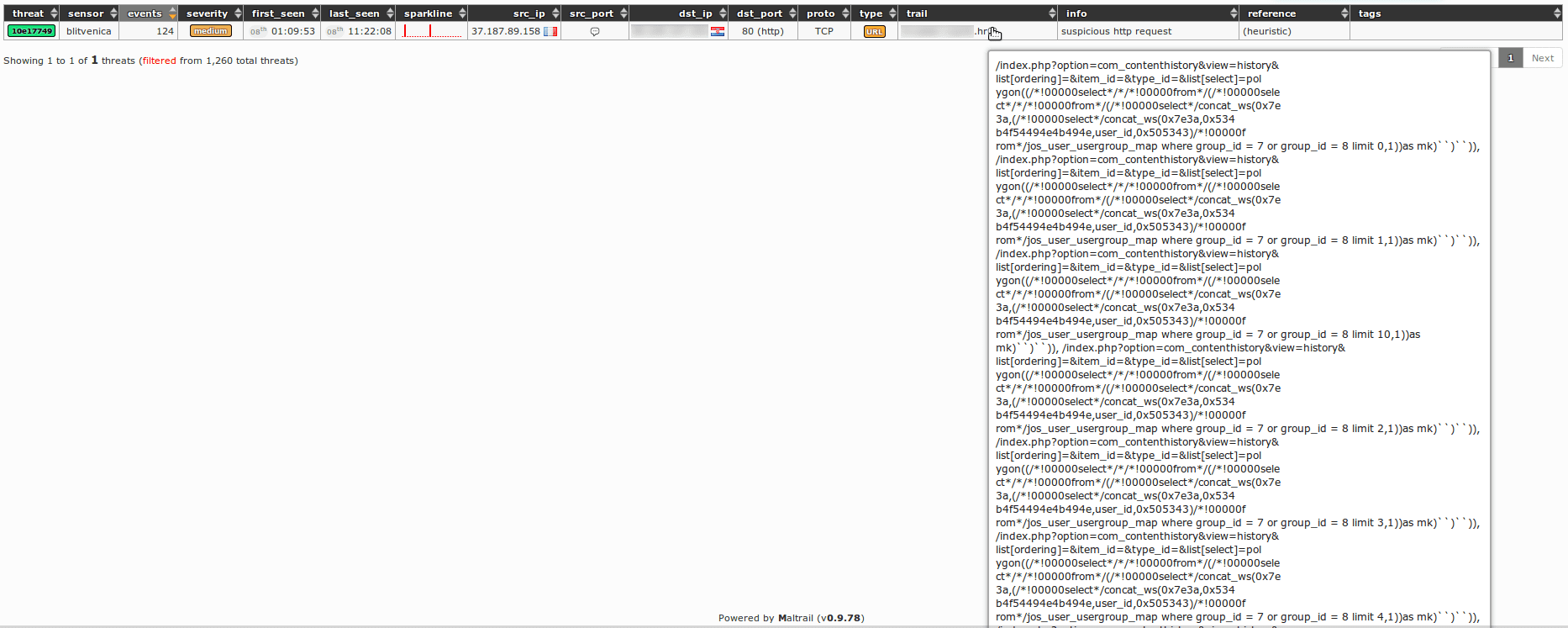

Maltrail

Maltrail είναι ένα σύστημα ανίχνευσης κυκλοφορίας ικανό να διατηρεί καθαρή την κυκλοφορία του διακομιστή σας και να τον βοηθά να αποφεύγει κάθε είδους κακόβουλη απειλή. Εκτελεί αυτήν την εργασία συγκρίνοντας τις πηγές επισκεψιμότητας με ιστότοπους που βρίσκονται στη μαύρη λίστα που δημοσιεύονται στο διαδίκτυο.

Εκτός από τον έλεγχο για ιστοτόπους στη μαύρη λίστα, χρησιμοποιεί επίσης προηγμένους ευρετικούς μηχανισμούς για τον εντοπισμό διαφορετικών ειδών απειλών. Παρόλο που είναι μια προαιρετική δυνατότητα, είναι χρήσιμη όταν νομίζετε ότι ο διακομιστής σας έχει ήδη δεχτεί επίθεση.

Διαθέτει έναν αισθητήρα ικανό να ανιχνεύει την κίνηση που λαμβάνει ένας διακομιστής και να στέλνει τις πληροφορίες στον διακομιστή Maltrail. Το σύστημα ανίχνευσης επαληθεύει εάν η κίνηση είναι αρκετά καλή για την ανταλλαγή δεδομένων μεταξύ ενός διακομιστή και της πηγής.

YARA

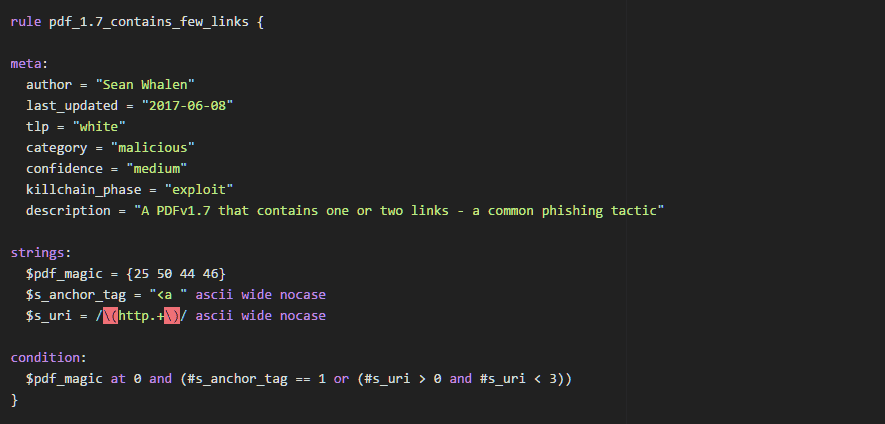

Κατασκευασμένο για Linux, Windows και macOS, YARA (Et Another Ridiculous Acronym) είναι ένα από τα πιο βασικά εργαλεία που χρησιμοποιούνται για την έρευνα και τον εντοπισμό κακόβουλων προγραμμάτων. Χρησιμοποιεί κείμενο ή δυαδικά μοτίβα για να απλοποιήσει και να επιταχύνει τη διαδικασία ανίχνευσης, με αποτέλεσμα μια γρήγορη και εύκολη εργασία.

Το YARA έχει κάποιες επιπλέον δυνατότητες, αλλά χρειάζεστε τη βιβλιοθήκη OpenSSL για να τα χρησιμοποιήσετε. Ακόμα κι αν δεν διαθέτετε αυτήν τη βιβλιοθήκη, μπορείτε να χρησιμοποιήσετε το YARA για βασική έρευνα κακόβουλου λογισμικού μέσω μιας μηχανής που βασίζεται σε κανόνες. Μπορεί επίσης να χρησιμοποιηθεί στο Cuckoo Sandbox, ένα sandbox που βασίζεται σε Python, ιδανικό για την ασφαλή έρευνα κακόβουλου λογισμικού.

Πώς να επιλέξετε το καλύτερο εργαλείο;

Όλα τα εργαλεία που αναφέραμε παραπάνω λειτουργούν πολύ καλά και όταν ένα εργαλείο είναι δημοφιλές σε περιβάλλοντα Linux, μπορείτε να είστε σίγουροι ότι χιλιάδες έμπειροι χρήστες το χρησιμοποιούν. Ένα πράγμα που πρέπει να θυμούνται οι διαχειριστές συστήματος είναι ότι κάθε εφαρμογή συνήθως εξαρτάται από άλλα προγράμματα. Για παράδειγμα, αυτό συμβαίνει με το ClamAV και το OpenVAS.

Πρέπει να κατανοήσετε τι χρειάζεται το σύστημά σας και σε ποιους τομείς μπορεί να έχει τρωτά σημεία. Πρώτον, χρησιμοποιήστε ένα ελαφρύ εργαλείο για να ερευνήσετε ποια ενότητα χρειάζεται προσοχή. Στη συνέχεια, χρησιμοποιήστε το κατάλληλο εργαλείο για να λύσετε το πρόβλημα.