Το DevSecOps είναι μια πρακτική εφαρμογής της ασφάλειας σε κάθε βήμα του κύκλου ζωής του DevOps με τα Εργαλεία DevSecOps.

Στην ανάπτυξη λογισμικού, το DevOps είναι ο συνδυασμός συγκεκριμένων δραστηριοτήτων ανάπτυξης με λειτουργίες πληροφορικής. Αυτός ο συνδυασμός στοχεύει στη βελτίωση της ποιότητας του λογισμικού και στη συνεχή παράδοση.

Αν προσθέσουμε τη διαχείριση ασφάλειας στα DevOps, γίνεται DevSecOps: ένας κλάδος που ενσωματώνει την ασφάλεια ως κοινή ευθύνη μεταξύ του κόσμου της πληροφορικής και του κόσμου ανάπτυξης λογισμικού.

Στο παρελθόν, η ασφάλεια ήταν αποκλειστική ευθύνη μιας εξειδικευμένης ομάδας που ένωσε τα έργα στην τελική τους φάση. Αυτό λειτούργησε καλά σε κύκλους ανάπτυξης που διήρκεσαν μήνες ή χρόνια. Ωστόσο, σε κύκλους ευέλικτης ανάπτυξης που μετρώνται σε εβδομάδες, οι πρακτικές ασφαλείας πρέπει να λαμβάνονται υπόψη από την αρχή έως το τέλος του έργου και οι ευθύνες ασφάλειας πρέπει να μοιράζονται με το σύνολο των ομάδων ανάπτυξης και πληροφορικής.

Για να λειτουργεί το DevSecOps χωρίς να παραβιάζει τα παραδείγματα των ευέλικτων μεθοδολογιών, η ενσωμάτωσή του πρέπει να είναι αυτοματοποιημένη. Αυτός είναι ο μόνος τρόπος για να μην καθυστερήσει η ροή εργασίας DevOps κατά την ενσωμάτωση της διαχείρισης ασφάλειας. Και αυτός ο αυτοματισμός απαιτεί κατάλληλους μηχανισμούς που ενσωματώνουν εργαλεία ανάπτυξης, όπως τα ολοκληρωμένα περιβάλλοντα ανάπτυξης (IDEs), με χαρακτηριστικά ασφαλείας.

Πίνακας περιεχομένων

Τύποι εργαλείων DevSecOps

Ο συνδυασμός ασφάλειας και DevOps μπορεί να πάρει πολλές μορφές. Για αυτόν τον λόγο, υπάρχουν διάφοροι τύποι εργαλείων DevSecOps, τα οποία μπορούν να συνοψιστούν ως εξής:

- Σάρωση ευπάθειας σε στοιχεία ανοιχτού κώδικα: Αναζητούν πιθανές ευπάθειες σε στοιχεία ανοιχτού κώδικα και βιβλιοθήκες που βρίσκονται στην αναλυόμενη βάση κώδικα, μαζί με όλες τις εξαρτήσεις τους.

- Στατική και δυναμική δοκιμή ασφάλειας εφαρμογών (SAST/DAST): Η στατική δοκιμή σαρώνει τον πηγαίο κώδικα των προγραμματιστών για μη ασφαλή κώδικα για να εντοπίσει πιθανά ζητήματα ασφάλειας. Η δυναμική δοκιμή εκτελεί δοκιμές ασφαλείας σε εφαρμογές που εκτελούνται χωρίς να απαιτείται πρόσβαση στον πηγαίο κώδικα.

- Σάρωση εικόνας: Αναζητούν ευπάθειες σε κοντέινερ Docker.

- Αυτοματοποίηση υποδομής: Εντοπίστε και διορθώστε διάφορα ζητήματα διαμόρφωσης και τρωτά σημεία στη διαμόρφωση της υποδομής, ιδιαίτερα σε περιβάλλοντα cloud.

- Οπτικοποίηση: Παρέχετε ορατότητα σε KPI και τάσεις για τον εντοπισμό αυξήσεων ή μειώσεων στον αριθμό των τρωτών σημείων με την πάροδο του χρόνου.

- Μοντελοποίηση απειλών: Ενεργοποιήστε την προληπτική λήψη αποφάσεων προβλέποντας τους κινδύνους απειλών σε ολόκληρη την επιφάνεια επίθεσης.

- Ειδοποιήσεις: Ειδοποιήστε την ομάδα ασφαλείας μόνο όταν ένα ανώμαλο συμβάν έχει εντοπιστεί και δοθεί προτεραιότητα ως απειλή για τη μείωση του επιπέδου θορύβου και την αποφυγή διακοπών στις ροές εργασίας DevSecOps.

Η παρακάτω λίστα δείχνει μια επιμελημένη λίστα εργαλείων DevSecOps στα οποία μπορείτε να βασιστείτε για να ενσωματώσετε τη λέξη “Sec” στις ροές εργασίας DevOps.

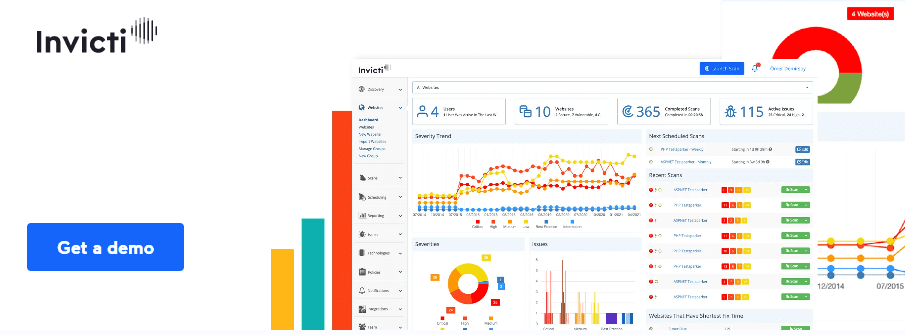

Invicti

Το Invicti είναι ένα εργαλείο που μπορείτε να ενσωματώσετε στο SDLC σας για να πραγματοποιήσετε διαχείριση ασφάλειας στα προϊόντα λογισμικού σας, διατηρώντας παράλληλα την ευελιξία της διαδικασίας ανάπτυξης.

Η ανάλυση που πραγματοποιεί η Invicti είναι εξαντλητική, παρέχοντας ακρίβεια στον εντοπισμό προβλημάτων χωρίς να θυσιάζεται η ταχύτητα στη διαχείριση του SDLC.

Οι επιλογές αυτοματισμού που προσφέρει η Invicti αποφεύγουν την ανάγκη ανθρώπινης παρέμβασης στην εκτέλεση εργασιών ασφαλείας, δημιουργώντας εξοικονόμηση προσπάθειας για την ομάδα σας που μπορεί να ανέλθει σε εκατοντάδες ώρες το μήνα.

Αυτές οι εξοικονομήσεις ενισχύονται με τον εντοπισμό των τρωτών σημείων που έχουν πραγματικά σημασία και την αυτόματη ανάθεσή τους στους καταλληλότερους πόρους για αποκατάσταση.

Το Invicti παρέχει επίσης πλήρη ορατότητα σχετικά με τα τρωτά σημεία των εφαρμογών σας που βρίσκονται υπό ανάπτυξη και τις προσπάθειες που καταβάλλονται για τη μείωση του κινδύνου.

SonarQube

Το SonarQube ελέγχει αυτόματα τον κώδικά σας για τρωτά σημεία, αναζητώντας τον για σφάλματα που θα μπορούσαν να γίνουν απειλές. Τη στιγμή που γράφεται αυτό το άρθρο, υποστηρίζει σχεδόν 30 διαφορετικές γλώσσες προγραμματισμού.

Οι μοναδικές QualityGates της SonarQube αντιπροσωπεύουν έναν απλό τρόπο για να σταματήσετε προβλήματα πριν ένα προϊόν κυκλοφορήσει στον κόσμο. Παρέχουν επίσης στην ομάδα ανάπτυξης μια κοινή άποψη για την ποιότητα, επιτρέποντας σε όλους να γνωρίζουν τα πρότυπα και εάν οι εξελίξεις τους πληρούν.

Το SonarQube ενσωματώνεται απρόσκοπτα στη γραμμή DevSecOps, διασφαλίζοντας ότι όλα τα μέλη της ομάδας έχουν πρόσβαση στις αναφορές και τα σχόλια που δημιουργούνται από το εργαλείο.

Με την απλή εγκατάσταση του, το SonarQube υποδεικνύει ξεκάθαρα εάν οι δεσμεύσεις σας είναι καθαρές και εάν τα έργα σας είναι έτοιμα για κυκλοφορία. Εάν κάτι δεν πάει καλά, το εργαλείο θα σας ενημερώσει αμέσως πού βρίσκεται το πρόβλημα και ποια μπορεί να είναι η λύση.

Aqua

Το Aqua σάς επιτρέπει να οπτικοποιείτε και να σταματάτε τις απειλές σε κάθε στάδιο του κύκλου ζωής των προϊόντων λογισμικού σας, από τη σύνταξη του πηγαίου κώδικα έως την ανάπτυξη της εφαρμογής στο cloud.

Λειτουργώντας ως πλατφόρμα προστασίας εφαρμογών εγγενούς στο cloud (CNAPP), το εργαλείο προσφέρει ελέγχους ασφαλείας της αλυσίδας εφοδιασμού λογισμικού, σάρωση κινδύνου και ευπάθειας και προηγμένη προστασία από κακόβουλο λογισμικό.

Οι επιλογές ενσωμάτωσης του Aqua σάς επιτρέπουν να ασφαλίζετε τις εφαρμογές σας ανεξάρτητα από τις πλατφόρμες και τους μηχανισμούς που χρησιμοποιείτε για ανάπτυξη και ανάπτυξη, είτε πρόκειται για σύννεφο, κοντέινερ, χωρίς διακομιστή, αγωγούς CI/CD ή ενορχηστρωτές. Επίσης, ενσωματώνεται με πλατφόρμες SIEM και εργαλεία ανάλυσης.

Μια ξεχωριστή πτυχή του Aqua είναι ότι επιτρέπει τον έλεγχο ασφαλείας σε κοντέινερ Kubernetes με KSPM (Kubernetes Security Posture Management) και προηγμένη προστασία στο χρόνο εκτέλεσης του Kubernetes. Η χρήση εγγενών χαρακτηριστικών K8s επιτρέπει την προστασία βάσει πολιτικής για ολόκληρο τον κύκλο ζωής των εφαρμογών που αναπτύσσονται σε κοντέινερ.

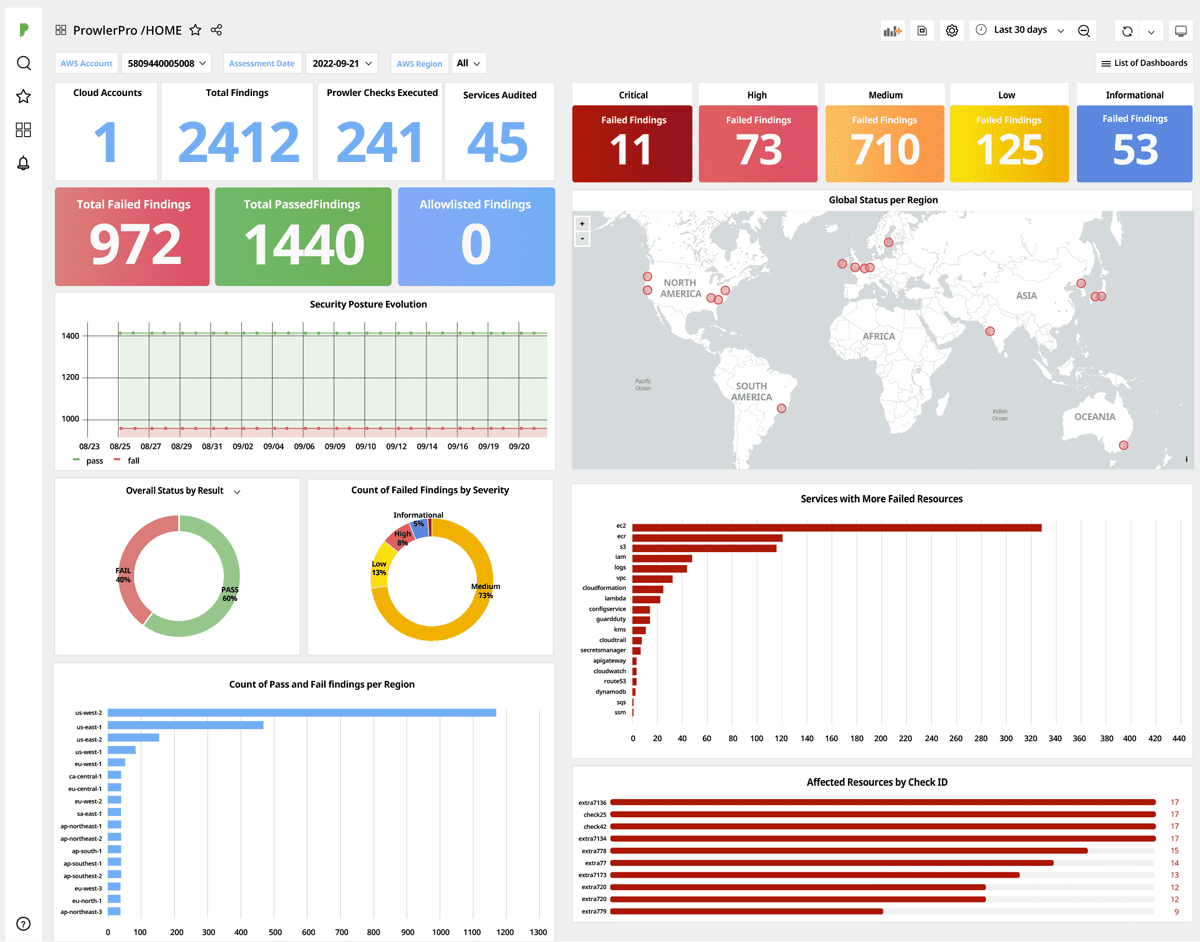

ProwlerPro

Το ProwlerPro είναι ένα εργαλείο ανοιχτού κώδικα που έχει δημιουργηθεί ειδικά για τη διατήρηση της ασφάλειας υπό έλεγχο σε περιβάλλοντα ανάπτυξης υπηρεσιών Web της Amazon (AWS).

Το ProwlerPro έχει σχεδιαστεί με τέτοιο τρόπο ώστε να μπορείτε να δημιουργήσετε έναν λογαριασμό και να ξεκινήσετε να εκτελείτε σαρώσεις των αγωγών ανάπτυξής σας μέσα σε λίγα λεπτά, παρέχοντας μια ολιστική εικόνα της υποδομής σας ανεξάρτητα από την περιοχή στην οποία βρίσκεστε. Τα εργαλεία οπτικοποίησης του σάς επιτρέπουν να βλέπετε την κατάσταση ασφαλείας όλων των υπηρεσιών AWS σας σε ένα μόνο παράθυρο.

Μόλις δημιουργήσετε τον λογαριασμό σας ProwlerPro και ξεκινήσετε να λειτουργεί, μπορείτε να ρυθμίσετε το σύστημα ώστε να εκτελεί αυτόματα μια σειρά από προτεινόμενους ελέγχους κάθε 24 ώρες. Οι σαρώσεις με ProwlerPro εκτελούνται παράλληλα για ταχύτητα, ώστε να μην επιβραδύνονται με τις ροές εργασίας DevSecOps.

Τα αποτελέσματα σάρωσης εμφανίζονται σε μια σειρά από προκαθορισμένους πίνακες εργαλείων που μπορούν εύκολα να κοινοποιηθούν και να πλοηγηθούν διερευνώντας προς τα κάτω για άμεσες πληροφορίες σε οποιοδήποτε επίπεδο λεπτομέρειας της στάσης ασφαλείας σας.

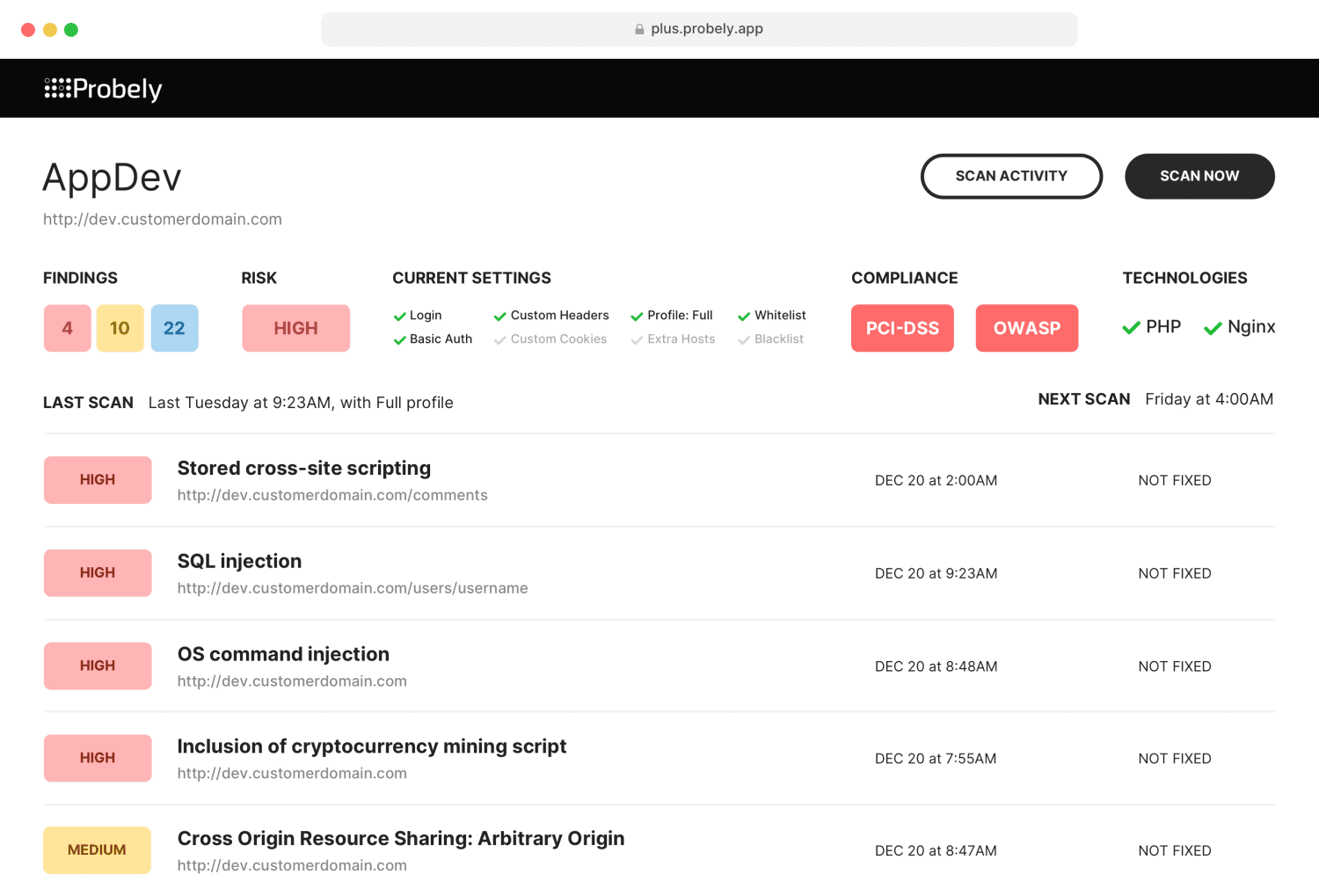

Μάλλον

Εάν έχετε ήδη μια ροή εργασίας DevOps και θέλετε να ενσωματώσετε σαρώσεις ασφαλείας σε αυτήν, το Probely σάς επιτρέπει να το κάνετε μέσα σε λίγα λεπτά, χάρη στα εργαλεία σάρωσης ευπάθειας εφαρμογών ιστού και τα API.

Η προσέγγιση του Probely βασίζεται στην ανάπτυξη API-first, που σημαίνει ότι κάθε νέα δυνατότητα του εργαλείου προσφέρεται πρώτα μέσω του API και στη συνέχεια προστίθεται στη διεπαφή. Αυτή η στρατηγική καθιστά δυνατή, εάν χρειάζεται να ενσωματώσετε το Probely με ροές εργασίας ή προσαρμοσμένο λογισμικό, μπορείτε πάντα να χρησιμοποιείτε το API του.

Μπορείτε επίσης να καταχωρήσετε webhook έτσι ώστε οι εφαρμογές σας να λαμβάνουν ειδοποιήσεις για κάθε συμβάν που δημιουργεί το Probely.

Δεδομένου ότι το Probely προσφέρει μια σειρά από ενσωματώσεις εκτός συσκευασίας, το πιθανότερο είναι ότι δεν θα χρειαστεί να χρησιμοποιήσετε το API του για να το ενσωματώσετε με τα εργαλεία σας. Εάν χρησιμοποιείτε ήδη Jira και Jenkins στις ροές εργασίας σας, η ενσωμάτωση θα είναι άμεση.

Το Probely θα ξεκινήσει αυτόματα σαρώσεις στις αγωγές CI/CD και θα καταγράψει τις ευπάθειες που βρέθηκαν ως ζητήματα στο Jira. Μόλις επιλυθούν αυτά τα τρωτά σημεία, θα τα δοκιμάσει ξανά και θα ανοίξει ξανά το ανεπίλυτο ζήτημα στο Jira, εάν είναι απαραίτητο.

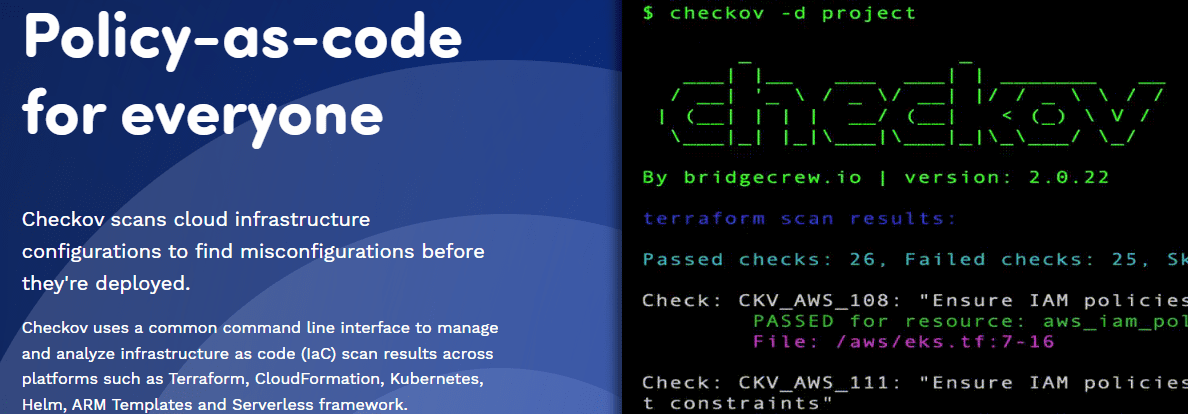

Τσέκοφ

Το Checkov σαρώνει διαμορφώσεις σε υποδομές cloud με σκοπό να βρει ελαττώματα διαμόρφωσης πριν από την ανάπτυξη ενός προϊόντος λογισμικού. Με μια κοινή διεπαφή γραμμής εντολών, σαρώνει αποτελέσματα σε διάφορες πλατφόρμες, όπως Kubernetes, Terraform, Helm, CloudFormation, Πρότυπα ARM και πλαίσια χωρίς διακομιστή.

Με ένα σχήμα πολιτικής που βασίζεται σε χαρακτηριστικά, το Checkov σάς επιτρέπει να σαρώνετε πόρους cloud κατά τη στιγμή της μεταγλώττισης, εντοπίζοντας σφάλματα διαμόρφωσης σε χαρακτηριστικά χρησιμοποιώντας ένα απλό πλαίσιο Python ως κώδικας πολιτικής. Μεταξύ άλλων, ο Checkov αναλύει τις σχέσεις μεταξύ των πόρων cloud χρησιμοποιώντας πολιτικές YAML που βασίζονται σε γραφήματα.

Με την ενσωμάτωση σε αγωγούς CI/CD και συστήματα ελέγχου έκδοσης, το Checkov εκτελεί, δοκιμάζει και τροποποιεί τις παραμέτρους του runner στο πλαίσιο ενός αποθετηρίου στόχου.

Χάρη σε μια επεκτάσιμη διεπαφή ενσωμάτωσης, η αρχιτεκτονική του μπορεί να επεκταθεί για να ορίσει προσαρμοσμένες πολιτικές, όρους καταστολής και παρόχους. Η διεπαφή του επιτρέπει επίσης να ενσωματώνεται με πλατφόρμες υποστήριξης, διαδικασίες κατασκευής και προσαρμοσμένα συστήματα απελευθέρωσης.

Faraday

Με το Faraday, μπορείτε να αυτοματοποιήσετε τις ενέργειες διαχείρισης ευπάθειας και ελέγχου για να εστιάσετε την προσοχή σας στην εργασία που έχει πραγματικά σημασία. Οι ροές εργασίας του σάς επιτρέπουν να ενεργοποιείτε οποιαδήποτε ενέργεια με προσαρμοσμένα συμβάντα που μπορείτε να σχεδιάσετε ελεύθερα για να αποφύγετε την επανάληψη των εργασιών.

Το Faraday σάς δίνει τη δυνατότητα να τυποποιήσετε και να ενσωματώσετε τα εργαλεία ασφαλείας σας στις ροές εργασίας σας, λαμβάνοντας πληροφορίες ευπάθειας από περισσότερα από 80 εργαλεία σάρωσης. Χρησιμοποιώντας πράκτορες, οι σαρωτές ενσωματώνονται αυτόματα στις ροές εργασίας σας για να απορροφούν και να κανονικοποιούν δεδομένα με τη μέγιστη ευκολία, δημιουργώντας αποτελέσματα που μπορούν να προβληθούν μέσω μιας διεπαφής ιστού.

Μια αξιοσημείωτη και ενδιαφέρουσα πτυχή του Faraday είναι ότι χρησιμοποιεί ένα κεντρικό αποθετήριο για την αποθήκευση πληροφοριών ασφαλείας, οι οποίες μπορούν εύκολα να αναλυθούν και να ελεγχθούν από διαφορετικά μέλη της ομάδας DevSecOps.

Αυτό φέρνει ένα πρόσθετο όφελος, το οποίο είναι η δυνατότητα εντοπισμού και συνδυασμού διπλών ζητημάτων που αναφέρονται από διαφορετικά εργαλεία. Αυτό μειώνει τις προσπάθειες των μελών της ομάδας, αποφεύγοντάς τους να δώσουν προσοχή πολλές φορές στο ίδιο θέμα που αναφέρεται περισσότερες από μία φορές.

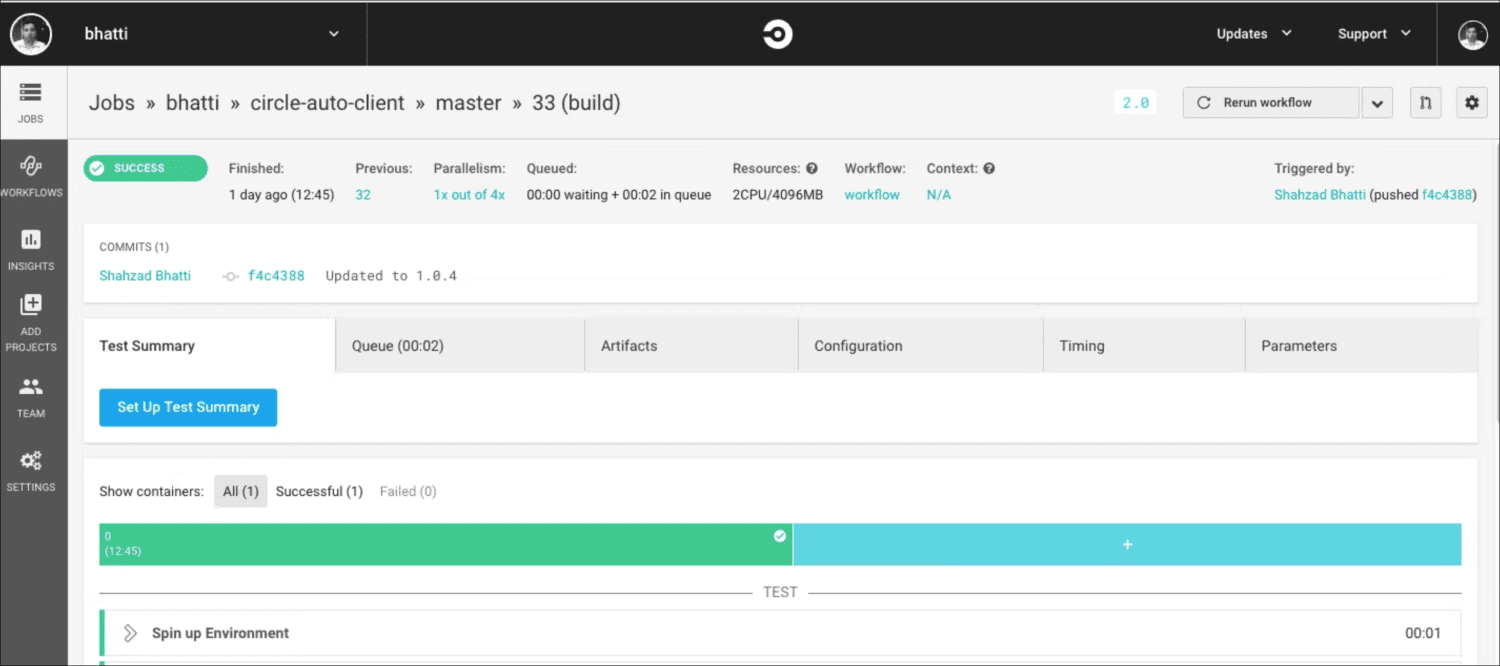

CircleCI

Για να ενσωματώσετε το CircleCI με τα πιο δημοφιλή εργαλεία ασφαλείας DevOps, πρέπει να συμπεριλάβετε έναν από τους πολλούς συνεργάτες του στους αγωγούς ανάπτυξής σας. Οι συνεργάτες CircleCI είναι πάροχοι λύσεων σε διάφορες κατηγορίες, συμπεριλαμβανομένων των SAST, DAST, στατικής ανάλυσης κοντέινερ, επιβολής πολιτικών, διαχείρισης μυστικών και ασφάλειας API.

Εάν χρειάζεται να κάνετε κάτι για να εξασφαλίσετε τη γραμμή ανάπτυξης που δεν μπορείτε να κάνετε με καμία από τις διαθέσιμες σφαίρες, μπορείτε να επωφεληθείτε από το γεγονός ότι οι σφαίρες είναι ανοιχτού κώδικα. Για αυτόν τον λόγο, η προσθήκη λειτουργικότητας σε μια υπάρχουσα σφαίρα είναι απλώς θέμα λήψης έγκρισης για τις δημόσιες σχέσεις και τη συγχώνευσή της.

Ακόμα κι αν έχετε μια περίπτωση χρήσης που πιστεύετε ότι είναι εκτός του συνόλου των orbs που είναι διαθέσιμα στο μητρώο CircleCI, μπορείτε να δημιουργήσετε μια και να τη συνεισφέρετε στην κοινότητα. Η εταιρεία δημοσιεύει μια λίστα με τις βέλτιστες πρακτικές για τη δημιουργία αυτοματοποιημένης συλλογής σφαιρών και δοκιμών αγωγών για να σας διευκολύνει.

Για να εξασφαλίσετε τον αγωγό σας, εξαλείψτε την ανάγκη για εσωτερική ανάπτυξη και επιτρέψτε στην ομάδα σας να αξιοποιήσει υπηρεσίες τρίτων. Χρησιμοποιώντας τις σφαίρες CircleCI, η ομάδα σας θα χρειάζεται μόνο να γνωρίζει πώς να χρησιμοποιεί αυτές τις υπηρεσίες, χωρίς να χρειάζεται να μάθει πώς να τις ενσωματώνει ή να τις διαχειρίζεται.

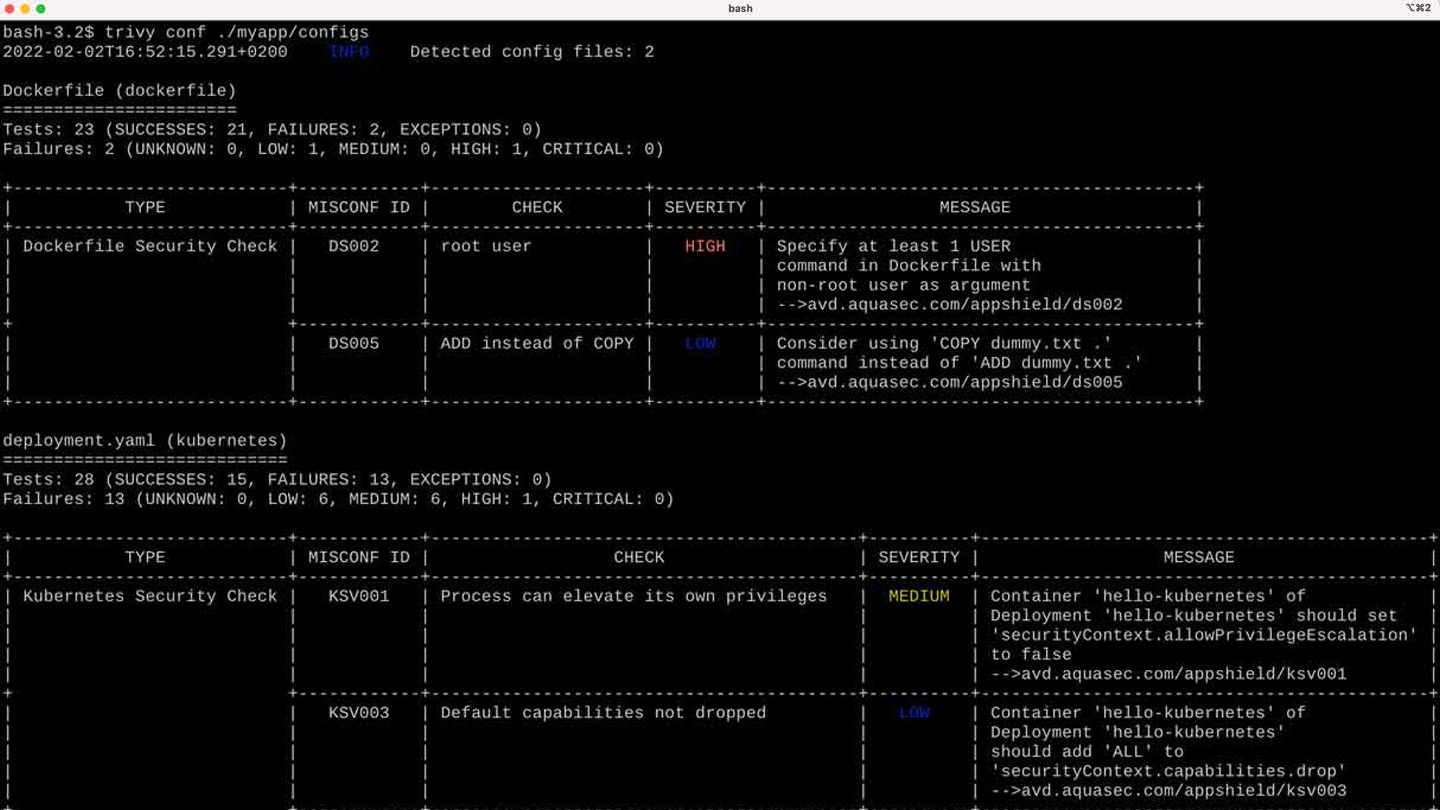

Ασήμαντο

Το Trivy είναι ένα εργαλείο ασφαλείας ανοιχτού κώδικα που διαθέτει πολλαπλούς σαρωτές ικανούς να εντοπίζουν ζητήματα ασφάλειας και διάφορους στόχους όπου μπορεί να βρει τέτοια ζητήματα. Μεταξύ των στόχων που σαρώνει το Trivy είναι: σύστημα αρχείων, εικόνες κοντέινερ, αποθετήρια Git, εικόνες εικονικής μηχανής, αποθήκες Kubernetes και AWS.

Σαρώνοντας όλους αυτούς τους πιθανούς στόχους, το Trivy μπορεί να βρει γνωστά τρωτά σημεία, ελαττώματα διαμόρφωσης, μυστικά ή ευαίσθητες πληροφορίες και άδειες λογισμικού και να εντοπίσει προβλήματα στην αλυσίδα εφοδιασμού λογισμικού, συμπεριλαμβανομένων εξαρτήσεων από λογισμικό που χρησιμοποιείται και πακέτα λειτουργικού συστήματος.

Οι πλατφόρμες και οι εφαρμογές με τις οποίες μπορεί να ενσωματωθεί η Trivy βρίσκονται στη σελίδα του Ecosystem. Αυτή η λίστα περιλαμβάνει τα πιο δημοφιλή ονόματα, όπως CircleCI, GitHub Actions, VS Code, Kubernetes ή JetBrains.

Το Trivy είναι διαθέσιμο σε apt, yum, brew και dockerhub. Δεν έχει προαπαιτούμενα όπως βάσεις δεδομένων, περιβάλλοντα ανάπτυξης ή βιβλιοθήκες συστήματος και η πρώτη του σάρωση εκτιμάται ότι θα ολοκληρωθεί σε μόλις 10 δευτερόλεπτα.

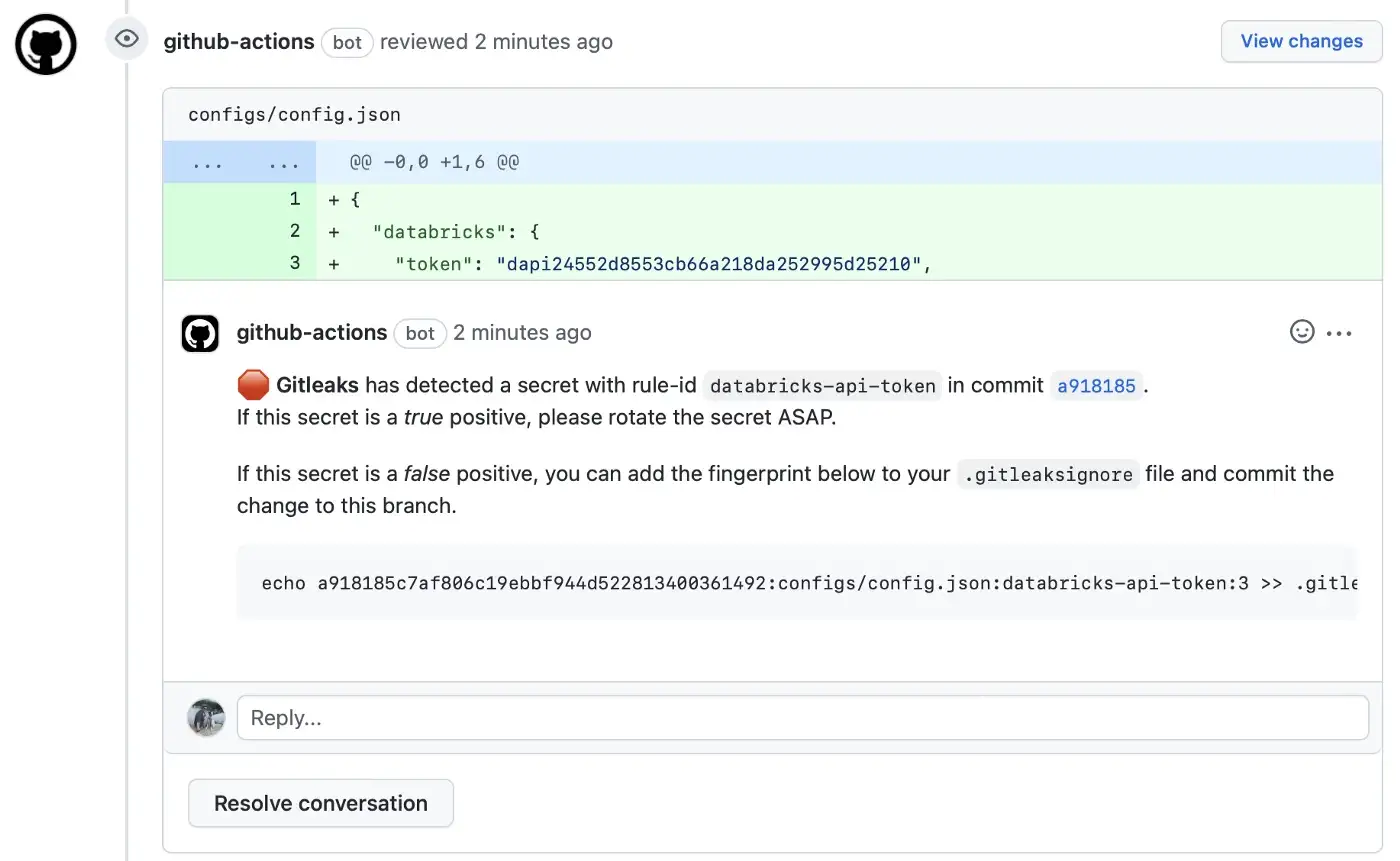

GitLeaks

Το Gitleaks είναι ένα εργαλείο ανοιχτού κώδικα με διεπαφή γραμμής εντολών που μπορεί να εγκατασταθεί χρησιμοποιώντας Docker, Homebrew ή Go. Είναι επίσης διαθέσιμο ως δυαδικό εκτελέσιμο για τις πιο δημοφιλείς πλατφόρμες και λειτουργικά συστήματα. Μπορείτε επίσης να το αναπτύξετε απευθείας στο αποθετήριο σας ως hook πριν από τη δέσμευση ή ως κοινόχρηστο στοιχείο GitHub μέσω του Gitleaks-Action.

Η διεπαφή εντολών του είναι απλή και μινιμαλιστική. Αποτελείται από μόλις 5 εντολές για τον εντοπισμό μυστικών στον κώδικα, την προστασία μυστικών, τη δημιουργία σεναρίων, τη λήψη βοήθειας ή την εμφάνιση της έκδοσης του εργαλείου. Η εντολή εντοπισμού επιτρέπει τη σάρωση αποθετηρίων, αρχείων και καταλόγων. Μπορεί να χρησιμοποιηθεί σε μηχανές ανάπτυξης καθώς και σε περιβάλλοντα CI.

Το μεγαλύτερο μέρος της εργασίας με το GitLeaks γίνεται χρησιμοποιώντας τις εντολές εντοπισμού και προστασίας. Αυτά λειτουργούν σε αποθετήρια Git, αναλύοντας την έξοδο των εντολών git log ή git diff και δημιουργούν ενημερώσεις κώδικα που θα χρησιμοποιήσει το GitLeaks για να ανιχνεύσει και να προστατεύσει μυστικά.

Παραμείνετε ανταγωνιστικοί και ασφαλείς

Από τη μία πλευρά, η ευελιξία και η ταχύτητα των αγωγών CI/CD είναι το κλειδί για τη διασφάλιση γρήγορου χρόνου στην αγορά, κάτι που με τη σειρά του είναι το κλειδί για να παραμείνετε ανταγωνιστικοί ως προγραμματιστής λογισμικού.

Από την άλλη πλευρά, η συμπερίληψη εργαλείων ασφαλείας στις διαδικασίες ανάπτυξής σας είναι αδιαμφισβήτητη αναγκαιότητα. Για να ενσωματώσετε την ασφάλεια χωρίς να επηρεάζετε αρνητικά τα χρονοδιαγράμματα SDLC, τα εργαλεία DevSecOps είναι η απάντηση.