Το κύριο επιχείρημα κατά του υπολογιστικού νέφους που προβάλλεται από τους επικριτές του είναι η ασφάλεια. Το BYOE διασφαλίζει την ασφάλεια όλων των υπηρεσιών cloud σας. Ας δούμε πώς.

Στο cloud computing, ο κάτοχος των δεδομένων δεν έχει άμεσο έλεγχο πάνω σε αυτά και αναγκάζεται να βασιστεί στον πάροχο υπηρεσιών cloud για να τα διατηρήσει ασφαλή από μη εξουσιοδοτημένη πρόσβαση. Η πιο κοινά αποδεκτή λύση για την προστασία των πληροφοριών που βρίσκονται στα σύννεφα είναι η κρυπτογράφηση τους.

Το πρόβλημα με την κρυπτογράφηση δεδομένων είναι ότι όχι μόνο εμποδίζει μη εξουσιοδοτημένους χρήστες να έχουν πρόσβαση στα δεδομένα, αλλά προσθέτει επίσης επιπλοκές στη χρήση των δεδομένων για νόμιμα εξουσιοδοτημένους χρήστες.

Ας υποθέσουμε ότι μια εταιρεία φιλοξενεί τα δεδομένα της σε κρυπτογραφημένη μορφή στην υποδομή ενός παρόχου υπηρεσιών cloud (CSP). Σε αυτήν την περίπτωση, χρειάζεται κάποια αποτελεσματική μορφή αποκρυπτογράφησης που να μην δυσκολεύει τους χρήστες τη χρήση των δεδομένων και των εφαρμογών ή να επηρεάζει αρνητικά την εμπειρία χρήστη τους.

Πολλοί πάροχοι cloud προσφέρουν στους πελάτες τους την επιλογή να διατηρούν τα δεδομένα τους κρυπτογραφημένα, δίνοντάς τους εργαλεία για να κάνουν την αποκρυπτογράφηση διαφανή και απαρατήρητη από τους εξουσιοδοτημένους χρήστες.

Ωστόσο, κάθε ισχυρό σχήμα κρυπτογράφησης απαιτεί κλειδιά κρυπτογράφησης. Και όταν η κρυπτογράφηση δεδομένων πραγματοποιείται από τον ίδιο CSP που διατηρεί τα δεδομένα, τα κλειδιά κρυπτογράφησης διατηρούνται επίσης από αυτό το CSP.

Επομένως, ως πελάτης ενός CSP, δεν μπορείτε να έχετε τον πλήρη έλεγχο των δεδομένων σας, καθώς δεν μπορείτε να εμπιστευτείτε ότι ο CSP σας θα διατηρήσει τα κλειδιά κρυπτογράφησης εντελώς ασφαλή. Οποιαδήποτε διαρροή αυτών των κλειδιών θα μπορούσε να αφήσει τα δεδομένα σας εντελώς εκτεθειμένα σε μη εξουσιοδοτημένη πρόσβαση.

Πίνακας περιεχομένων

Γιατί χρειάζεστε το BYOE

Το BYOE (φέρτε τη δική σας κρυπτογράφηση) μπορεί επίσης να αναφέρεται ως BYOK (φέρτε τα δικά σας κλειδιά), αν και επειδή πρόκειται για αρκετά νέες έννοιες, διαφορετικές εταιρείες μπορεί να δίνουν σε κάθε ακρωνύμιο διαφορετικό νόημα.

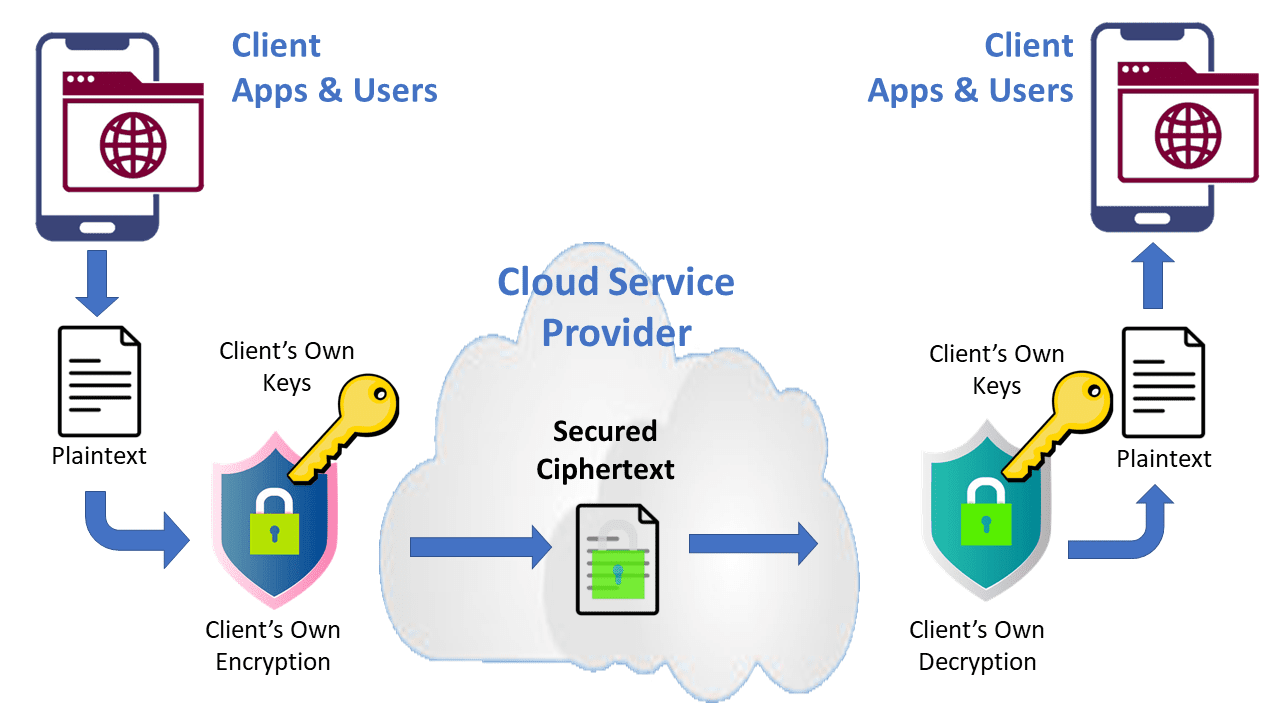

Το BYOE είναι ένα μοντέλο ασφαλείας ειδικά προσαρμοσμένο στο cloud computing, το οποίο επιτρέπει στους πελάτες υπηρεσιών cloud να χρησιμοποιούν τα δικά τους εργαλεία κρυπτογράφησης και να διαχειρίζονται τα δικά τους κλειδιά κρυπτογράφησης.

Στο μοντέλο BYOE, οι πελάτες ενός CSP αναπτύσσουν μια εικονική παρουσία του δικού τους λογισμικού κρυπτογράφησης, μαζί με την εφαρμογή που φιλοξενούν στο cloud.

Η εφαρμογή είναι ρυθμισμένη με τέτοιο τρόπο ώστε όλες οι πληροφορίες της να υποβάλλονται σε επεξεργασία από λογισμικό κρυπτογράφησης. Αυτό το λογισμικό κρυπτογραφεί τα δεδομένα και τα αποθηκεύει με τη μορφή κρυπτογραφημένου κειμένου στο φυσικό χώρο αποθήκευσης δεδομένων του παρόχου υπηρεσιών cloud.

Ένα σημαντικό πλεονέκτημα του BYOE είναι ότι επιτρέπει στις εταιρείες να χρησιμοποιούν υπηρεσίες cloud για να φιλοξενούν τα δεδομένα και τις εφαρμογές τους, ενώ συμμορφώνονται με τα κριτήρια απορρήτου δεδομένων που επιβάλλονται από ρυθμιστικές αρχές σε ορισμένους κλάδους. Ακόμη και σε περιβάλλοντα τρίτων κατασκευαστών πολλών ενοικιαστών.

Αυτή η προσέγγιση επιτρέπει στις εταιρείες να χρησιμοποιούν την τεχνολογία κρυπτογράφησης που ανταποκρίνεται καλύτερα στις ανάγκες τους, ανεξάρτητα από την υποδομή πληροφορικής του παρόχου υπηρεσιών cloud.

Οφέλη του BYOE

Τα κύρια οφέλη που μπορείτε να έχετε από τη χρήση του BYOE είναι:

- Αυξημένη ασφάλεια των δεδομένων που φιλοξενούνται σε υποδομές τρίτων.

- Πλήρης έλεγχος κρυπτογράφησης δεδομένων, συμπεριλαμβανομένων αλγορίθμων και κλειδιών.

- Η παρακολούθηση και ο έλεγχος πρόσβασης ως προστιθέμενη αξία.

- Διαφανής κρυπτογράφηση και αποκρυπτογράφηση, ώστε να μην επηρεάζεται η εμπειρία χρήσης δεδομένων.

- Δυνατότητα ενίσχυσης της ασφάλειας με μονάδες ασφαλείας υλικού.

Συνήθως πιστεύεται ότι αρκεί να είναι κρυπτογραφημένες οι πληροφορίες για να είναι ασφαλείς από τον κίνδυνο, αλλά αυτό δεν συμβαίνει. Το επίπεδο ασφάλειας των κρυπτογραφημένων δεδομένων είναι τόσο υψηλό όσο και η ασφάλεια των κλειδιών που χρησιμοποιούνται για την αποκρυπτογράφηση τους. Εάν τα κλειδιά είναι εκτεθειμένα, τα δεδομένα θα εκτεθούν, ακόμα κι αν είναι κρυπτογραφημένα.

Το BYOE είναι ένας τρόπος για να αποτρέψετε την ασφάλεια των κλειδιών κρυπτογράφησης από το να αφεθεί στην τύχη και την ασφάλεια που εφαρμόζεται από τρίτο μέρος, δηλαδή το CSP σας.

Το BYOE είναι το τελευταίο κλείδωμα σε ένα σύστημα προστασίας δεδομένων που διαφορετικά θα είχε μια επικίνδυνη παραβίαση. Με το BYOE, ακόμα κι αν τα κλειδιά κρυπτογράφησης του CSP σας παραβιαστούν, τα δεδομένα σας δεν θα παραβιαστούν.

Πώς λειτουργεί το BYOE

Το σύστημα ασφαλείας BYOE απαιτεί από το CSP να προσφέρει στους πελάτες του την επιλογή να χρησιμοποιούν τους δικούς τους αλγόριθμους κρυπτογράφησης και κλειδιά κρυπτογράφησης.

Για να χρησιμοποιήσετε αυτόν τον μηχανισμό χωρίς να επηρεάσετε την εμπειρία του χρήστη, θα χρειαστεί να αναπτύξετε μια εικονική παρουσία του λογισμικού κρυπτογράφησης μαζί με τις εφαρμογές που φιλοξενείτε στο CSP σας.

Οι εταιρικές εφαρμογές στο σχήμα BYOE πρέπει να ρυθμιστούν έτσι ώστε όλα τα δεδομένα που χειρίζονται να περνούν από την εφαρμογή κρυπτογράφησης.

Αυτή η εφαρμογή βρίσκεται ως διακομιστής μεσολάβησης μεταξύ του μπροστινού και του πίσω μέρους των εφαρμογών της επιχείρησής σας, έτσι ώστε σε καμία περίπτωση τα δεδομένα να μην μετακινούνται ή να αποθηκεύονται χωρίς κρυπτογράφηση.

Πρέπει να διασφαλίσετε ότι το πίσω μέρος των εφαρμογών της επιχείρησής σας αποθηκεύει μια έκδοση κρυπτογραφημένου κειμένου των δεδομένων σας στο φυσικό χώρο αποθήκευσης δεδομένων του CSP σας.

BYOE Versus Native Encryption

Οι αρχιτεκτονικές που εφαρμόζουν το BYOE προσφέρουν μεγαλύτερη εμπιστοσύνη στην προστασία των δεδομένων σας από τις εγγενείς λύσεις κρυπτογράφησης που παρέχονται από τους CSP. Αυτό γίνεται εφικτό χρησιμοποιώντας μια αρχιτεκτονική που προστατεύει δομημένες βάσεις δεδομένων καθώς και μη δομημένα αρχεία και περιβάλλοντα μεγάλων δεδομένων.

Χρησιμοποιώντας επεκτάσεις, οι καλύτερες λύσεις της BYOE σάς επιτρέπουν να χρησιμοποιείτε τα δεδομένα ακόμα και κατά τη διάρκεια εργασιών κρυπτογράφησης και επαναφοράς κλειδιών. Από την άλλη πλευρά, η χρήση της λύσης BYOE για την παρακολούθηση και την καταγραφή της πρόσβασης σε δεδομένα είναι ένας τρόπος για την πρόβλεψη του εντοπισμού και της υποκλοπής απειλών.

Υπάρχουν επίσης λύσεις BYOE που προσφέρουν, ως προστιθέμενη αξία, κρυπτογράφηση AES υψηλής απόδοσης, βελτιωμένη από επιτάχυνση υλικού και πολιτικές ελέγχου πρόσβασης λεπτομερών στοιχείων.

Με αυτόν τον τρόπο, μπορούν να καθορίσουν ποιος μπορεί να έχει πρόσβαση σε δεδομένα, σε ποιες ώρες και μέσω ποιων διαδικασιών, χωρίς να χρειάζεται να καταφύγουν σε συγκεκριμένα εργαλεία παρακολούθησης.

Διαχείριση κλειδιών

Εκτός από τη χρήση της δικής σας μονάδας κρυπτογράφησης, θα χρειαστείτε λογισμικό διαχείρισης κλειδιών κρυπτογράφησης (EKM) για τη διαχείριση των κλειδιών κρυπτογράφησης.

Αυτό το λογισμικό επιτρέπει στους διαχειριστές IT και ασφάλειας να διαχειρίζονται την πρόσβαση σε κλειδιά κρυπτογράφησης, διευκολύνοντας τις εταιρείες να αποθηκεύουν τα δικά τους κλειδιά και να τα κρατούν μακριά από τα χέρια τρίτων.

Υπάρχουν διάφοροι τύποι κλειδιών κρυπτογράφησης ανάλογα με τον τύπο των δεδομένων που πρόκειται να κρυπτογραφηθούν. Για να είναι πραγματικά αποτελεσματικό, το λογισμικό EKM που επιλέγετε πρέπει να μπορεί να χειρίζεται οποιοδήποτε τύπο κλειδιού.

Η ευέλικτη και αποτελεσματική διαχείριση κλειδιών κρυπτογράφησης είναι απαραίτητη όταν οι εταιρείες συνδυάζουν συστήματα cloud με συστήματα εσωτερικού και εικονικά.

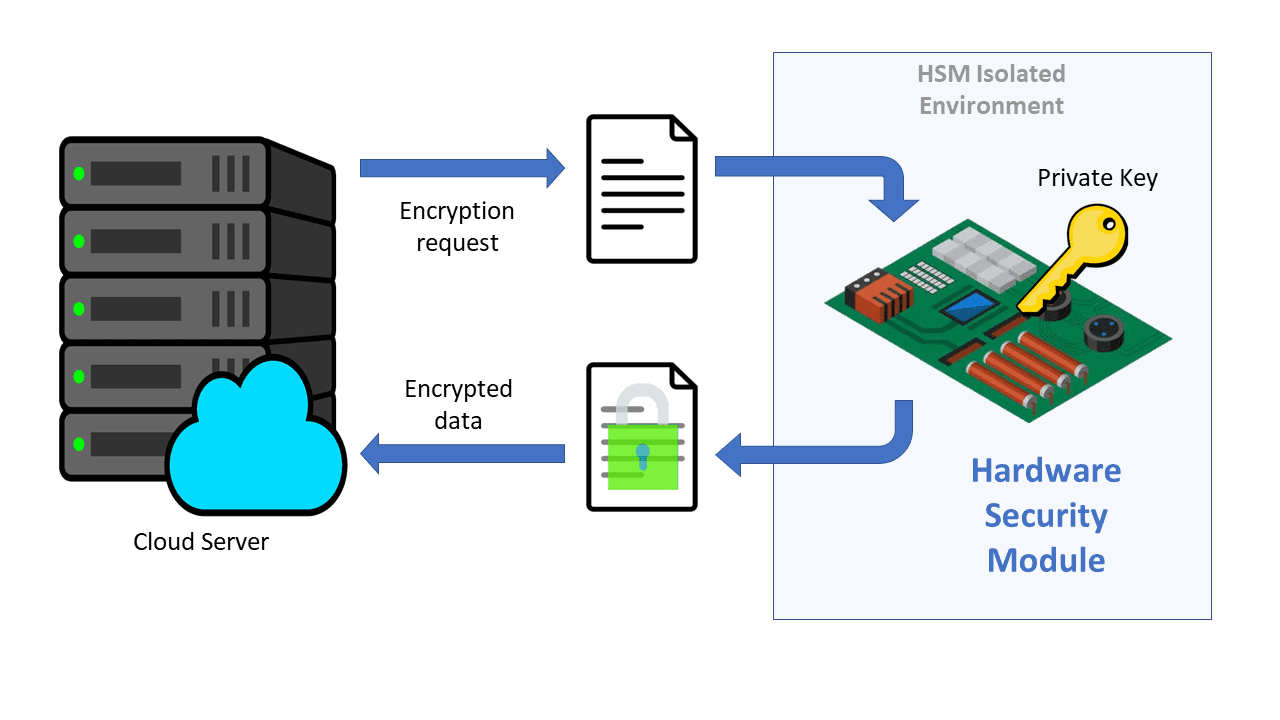

Σκλήρυνση BYOE με HSM

Μια μονάδα ασφαλείας υλικού, ή HSM, είναι μια φυσική συσκευή ασφαλείας που χρησιμοποιείται για την εκτέλεση κρυπτογραφικών λειτουργιών γρήγορα και με μέγιστη ασφάλεια. Τέτοιες κρυπτογραφικές λειτουργίες περιλαμβάνουν την κρυπτογράφηση, τη διαχείριση κλειδιών, την αποκρυπτογράφηση και τον έλεγχο ταυτότητας.

Τα HSM είναι σχεδιασμένα για μέγιστη εμπιστοσύνη και στιβαρότητα και είναι ιδανικά για την προστασία διαβαθμισμένων δεδομένων. Μπορούν να αναπτυχθούν ως κάρτες PCI Express, αυτόνομες συσκευές με διεπαφές δικτύου Ethernet ή απλώς εξωτερικές συσκευές USB.

Έχουν τα δικά τους λειτουργικά συστήματα, ειδικά σχεδιασμένα για τη μεγιστοποίηση της ασφάλειας και η πρόσβασή τους στο δίκτυο προστατεύεται από ένα τείχος προστασίας.

Όταν χρησιμοποιείτε ένα HSM σε συνδυασμό με το BYOE, το HSM αναλαμβάνει το ρόλο του διακομιστή μεσολάβησης μεταξύ των εφαρμογών της επιχείρησής σας και των συστημάτων αποθήκευσης του CSP σας, φροντίζοντας για όλη την απαραίτητη κρυπτογραφική επεξεργασία.

Χρησιμοποιώντας το HSM για εργασίες κρυπτογράφησης, διασφαλίζετε ότι αυτές οι εργασίες δεν επιβάλλουν ενοχλητικές καθυστερήσεις στην κανονική λειτουργία των εφαρμογών σας. Επιπλέον, με ένα HSM ελαχιστοποιείτε τις πιθανότητες παρεμβολής μη εξουσιοδοτημένων χρηστών στη διαχείριση των κλειδιών σας ή στους αλγόριθμους κρυπτογράφησης.

Σε αναζήτηση προτύπων

Όταν υιοθετείτε ένα σύστημα ασφαλείας BYOE, θα πρέπει να εξετάσετε τι μπορεί να κάνει ο CSP σας. Όπως είδαμε σε όλο αυτό το άρθρο, για να είναι πραγματικά ασφαλή τα δεδομένα σας στην υποδομή ενός CSP, το CSP πρέπει να διασφαλίσει ότι μπορείτε να εγκαταστήσετε το δικό σας λογισμικό κρυπτογράφησης ή HSM μαζί με τις εφαρμογές σας, ότι τα δεδομένα θα κρυπτογραφηθούν στα αποθετήρια του CSP. και ότι εσείς και κανένας άλλος δεν θα έχετε πρόσβαση στα κλειδιά κρυπτογράφησης.

Μπορείτε επίσης να εξερευνήσετε μερικές καλύτερες λύσεις μεσίτη ασφάλειας πρόσβασης στο cloud για να επεκτείνετε τα συστήματα ασφαλείας εσωτερικής εγκατάστασης του οργανισμού.