Ο εμπιστευτικός υπολογισμός είναι μια αναδυόμενη τεχνολογία. Αναπτύχθηκε ως απάντηση στην αυξανόμενη ανάγκη για ασφαλή και αξιόπιστη επεξεργασία ευαίσθητων δεδομένων.

Καθώς οι οργανισμοί βασίζονται όλο και περισσότερο στις υπηρεσίες cloud για την αποθήκευση και την επεξεργασία δεδομένων, έχουν προκύψει ανησυχίες σχετικά με την ασφάλεια και το απόρρητο αυτών των δεδομένων, ιδιαίτερα όταν πρόκειται για εμπιστευτικές πληροφορίες.

Το παραδοσιακό cloud computing βασίζεται σε διάφορους μηχανισμούς ασφαλείας, όπως κρυπτογράφηση και έλεγχοι πρόσβασης, για την προστασία των δεδομένων.

Ωστόσο, αυτοί οι μηχανισμοί ενδέχεται να μην παρέχουν επαρκή προστασία για ευαίσθητα δεδομένα που υποβάλλονται σε επεξεργασία στο cloud, καθώς βασίζονται στην εμπιστοσύνη στον πάροχο cloud και στο υποκείμενο υλικό.

Ο εμπιστευτικός υπολογισμός αναπτύχθηκε ως μέσο αντιμετώπισης αυτού του κενού εμπιστοσύνης παρέχοντας έναν τρόπο επεξεργασίας ευαίσθητων δεδομένων σε ένα ασφαλές και αξιόπιστο περιβάλλον, ακόμη και παρουσία δυνητικά παραβιασμένων παρόχων cloud ή υλικού.

Ας δούμε τι είναι αυτός ο εμπιστευτικός υπολογισμός και πώς λειτουργεί.

Πίνακας περιεχομένων

Τι είναι το Confidential Computing;

Το Confidential Computing είναι μια προσέγγιση στην ασφάλεια των δεδομένων που επιτρέπει την επεξεργασία και αποθήκευση ευαίσθητων πληροφοριών σε ένα ασφαλές και αξιόπιστο περιβάλλον. Προστατεύει τα δεδομένα σε κατάσταση ηρεμίας, χρήσης και μεταφοράς κρυπτογραφώντας και διατηρώντας τα δεδομένα εμπιστευτικά ακόμη και από την υποδομή όπου γίνεται η επεξεργασία τους.

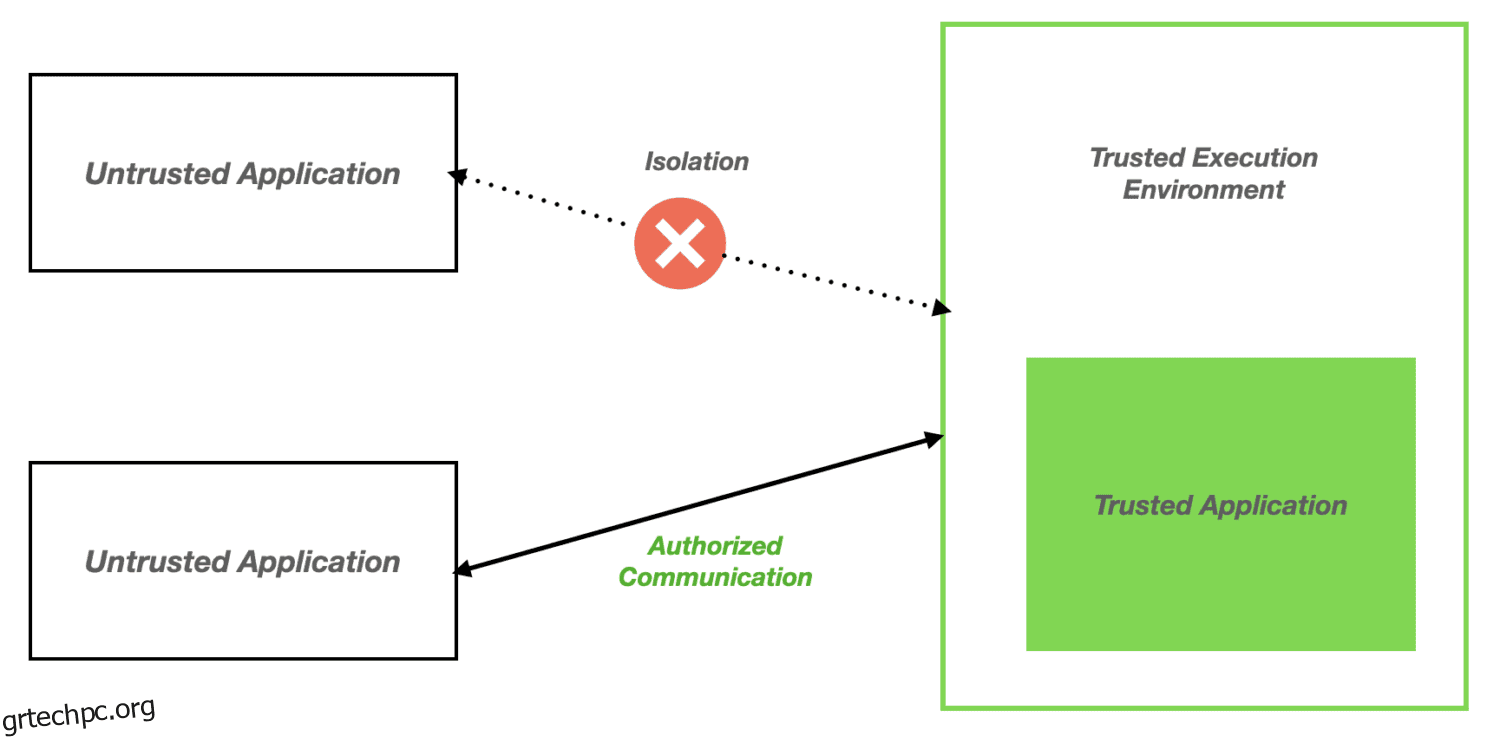

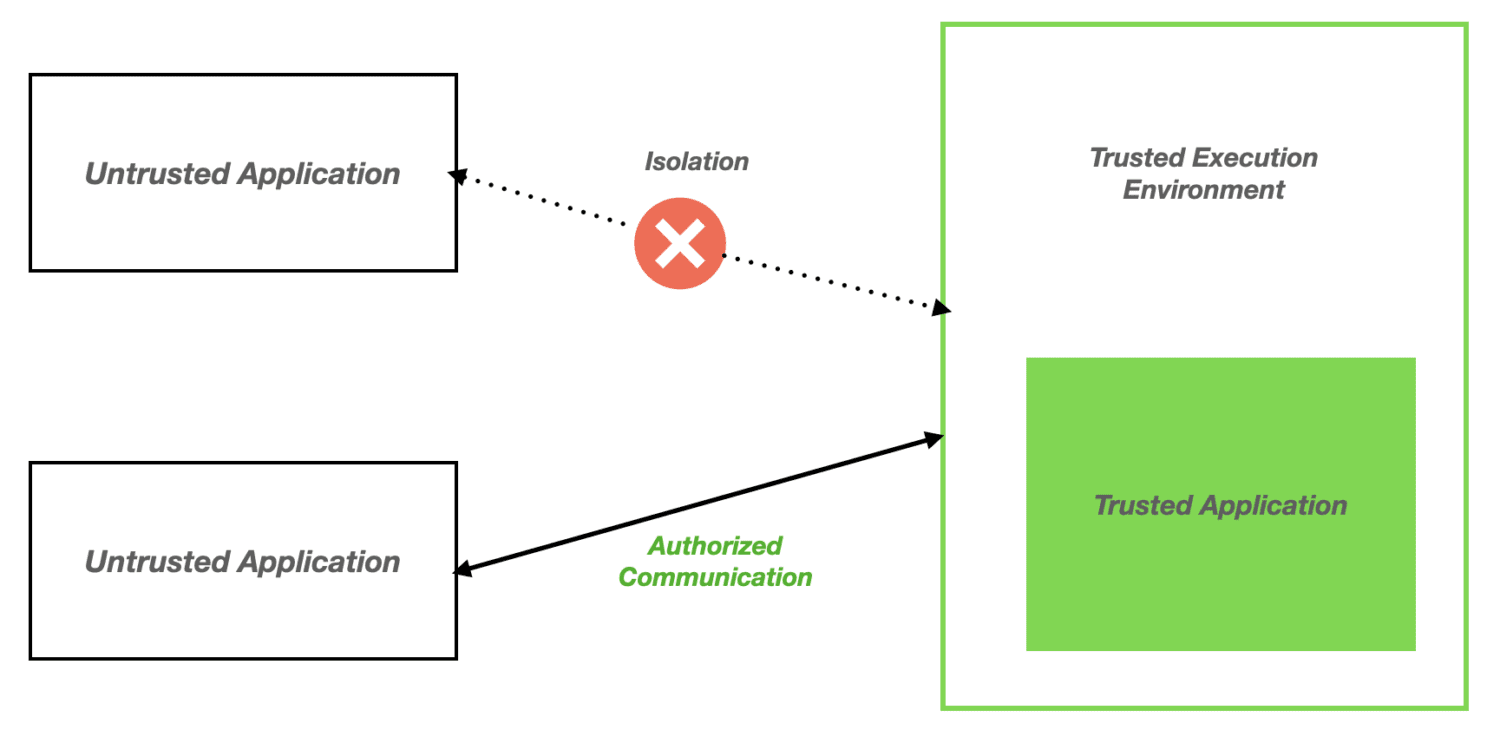

Ο πρωταρχικός στόχος του εμπιστευτικού υπολογισμού είναι να παρέχει ένα αξιόπιστο περιβάλλον εκτέλεσης (TEE) που διασφαλίζει το απόρρητο και την ασφάλεια των δεδομένων καθ’ όλη τη διάρκεια του κύκλου ζωής της επεξεργασίας.

Τα TEE χρησιμοποιούν μηχανισμούς ασφαλείας βασισμένους σε υλικό, όπως μονάδες αξιόπιστης πλατφόρμας (TPM) και ασφαλείς θύλακες για την προστασία των δεδομένων από μη εξουσιοδοτημένη πρόσβαση, ακόμη και από προνομιούχους χρήστες.

Οι ασφαλείς θύλακες δεν είναι παρά μεμονωμένα στοιχεία υλικού που δημιουργούν ένα ασφαλές περιβάλλον εκτέλεσης μέσα σε έναν επεξεργαστή. Μπορούν να εκτελούν κώδικα και διαδικασίες μεμονωμένα από το υπόλοιπο σύστημα, γεγονός που διασφαλίζει την εμπιστευτικότητα και την ακεραιότητα των δεδομένων που υποβάλλονται σε επεξεργασία.

Το Intel SGX και το ARM TrustZone είναι δύο παραδείγματα εμπιστευτικών τεχνολογιών υπολογιστών που χρησιμοποιούν ασφαλείς θύλακες.

Πώς λειτουργεί το Confidential Computing;

Το Confidential Computing είναι ένα σύνολο τεχνολογιών και τεχνικών που στοχεύουν στην προστασία δεδομένων και εφαρμογών κατά την επεξεργασία, η οποία είναι μια περίοδος κατά την οποία ευαίσθητες πληροφορίες μπορεί να είναι ευάλωτες σε μη εξουσιοδοτημένη πρόσβαση ή παραποίηση.

Συνήθως, τα δεδομένα δεν είναι κρυπτογραφημένα στη μνήμη πριν υποστούν επεξεργασία. Οδηγεί σε συμβιβασμούς στην ασφάλεια.

Το Confidential Computing επιλύει αυτό το πρόβλημα αξιοποιώντας ένα αξιόπιστο περιβάλλον εκτέλεσης (TEE), το οποίο είναι ένας ασφαλής θύλακας μέσα σε μια CPU που προστατεύεται από ενσωματωμένα κλειδιά κρυπτογράφησης και μηχανισμούς ελέγχου ταυτότητας.

Όταν τα δεδομένα υποβάλλονται σε επεξεργασία σε ένα ΤΕΕ, παραμένουν κρυπτογραφημένα στη μνήμη έως ότου η εφαρμογή δώσει εντολή στο ΤΕΕ να τα αποκρυπτογραφήσει για επεξεργασία.

Το ΤΕΕ παρέχει ένα απομονωμένο περιβάλλον για την επεξεργασία δεδομένων και αποτρέπει τη μη εξουσιοδοτημένη πρόσβαση στα δεδομένα ή στα κλειδιά κρυπτογράφησης. Ακόμη και αν το υποκείμενο περιβάλλον του κεντρικού υπολογιστή διακυβεύεται, το ΤΕΕ μπορεί να αποτρέψει την πρόσβαση στα δεδομένα, διασφαλίζοντας την εμπιστευτικότητα και την ακεραιότητά τους.

Κατά την επεξεργασία δεδομένων σε ένα ΤΕΕ, τα δεδομένα είναι αόρατα στο λειτουργικό σύστημα, τον υπερεπόπτη και άλλους πόρους στοίβας υπολογιστών.

Αυτό σημαίνει ότι οι πάροχοι cloud και οι υπάλληλοί τους δεν μπορούν να έχουν πρόσβαση στα δεδομένα, παρέχοντας ένα επιπλέον επίπεδο ασφάλειας.

Χρησιμοποιώντας TEE και άλλες εμπιστευτικές τεχνολογίες υπολογιστών, οι οργανισμοί μπορούν να προστατεύσουν τα ευαίσθητα δεδομένα και τις εφαρμογές τους από μια σειρά απειλών ασφαλείας, όπως κακόβουλο λογισμικό, εκμεταλλεύσεις χρήστη root και άλλους τύπους επιθέσεων.

Λόγοι για να υιοθετήσετε το Confidential Computing

Ακολουθούν ορισμένοι λόγοι για τους οποίους οι οργανισμοί πρέπει να χρησιμοποιούν εμπιστευτικούς υπολογιστές.

#1. Προστατέψτε ευαίσθητα δεδομένα

Το Confidential Computing βοηθά στην προστασία ευαίσθητων δεδομένων, όπως αρχεία υγειονομικής περίθαλψης και προσωπικές πληροφορίες. Διασφαλίζει ότι αυτά τα δεδομένα διατηρούνται εμπιστευτικά ακόμη και κατά την επεξεργασία τους με χρήση κρυπτογράφησης και άλλων μέτρων ασφαλείας.

#2. Ικανοποιήστε τις απαιτήσεις συμμόρφωσης

Πολλές βιομηχανίες έχουν αυστηρούς κανονισμούς συμμόρφωσης, όπως GDPR και HIPAA. Το Confidential Computing μπορεί να βοηθήσει τους οργανισμούς να συμμορφωθούν με αυτούς τους κανονισμούς, διασφαλίζοντας ότι τα ευαίσθητα δεδομένα διατηρούνται ασφαλή καθ’ όλη τη διάρκεια του κύκλου ζωής της επεξεργασίας.

#3. Ενεργοποίηση ασφαλών συνεργασιών

Ορισμένοι οργανισμοί πρέπει να συνεργάζονται με προμηθευτές και άλλα τρίτα μέρη, αλλά η κοινή χρήση ευαίσθητων δεδομένων μπορεί να είναι επικίνδυνη. Το Confidential Computing μπορεί να βοηθήσει στη διευκόλυνση ασφαλών συνεργασιών, επιτρέποντας στους οργανισμούς να μοιράζονται δεδομένα σε ένα ασφαλές περιβάλλον, διατηρώντας τα εμπιστευτικά και προστατευμένα από εξωτερικές επιθέσεις.

#4. Αυξημένη εμπιστοσύνη

Με τη διασφάλιση ότι τα ευαίσθητα δεδομένα αντιμετωπίζονται με ασφάλεια και διαφάνεια, ο εμπιστευτικός υπολογισμός μπορεί να ενισχύσει την εμπιστοσύνη μεταξύ των συμμετεχόντων. Αυτό μπορεί να είναι ιδιαίτερα σημαντικό σε σενάρια που αφορούν πολλά μέρη, όπως η διαχείριση της εφοδιαστικής αλυσίδας ή οι χρηματοοικονομικές συναλλαγές.

#5. Εξοικονόμηση κόστους

Το Confidential Computing μπορεί επίσης να μειώσει το κόστος που σχετίζεται με παραβιάσεις δεδομένων και παραβιάσεις συμμόρφωσης. Αποτρέποντας αυτά τα περιστατικά, οι επιχειρήσεις μπορούν να εξοικονομήσουν χρήματα από νομικές αμοιβές, πρόστιμα και άλλα έξοδα.

Τι είναι το Confidential Computing Consortium;

Η Confidential Computing Consortium (CCC) είναι μια συνεργατική ομάδα τεχνολογικών εταιρειών και οργανισμών που εργάζονται για την προώθηση της υιοθέτησης και ανάπτυξης αξιόπιστων περιβαλλόντων εκτέλεσης.

Στοχεύει στην ανάπτυξη ανοιχτών προτύπων και πλαισίων που επιτρέπουν στους προγραμματιστές να δημιουργούν και να αναπτύσσουν ασφαλείς εφαρμογές και υπηρεσίες σε διαφορετικά υπολογιστικά περιβάλλοντα, όπως δημόσια και ιδιωτικά σύννεφα, συσκευές αιχμής και κέντρα δεδομένων εσωτερικής εγκατάστασης.

Το CCC στοχεύει να επιτύχει τους στόχους του μέσω της ανοιχτής διακυβέρνησης και της συνεργασίας μεταξύ των μελών του, που περιλαμβάνουν κορυφαίες εταιρείες και οργανισμούς τεχνολογίας όπως η Google, η IBM/Red Hat, η Intel, η AMD, η Microsoft, η Alibaba, η Oracle, η VMware και πολλοί άλλοι.

Οι κύριες δραστηριότητες της κοινοπραξίας περιλαμβάνουν τον καθορισμό προτύπων σε όλη τη βιομηχανία, την προώθηση της ανάπτυξης εργαλείων και βέλτιστων πρακτικών ανοιχτού κώδικα και την υποστήριξη της έρευνας και της εκπαίδευσης στον εμπιστευτικό υπολογισμό.

Μπορείτε να βρείτε περισσότερες πληροφορίες σχετικά με αυτήν την κοινοπραξία στον ιστότοπο της CCC. Μη διστάσετε να επισκεφθείτε εάν θέλετε να παρακολουθήσετε τα εμπιστευτικά διαδικτυακά σεμινάρια υπολογιστών.

Περιπτώσεις χρήσης

Και εδώ είναι μερικές από τις περιπτώσεις χρήσης για εμπιστευτικούς υπολογισμούς:

Υγεία και Έρευνα

Η εμπιστευτική τεχνολογία υπολογιστών μπορεί επίσης να χρησιμοποιηθεί για να επιτρέψει την ασφαλή πολλαπλή εκπαίδευση αλγορίθμων τεχνητής νοημοσύνης για ανίχνευση ασθενειών και άλλους σκοπούς. Αυτό μπορεί να βοηθήσει νοσοκομεία και ερευνητικά ιδρύματα να συνεργάζονται και να μοιράζονται δεδομένα, διατηρώντας παράλληλα το απόρρητο και την εμπιστευτικότητα των δεδομένων ασθενών.

Εφοδιαστική αλυσίδα

Η ασφαλής κοινή χρήση δεδομένων μπορεί να καταστεί δυνατή με τη χρήση εμπιστευτικών υπολογιστών σε διάφορους συμμετέχοντες στην αλυσίδα εφοδιασμού, συμπεριλαμβανομένων των προμηθευτών, των κατασκευαστών και των εμπόρων λιανικής. Αυτό μπορεί να υποστηρίξει τη συνεργασία και να ενισχύσει την απόδοση της εφοδιαστικής.

Όλες οι πληροφορίες σχετικά με τις διαδρομές αποστολής, τα χρονοδιαγράμματα παράδοσης και την παρακολούθηση οχημάτων μπορούν να χρησιμοποιηθούν για τη διασφάλιση της ασφάλειας των δεδομένων εφοδιαστικής και μεταφοράς.

Χρηματοπιστωτικές υπηρεσίες

Το Confidential Computing γίνεται όλο και πιο σημαντικό στον χρηματοοικονομικό κλάδο λόγω της ευαίσθητης φύσης των οικονομικών δεδομένων, συμπεριλαμβανομένων των προσωπικών πληροφοριών και των δεδομένων συναλλαγών.

Χρησιμοποιείται για τον ασφαλή χειρισμό οικονομικών συναλλαγών, διασφαλίζοντας ότι τα δεδομένα είναι κρυπτογραφημένα και προστατευμένα από μη εξουσιοδοτημένη πρόσβαση. Αυτό βοηθά στην πρόληψη της απάτης και των παραβιάσεων δεδομένων και βελτιώνει τη συνολική ασφάλεια των χρηματοπιστωτικών συστημάτων.

το διαδίκτυο των πραγμάτων

Μπορεί επίσης να χρησιμοποιηθεί σε συσκευές IoT για την ασφαλή επεξεργασία προσωπικών δεδομένων όπως βιομετρικά στοιχεία, τοποθεσία και προσωπικά στοιχεία. Αυτό μπορεί να βελτιώσει τη συνολική ασφάλεια των συστημάτων IoT και να βοηθήσει στην αποτροπή μη εξουσιοδοτημένης πρόσβασης.

Καθώς περισσότεροι οργανισμοί μετακινούνται στο cloud και βασίζονται στην ψηφιακή υποδομή για τη διεξαγωγή των επιχειρηματικών τους δραστηριοτήτων, η ανάγκη για ασφαλείς λύσεις υπολογιστών θα συνεχίσει να αυξάνεται.

Το Confidential Computing παρέχει μια ευέλικτη και σημαντική λύση σε αυτήν την πρόκληση που βοηθά τους οργανισμούς να προστατεύουν τα δεδομένα τους, να οικοδομούν εμπιστοσύνη με τους πελάτες τους και να διατηρούν τη συμμόρφωση με τις κανονιστικές απαιτήσεις.

Σημείωση του συγγραφέα

Ο στόχος του εμπιστευτικού υπολογισμού είναι να διασφαλίσει ότι τα ευαίσθητα δεδομένα διατηρούνται πάντα κρυπτογραφημένα και υποβάλλονται σε επεξεργασία σε ένα ασφαλές περιβάλλον. Έτσι, ακόμη κι αν ένας εισβολέας αποκτήσει πρόσβαση στον υποκείμενο πάροχο υλικού ή cloud, δεν θα μπορεί να έχει πρόσβαση στα ευαίσθητα δεδομένα.

Αυτό επιτυγχάνεται με τη χρήση εξειδικευμένου υλικού και λογισμικού όπως το Trusted Execution Environment και η κρυπτογραφημένη μνήμη & αποθήκευση.

Μπορεί επίσης να σας ενδιαφέρει να μάθετε πρακτικούς τρόπους προστασίας ευαίσθητων δεδομένων.